W ostatnim czasie dociera do nas coraz więcej sygnałów o próbach wyłudzenia płatności poprzez dostarczenie do firmy fałszywej faktury. Nie jest to scenariusz nowy, jednak wszystko wskazuje na to, że cyberprzestępcy upatrzyli go sobie jako jedną z ulubionych form działalności. Wynika to zapewne z dwóch faktów – dochodowości tego przedsięwzięcia i prostoty przeprowadzenia samego ataku.

Straty przedsiębiorstw, które padły ofiarą tego typu działań sięgają niejednokrotnie milionów złotych. Z najgłośniejszych przypadków tego typu wyłudzeń w ostatnim czasie wspomnieć można chociażby wyłudzenie 2,6 mln. zł z PLL LOT czy 4 mln. zł. z Polskiej Grupy Zbrojeniowej.

Fałszywe zamówienie

W artykule opiszemy konkretny przypadek firmy, w której tego typu próba wyłudzenia miała miejsce kilka dni temu. Polska firma, nazwijmy ją na potrzeby artykułu spółką „Odbiorca-PL” dokonuje zakupów u niemieckiego dostawcy (nazwijmy go „Sprzedawca-DE”), który jest z kolei oddziałem chińskiego producenta (nazwijmy go „Producent-CH”).

Atak rozpoczął się od wysłania fałszywego zamówienia, w którym przestępcy podszyli się pod pracownika firmy „Odbiorca-PL” i zamówili towar u pracownika firmy „Sprzedawca-DE”. W mailu tym wykorzystano prawdziwe dane pracownika polskiej firmy, jednak e-mail nie był wysłany z jego skrzynki, a ze skrzynki założonej na tę okoliczność w domenie „dr.com„. Co ciekawe, jest to domena powiązana z serwisem doctor.com świadczącym usługi medyczne online. Adres maila, z którego skorzystali oszuści wyglądał następująco:

W powyższym adresie imię i nazwisko należały do pracownika polskiej firmy, a w nazwie firmy, przed znakiem małpy występował błąd – brakowało dwóch liter. Pracownik niemieckiej firmy „Sprzedawca-DE” nie zorientował się, że adres nadawcy jest nieprawdziwy i odpowiedział na niego potwierdzając przyjęcie zamówienia i przesyłając fakturę.

Fałszywa faktura

Oszuści mający kontrolę nad skrzynką „[email protected]” weszli więc w posiadanie prawdziwej faktury wystawionej przez niemiecką firmę „Sprzedawca-DE”. Zmodyfikowali następnie tę fakturę wprowadzając na niej inną nazwę banku oraz numer konta i dostarczyli na adres e-mail firmy „Odbiorca-PL”. Ponownie posłużyli się fałszywym kontem podszywając się tym razem pod pracownika niemieckiej firmy „Sprzedawca-DE”, od którego otrzymali potwierdzenie zamówienia i oryginalną fakturę.

Tym razem e-mail do polskiej firmy wysłany został z adresu „imienazwisko-Sprzedawca-DE@email.com„, jednak w polu nadawcy wpisano nie imię i nazwisko, a prawdziwy adres email: „imie.nazwisko@Sprzedawca-DE”. Mail wyglądał więc bardzo wiarygodnie, pomimo iż wysłany z innej domeny (email.com).

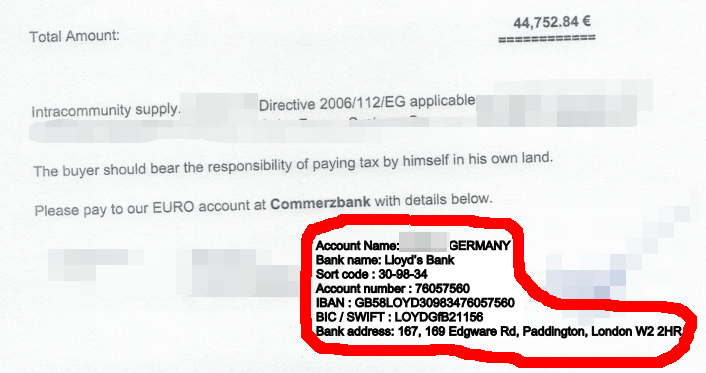

W mailu oszuści poinformowali polskiego odbiorcę, iż nastąpiła właśnie zmiana konta bankowego firmy Sprzedawca-DE i w związku z tym proszą o dokonanie zapłaty na podane na fakturze nowe dane. Faktura wzbudziła na szczęście podejrzenia pracownika polskiej firmy. Poniżej zamieszczamy jej fragment z naniesionymi danymi nowego konta bankowego:

Jak widać, nowe dane do przelewu umieszczone zostały na skanie oryginalnej faktury w sposób, który wzbudził podejrzenia działu księgowości. Po telefonicznej weryfikacji faktu zmiany konta udało się w tym wypadku uniknąć przelewu. Niejednokrotnie jednak tego typu działania przynoszą efekt, ponieważ na fakturze znajdują dane, które mogą uśpić czujność odbiorcy – zgodność towarów z historią wcześniejszej współpracy, wygląd faktury, podpis wystawcy itd.

Wyciek danych

Na tym etapie pojawia się pytanie skąd oszuści dysponowali nazwiskami, danymi firmy i informacją na temat tego, czym firma handluje. W wielu tego typu incydentach do wyłudzeń dochodziło w sytuacji gdy intruzi uzyskiwali nieautoryzowany dostęp do skrzynki mailowej jednej z firm. Jeżeli była to firma dostarczająca towary, to z jej skrzynki wysyłano fałszywe faktury kontrahentom, którzy mieli za nie następnie zapłacić. Oszustwo było wówczas bardzo trudne do wykrycia gdyż korespondencja pochodziła z prawdziwego konta e-mail wystawcy faktury.

W opisywanym powyżej przypadku przestępcy posłużyli się jednak własnymi kontami e-mail do wysyłki najpierw zamówienia, później faktury. Do wycieku danych musiało dojść zatem na innym poziomie. Można brać tutaj pod uwagę kilka scenariuszy:

- Ktoś z pracowników firm, pod które się podszywano łączył się z Internetem w miejscu publicznym typu kawiarnia, centrum handlowe, hotel i posiadał nieodpowiednio skonfigurowane połączenie z serwerem poczty (np. brak szyfrowania protokołów pop3 lub smtp). Intruzi mogli wówczas przechwycić jego korespondencję. Tylko w takim wypadku przechwyciliby również hasła. Może bali się ich użyć by nie zostawiać śladów?

- Ktoś z pracowników padł ofiarą ataku phishingowego i ujawnił dane dostępowe do swojej skrzynki online. Wówczas znowu zagadką będzie dlaczego intruzi wykorzystali dostęp do odczytania korespondencji, a już nie do jej wysłania. Przecież wówczas oszustwo byłoby trudniejsze do wykrycia.

- Firma nie dba o odpowiednie niszczenie danych i np. wydruki maili, zamówień itp. trafiają do śmietnika. Biorąc jednak pod uwagę, że wymaga to fizycznego zaangażowania się intruzów w przeszukiwanie śmieci, taki scenariusz możemy uznać za mniej prawdopodobny.

- Doszło do kompromitacji serwera pocztowego, i to na nim intruzi mogli przechwycić treść korespondencji.

- Doszło do zainfekowania któregoś z urządzeń końcowych pracowników, np. laptopa lub telefonu, z którego intruzi uzyskali dane lub dostęp do poczty.

W większości tego typu incydentów dochodzi do scenariusza opisanego w punkcie 2. powyżej. W omawianym przez nas przypadku nie stwierdzono jednak nieautoryzowanego dostępu do żadnej ze skrzynek pocztowych. Dowiedzieliśmy się jednak, że firma „Sprzedawca-DE” postanowiła przeinstalować swój serwer pocztowy, co oznacza, iż tam najprawdopodobniej stwierdzono problem. Nie podzielono się jednak jego szczegółami z kontrahentem z Polski.

Jak reagować

Co warto zrobić gdy to w naszej firmie pojawi się fałszywa faktura? Poniżej kilka wskazówek, które warto zrealizować:

- Zmienić hasła do skrzynek e-mail upewniając się, że są one unikalne i trudne do złamania. Przy okazji warto też włączyć uwierzytelnianie dwuskładnikowe, jeżeli tylko nasz dostawca poczty to umożliwia.

- Upewnić się, że na żadnej ze skrzynek nie została ustawiona reguła przekazująca wiadomości na zewnętrzny adres e-mail.

- Upewnić się, że komunikacja z serwerem pocztowym odbywa się zawsze kanałem szyfrowanym SSL (zarówno przez przeglądarkę, jak i przez program pocztowy na komputerze/telefonie.

- Odinstalować wszystkie dodatki (pluginy) do przeglądarek internetowych, które nie są niezbędne do pracy.

- Odinstalować wszystkie aplikacje na telefonach, które nie są niezbędne do pracy.

- Przeskanować i zadbać o aktualność oprogramowania antywirusowego na komputerach i telefonach.

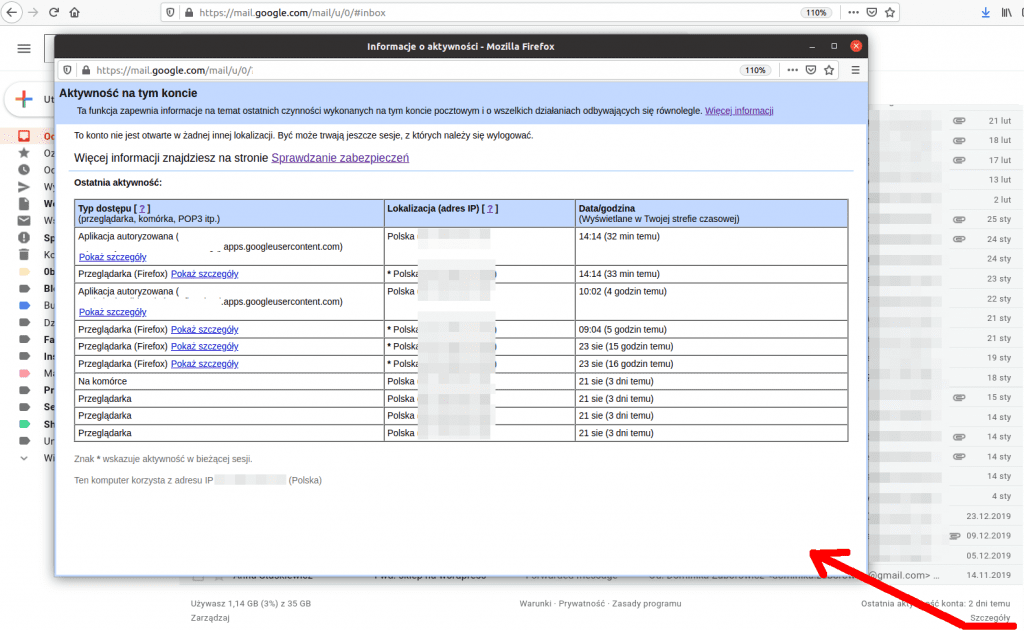

Ponadto w przypadku np. skrzynek Gmail istnieje możliwość sprawdzenia skąd następowało ostatnie kilka logowań do poczty. Po zalogowaniu do Gmaila przez przeglądarkę www, na samym dole skrzynki odbiorczej po prawej stronie należy kliknąć link „szczegóły”. Otworzy się wówczas okienko z listą krajów i adresów IP, z których następował dostęp do skrzynki. Jeśli na liście któryś z adresów lub krajów będzie adresem obcym, to najprawdopodobniej dana skrzynka była skrzynką, do które dostęp miał ktoś nieautoryzowany

Bardzo istotnym działaniem z naszej strony powinno być jak najszybsze powiadomienie wszystkich naszych pracowników oraz pracowników firmy, pod którą intruzi próbują się podszywać. W opisywanym przez nas przypadku polska firma nie zapłaciła fałszywej faktury, ale otrzymali ją też inni kontrahenci niemieckiego dostawcy i niestety niektórzy z nich dokonali zapłaty.

Jak się bronić?

Metody obrony przed atakami socjotechnicznymi nie są specjalnie kosztowne ani skomplikowane. Polegają one głównie na budowaniu świadomości zagrożeń wśród pracowników. Chodzi o to, aby pracownik wiedział, że w jego skrzynce może się pojawić fałszywa faktura i był na to przygotowany. Ograniczyć się tutaj możemy do dwóch podstawowych działań:

- Badanie poziomu zagrożenia poprzez Testy socjotechniczne i próby phishingowe

- Edukacja pracowników np. poprzez Szkolenia security awareness (bezpieczny pracownik) online

-

Poradnik NET/bezpieczny: zasady bezpiecznej pracy w Internecie

Zakres cen: od 29,00zł do 999,00zł brutto (z VAT) Wybierz opcje Ten produkt ma wiele wariantów. Opcje można wybrać na stronie produktu