Opis

UWAGA: przy zakupie należy wybrać ilość osób, którym kupujący udostępni poradnik.

Poradnik w formie profesjonalnie złożonego i przyjaznego w odbiorze e-booka. Omawia socjotechniki stosowane przez cyberprzestępców, metody ich rozpoznawania i unikania oraz sposoby reagowania na incydenty bezpieczeństwa.

Z poradnika dowiesz się m.in. jak podnieść swoje bezpieczeństwo w Internecie w codziennych sytuacjach, takich jak praca z pocztą elektroniczną, korzystnie z serwisów internetowych czy zakupy i płatności.

Poradnik doskonale nadaje się do wykorzystania w procesie szkolenia i wdrażania nowych pracowników. Przestrzeganie zawartych w nim instrukcji pozwala podnieść bezpieczeństwo firmowych systemów i obniżyć ryzyko wystąpienia poważnych incydentów bezpieczeństwa.

W dobie wszechobecnych cryptolockerów, ataków phishingowych i wyłudzeń płatności poprzez fałszywe faktury jest to wiedza, którą każdy pracownik organizacji musi przyswoić.

Spis zagadnień omówionych w poradniku:

Zagrożenia dla bezpieczeństwa:

- Otwarcie załącznika z poczty e-mail lub pobranie nieznanego pliku

- Otwarcie linku lub odwiedzenie strony internetowej

- Instalacja oprogramowania lub uruchamianie komend

- Podłączenie nośnika danych

- Wprowadzanie i ujawnianie danych uwierzytelniających

- Dokonywanie płatności

Metody stosowane przez przestępców:

- Podszywanie się pod znaną osobę lub instytucję w mailu

- Przejmowanie kont e-mail oraz profili społecznościowych osób znajomych

- Telefonowanie lub wysyłanie SMS-ów w imieniu znanej instytucji

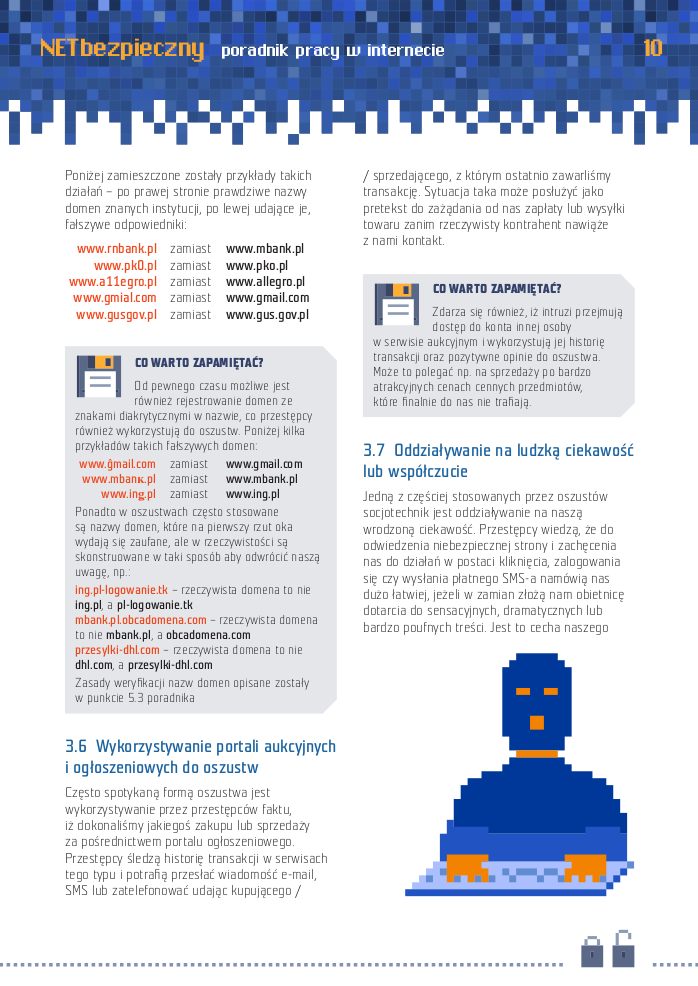

- Podszywanie się pod znaną stronę internetową

- Rejestrowanie domen internetowych o nazwach łudząco podobnych do oryginalnych

- Wykorzystywanie portali aukcyjnych i ogłoszeniowych do oszustw

- Oddziaływanie na ludzką ciekawość lub współczucie

- Wabienie wyjątkowymi okazjami

- Szantaż i zastraszanie

- Wykorzystywanie pozornie błahych informacji do budowania zaufania

- Wykorzystywanie popularności znanych produktów

- Prezenty, wygrane i zguby

- Phishing (wyłudzanie informacji)

Motywy i skutki naruszeń bezpieczeństwa:

- Przejęcie skrzynki pocztowej lub innego konta

- Uzyskanie dostępu do komputera lub telefonu

- Wyłudzenie informacji

- Kradzież lub utrata danych

- Włamanie do systemu

Porady praktyczne:

- Bezpieczeństwo haseł

- Nie loguj się na obcych urządzeniach

- Od czasu do czasu zmieniaj hasła, nie używaj ponownie tych samych

- Stosuj silne hasła

- Nie używaj tego samego hasła do różnych systemów

- Przechowuj hasła w sposób bezpieczny

- Nie zapamiętuj haseł w przeglądarce (przynajmniej tych ważnych)

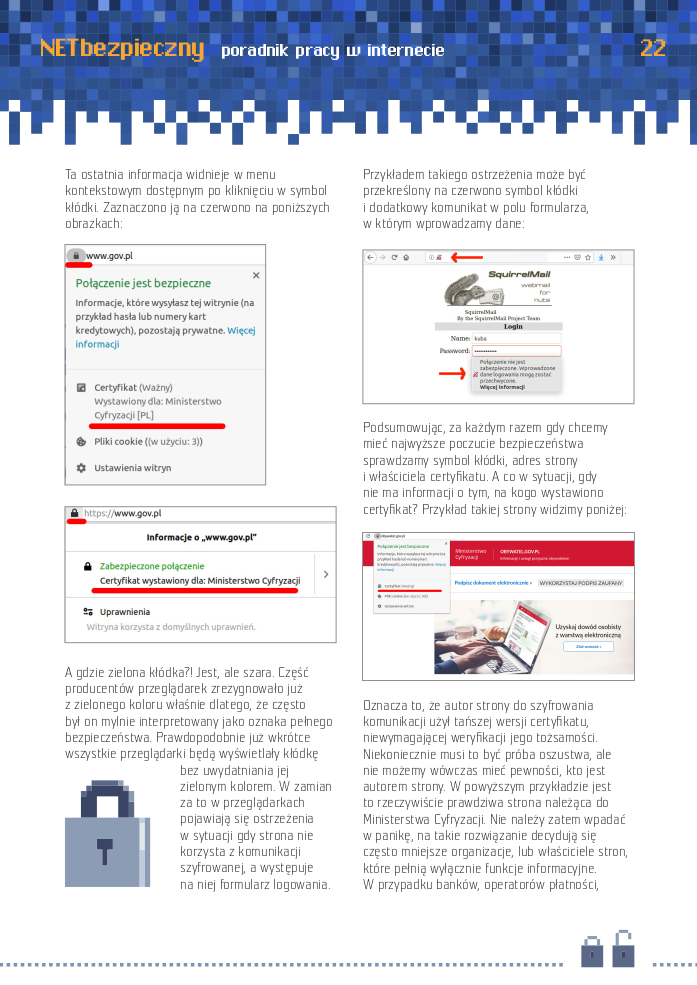

- Problem „zielonej kłódeczki”

- Weryfikacja adresów URL i nazw domen

- Zasady weryfikacji tożsamości

- Płatności za pośrednictwem Internetu

- Płatności kartą

- Weryfikacja przelewów

- Pośrednicy płatności – tzw. bramki płatności

- Płatności zbliżeniowe

- Weryfikacja sklepów internetowych

- Bezpieczna instalacja oprogramowania

- Weryfikacja podejrzanych plików i linków

- 2FA – czym jest uwierzytelnianie dwuskładnikowe

- Aktualizacje i ich rola w bezpieczeństwie

- Co robić w przypadku naruszenia bezpieczeństwa

UWAGA: Konsument kupujący treści cyfrowe, które nie są zapisane na nośniku materialnym wyraża zgodę na spełnienie świadczenia bezpośrednio po ich otrzymaniu, co równoznaczne jest z utratą możliwości odstąpienia od umowy zawartej na odległość.

Opinie

Na razie nie ma opinii o produkcie.