W cyklu artykułów Arsenal (Ethical) Hackera poznajemy urządzenia i gadżety wykorzystywane często w testach penetracyjnych oraz realnych atakach na infrastrukturę teleinformatyczną. Omawialiśmy już urządzenia USB takie jak Rubber Ducky, implanty sieciowe (np. Shark Jack) oraz wrogie access pointy (WiFi Pineapple). Fałszywe punkty dostępowe WiFi to jednak nie jedyne pułapki, z którymi musimy się liczyć w eterze. Hackowanie fal radiowych stanowi w wielu przypadkach poważne zagrożenie, a przy tym ciężko się przed nim skutecznie bronić.

SDR czyli Software Defined Radio

Urządzenia SDR to urządzenia radiowe, w których konstrukcji pozbyto się podzespołów elektronicznych (takich jak np. modulatory, demodulatory, filtry, miksery) stosowanych w tradycyjnych nadajnikach i odbiornikach radiowych i zastąpiono je oprogramowaniem. Dało to możliwość obniżenia kosztów produkcji i jednocześnie spowodowało, że urządzenia radiowe stały się bardziej uniwersalne. O zastosowaniu nadajnika/odbiornika nie przesądza już jego konstrukcja, ale oprogramowanie, które może być rozwijane i modyfikowane w ramach projektów open source.

Urządzenia SDR wpisują się w ideę otwartości, która przyświeca projektom open source i open hardware. Z jednej strony ich twórcy wnoszą coś do społeczności, z drugiej korzystają sami dzięki projektom takim jak np. GNU Radio.

Jedynym ograniczeniem dla urządzeń SDR są częstotliwości, w których mogą pracować, ale i tutaj mamy dużo większą elastyczność niż w przypadku bardziej tradycyjnych urządzeń radiowych. Wiele dostępnych urządzeń SDR obsługuje szeroki zakres częstotliwości dzięki możliwości zastosowania różnych anten akcesoryjnych.

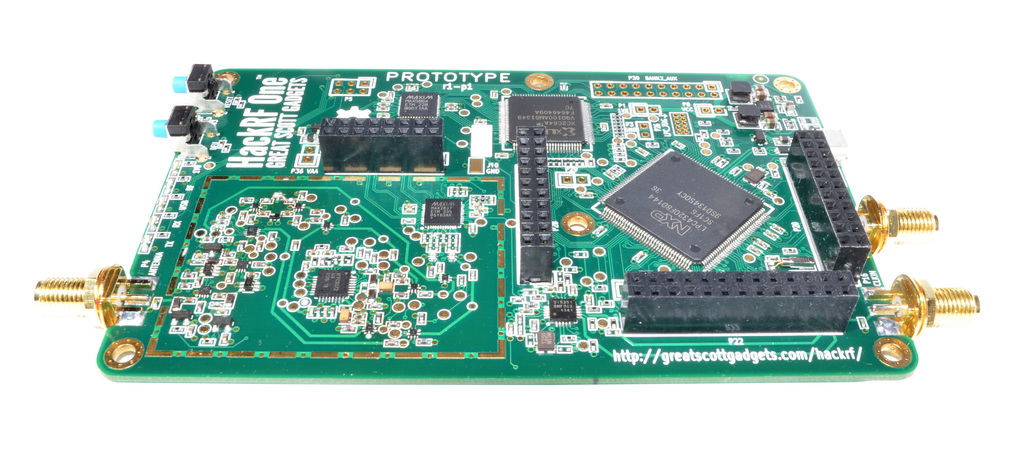

HackRF One

HackRF One zaprojektowany przez Great Scott Gadgets to jedno z pierwszych urządzeń typu SDR, o którym stało się głośno za sprawą jego uniwersalności. Przyjrzyjmy się jego parametrom technicznym:

- Zakres częstotliwości od 1 MHz do 6 GHz

- Transmisja w trybie half-duplex

- Częstotliwość próbkowania do 20 Msps (milionów sampli na sek.)

- Kompatybilność z GNU Radio i SDR

- Możliwość konfiguracji wzmocnienia RX i TX

- Możliwość kontrolowania wyjścia anteny (50 mA na 3,3 V)

- Złącze zewnętrznej anteny (SMA żeńskie)

- Wejście i wyjście zegarowe (SMA żeńskie)

- Wyprowadzone, konfigurowalne przyciski

- Interfejs: USB 2.0 High Speed

- Zasilanie z portu microUSB

Głównymi zaletami są tutaj: szeroki zakres częstotliwości, współpraca z oprogramowaniem GNU Radio, wymienne anteny i zasilanie z portu USB, dzięki któremu urządzenie może pracować zasilane np. z power banku.

Zakres częstotliwości od 1MHz do 6GHz obejmuje:

- fale średnie (MF) 300KHz – 3MHz, wykorzystywane m.in. w radiolatarniach i radionawigacji lotniczej, komunikacji meteorologicznej i niekiedy w krótkofalarstwie

- fale krótkie (HF) 3-30MHz, wykorzystywane m.in. w komunikacji z samolotami i statkami, łączności wojskowej i wywiadowczej, radiofonii, radarach, komunikacji radia obywatelskiego (CB) i aparaturze zdalnego sterowania

- fale bardzo krótkie (VHF) 30-300MHz, wykorzystywane m.in. w telewizji naziemnej, radiofonii, komunikacji pagerowej, systemach łączności lokalnej (lotnictwo, służby mundurowe, radiotaxi), krótkofalarstwie

- fale ultrakrótkie (UHF) 300Mhz-3Ghz wykorzystywane m.in. w telewizji, telefonii komórkowej (LTE i 5G), sieciach WiFi 2,4 GHz, łączności bluetooth, krótkofalarstwie

- fale superkrótkie (SHF) 3-30GHz, wykorzystywane m.in. w łączności satelitarnej, radioliniach naziemnych, wszelkiego typu radarach, radioastronomii, sondach kosmicznych, sieciach WiFi 5GHz i WiMax

Jak widać napsuć można sporo biorąc pod uwagę mnogość zastosowań obsługiwanych częstotliwości radiowych.

HackRF One na szczęście nie obsługuje częstotliwości wyższych, które mają często zastosowania militarne (np. systemy naprowadzania broni i radiozapalniki oraz badania nad bronią elektromagnetyczną).

PortaPack – ruszamy na miasto

HackRF One znacznie zyskał na popularności i stał się jednym z ulubionych gadżetów (ethical) hackerów gdy światło dzienne ujrzał inny open source-owy projekt – PortaPack. PortaPack to zestaw składający się z dodatkowego modułu z wyświetlaczem dotykowym i manipulatorem oraz aluminiowej obudowy czyniącej z całego zestawu mobilną stację radiową, której możemy używać bez potrzeby targania ze sobą komputera.

Projekt PortaPack oraz sam HackRF One doczekały się też wielu klonów. Na poniższym zdjęciu widać jeden z zestawów sprzedawanych na chińskich portalach – w jego skład wchodzi HackRF One oraz PortaPack z teleskopową anteną ułatwiającą dostrojenie się do odpowiedniej częstotliwości. A całości dopełnia rozwijany w ramach kolejnego projektu open source firmware Havoc (o którym poniżej).

Firmware Havoc

Firmware Havoc pozwala nam korzystać z całego zestawu bez podłączania go do komputera i uruchamiania dodatkowego oprogramowania. Dostępne z poziomu wbudowanego wyświetlacza menu dostarcza wiele funkcji związanych z nadawaniem, analizą i emisją sygnałów radiowych. Dzięki niemu możemy np. zapisywać odbierane sygnały radiowe na karcie pamięci, a następnie odtwarzać je. Jak to działa możecie zobaczyć na poniższym filmie:

Jak widać na filmie, z zastosowaniem ataku typu replay możemy np. przechwycić sygnał pilota do bramy garażowej naszego sąsiada i trochę go później podrażnić odtwarzając sygnał w pętli (ale nie róbcie tego… no chyba, że na prawdę gościa nie lubicie).

Dla zainteresowanych dodam tylko, że widoczna na powyższym filmiku częstotliwość 433Mhz, to standardowa częstotliwość większości pilotów do bram garażowych, szlabanów, a także… kluczyków samochodowych. Ale nie, psikusa ze znikniętym samochodem sąsiadowi nie zrobicie, ponieważ przed tym w samochodach zabezpiecza immobilizer. No chyba, że sąsiad ma jeden z modeli Toyoty, Hyundaia lub Kii, w których wykryto pewną podatność. Podatne na ten atak były też Tesle, ale te pobrały sobie odpowiednią aktualizację bezpieczeństwa 🙂

Ostrzeżenie

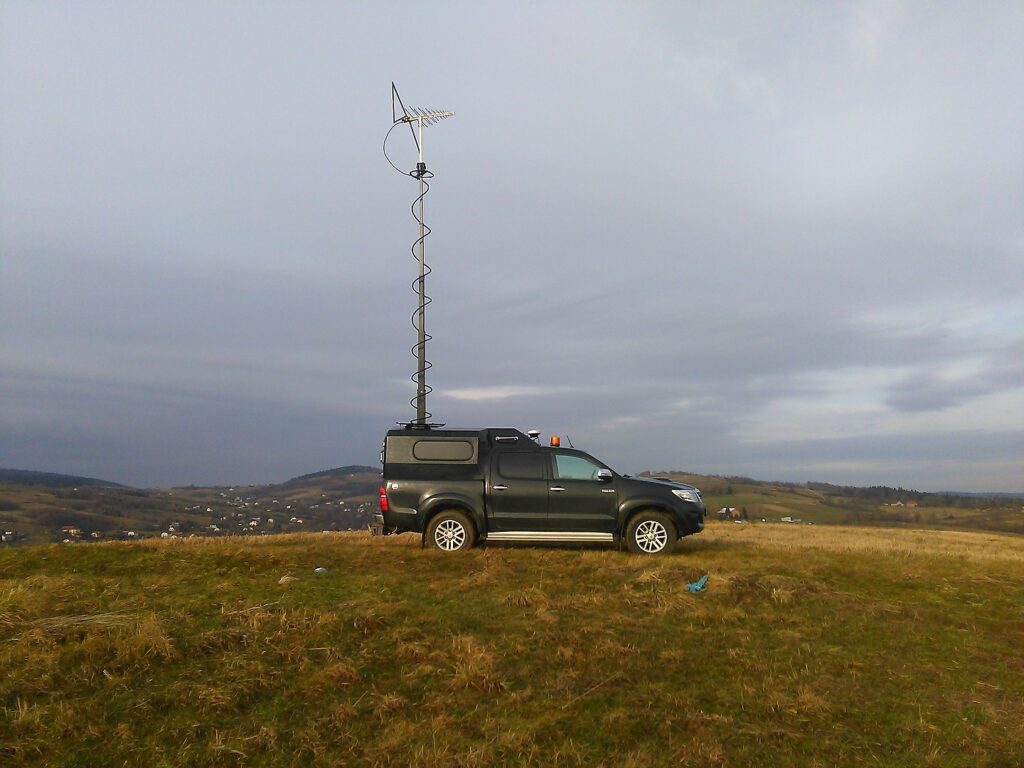

Jeżeli staliście się właśnie fanami opisywanej w artykule zabawki, to musicie wiedzieć, że zabawa z falami radiowymi może przysporzyć sporych kłopotów. Nadawanie na większości częstotliwości radiowych jest ściśle uregulowane przez prawo, a nieznajomość przepisów, jak powszechnie wiadomo, szkodzi. A jeżeli wydaje Wam się, że „chwilę się pobawię, nikt nie zauważy” to możecie się zdziwić widząc pod swoimi oknami taki pojazd:

Przy okazji polecam też ciekawy artykuł o pracy kontrolerów widma radiowego.

Podsumowując, nie włączajcie żadnej funkcji oprogramowania Havoc jeśli nie wiecie do czego ona służy, a szczególnie unikajcie opcji Jammer wysyłającej sygnał zagłuszający. Natomiast gdyby ktoś się interesował waszą zabawką możecie włączyć opcję „Play Dead”, która spowoduje wyświetlenie na ekranie komunikatu błędu aby urządzenie wyglądało na zepsute. Najlepiej jednak będzie jeśli zabawę z falami radiowymi rozpoczniecie od jakiegoś kursu dla krótkofalowców.

Gdzie kupić i ile to kosztuje

Listę oficjalnych dystrybutorów znajdziecie na stronie Great Scott Gadgets. Musicie się przygotować na wydatek rzędu 400$ za sam moduł radiowy HackRF One. Na chińskich portalach znajdziecie natomiast pełne zestawy HackRF One + PortaPack + dodatkowe anteny w cenie około 1000zł. Sprzedawcy w opisach zarzekają się, że produkty są oryginalne, ale czy tak jest na prawdę, czy są to tylko idealne klony, niestety nie wiem.

Ten artykuł jest częścią cyklu pt. Arsenał (Ethical) Hackera. Jeśli chciałbyś dostać powiadomienie o kolejnych treściach na blogu, zapisz się na newsletter poniżej.

Zostaw e-mail aby otrzymać powiadomienia o nowych wpisach oraz dostęp do materiałów przygotowanych wyłącznie dla subskrybentów.

„Szanujące się”, a takich jest większość, piloty 433MHz działają w trybie zmiennokodowym, czyli za każdym razem wysyłany kod jest inny.

Tak, w ostatnim czasie trochę się to zmienia, ale niestety nadal nie jest standardem. Czy większość jest w tej chwili zabezpieczona, trudno mi to stwierdzić, bo mi na kilka prób jak dotąd udawało się prawie ze 100% skutecznością sklonować sygnał i otworzyć bramę. Może miałem szczęście i trafiałem na stare rozwiązania?

Ale to nawet lepiej.

Ze stałym kodem (lata 90) mogłeś sklonować.

Te ze zmiennym jeśli ileś razy odbiorą zły kod będą wymagały ponownej synchronizacji.

Czyli zamiast sąsiadowi złośliwie zamknąć samochód teraz mu złośliwie uniemożliwisz otwarcie 🙂

Chociaż powiem tak: Żaden szanujący siebie i klienta producent, od 20 lat nie wciska niczego z kodem stałym tak moduły kupowane od Chińczyka często mają kod stały. Co ciekawe autoryzowane serwisy renomowanych producentów potrafią naprawiać urządzenia takimi chińskimi modułami. Pominę nazwę tego serwisu z Warszawy, ale witamy w Polsce.