WIFI Pineapple to kolejne z z narzędzi dostarczanych przez amerykańskiego producenta Hak5. Dostępny jest w dwóch wersjach: Nano – bardziej mobilny, ale obsługujący jedynie częstotliwość 2,4GHz oraz Tetra – większy ale działający w pasmach 2,4 i 5 GHz, wyposażony w cztery anteny o większej mocy. Ich koszt to odpowiednio 99 i 199 dolarów nie licząc kosztów wysyłki i opłat celnych. Oba z urządzeń można też zakupić w wersji „tactical”, czyli ze specjalnym pokrowcem, który można zainstalować na pasku spodni lub np. plecaku. Po wyposażeniu takiego zestawu w power bank otrzymujemy prawdziwie mobilny zestaw do hackowania sieci wifi.

Pineapple rogue AP

„Ananas” jest urządzeniem typu rogue AP (wrogi access point). Jego zadaniem jest podszywanie się pod sieci wifi, do których łączą się klienci w miejscu jego uruchomienia i przechwytywanie tych klientów w celu wykonywania na nich ataków man in the middle. Gama jego możliwości obejmuje m.in. przechwytywanie ruchu i danych uwierzytelniających, dns spoofing, phishing oraz wiele innych.

Jak to działa?

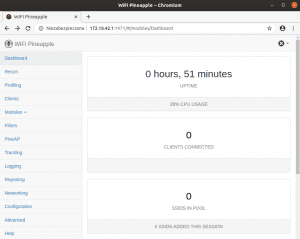

Opiszemy teraz działanie WIFI Pineapple na przykładzie modelu Tetra. „Ananas” po podłączeniu do portu USB komputera zostaje wykryty jako interfejs sieciowy. Po załadowaniu domyślnych sterowników przez system operacyjny, interfejs ten otrzymuje z automatu adresację w domyślnej sieci 172.16.42.0/24. W sieci tej pod adresem 172.16.42.1, na porcie 1471 dostępny jest webowy interfejs administracyjny urządzenia:

Zwróćmy uwagę na dwie zerowe wartości „clients connected” oraz „SSIDs in pool”. Domyślnie po uruchomieniu nasz Pineapple nie podejmuje żadnych akcji. Po przejściu do zakładki „PineAP” możemy jednak włączyć PineAP daemon przyciskiem „switch” oraz dodatkowo zaznaczyć opcje:

- Capture SSIDs to Pool – spowoduje to nasłuchiwanie do jakich sieci próbują połączyć się urządzenia klienckie w zasięgu anten i zapisywanie nazw tych sieci do puli SSID. Warto tu dodać, że mogą to być sieci w ogóle nie związane z daną lokalizacją. Przykładowo jeśli łączyliśmy się kiedyś telefonem do hotspotu w restauracji MC Donald’s, nasz telefon będzie co jakiś czas wysyłał pakiety zdradzające, że chciałby się z tą siecią połączyć, nawet gdy nie będzie w jej zasięgu.

- Broadcast SSID Pool – po włączeniu tej opcji nazwy sieci SSID zebrane w punkcie poprzednim będą rozgłaszane przez naszego Ananasa, tak aby klienci mogli się do nich podłączyć

- Allow Associations – opcja ta, jak się łatwo domyślić, pozwala natomiast klientom na łączenie się z rozgłaszanymi sieciami.

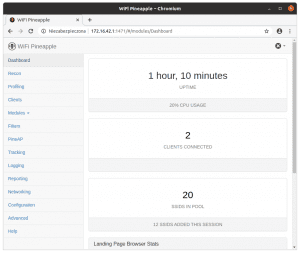

Spójrzmy teraz jak wygląda nasz panel administracyjny po jakimś czasie od uruchomienia wszystkich trzech powyższych opcji:

Jak widać, po kilkunastu minutach działania, w puli mamy już dostępnych 20 sieci i 2 podłączonych klientów.

Dostępne ataki

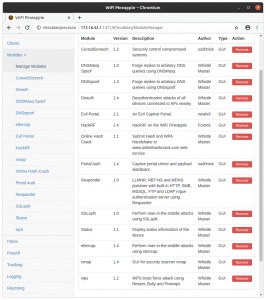

Zobaczmy teraz zakładkę „modules”. Znajdziemy w niej narzędzia, których możemy użyć przeciwko podłączonym do naszego Pineapple’a klientom:

Do wyboru mamy całą gamę znanych narzędzi. Poczynając od prostego skanera portów Nmap po narzędzia SSLsplit – do rozszywania komunikacji SSL, DNSspoof – do podmiany odpowiedzi z serwerów DNS, Ettercap – do przechwytywania ruchu i danych uwierzytelniających, czy w końcu Responder – służący do przechwytywania hashy w sieciach Windows. Ponadto podłączonym klientom możemy wystawić fałszywy captive portal w celu przechwycenia loginu i hasła.

Skrypt wp6

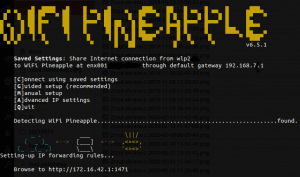

Klienci podłączeni do naszego wrogiego access pointa domyślnie nie będą w stanie uzyskać połączenia z Internetem. Aby im to umożliwić należy skorzystać z przygotowanego przez producenta skryptu o nazwie wp6.sh. Jego zadaniem jest zdefiniowanie, który z interfejsów w naszym komputerze ma dostęp do Internetu, a który jest interfejsem łączącym się z „Ananasem” i umożliwienie wymiany danych pomiędzy nimi za pomocą reguł iptables. Mniej zaawansowanych „hackerów” skrypt prowadzi za rękę przy pomocy interaktywnego kreatora. Poniżej efekt działania skryptu:

Ten artykuł jest częścią cyklu pt. Arsenał (Ethical) Hackera. Jeżeli zainteresowała Cię jego tematyka i oczekujesz kolejnych opisów narzędzi do hackowania, udostępnij go i zasubskrybuj nasz newsletter lub profile społecznościowe.

Zostaw e-mail aby otrzymać powiadomienia o nowych wpisach oraz dostęp do materiałów przygotowanych wyłącznie dla subskrybentów.