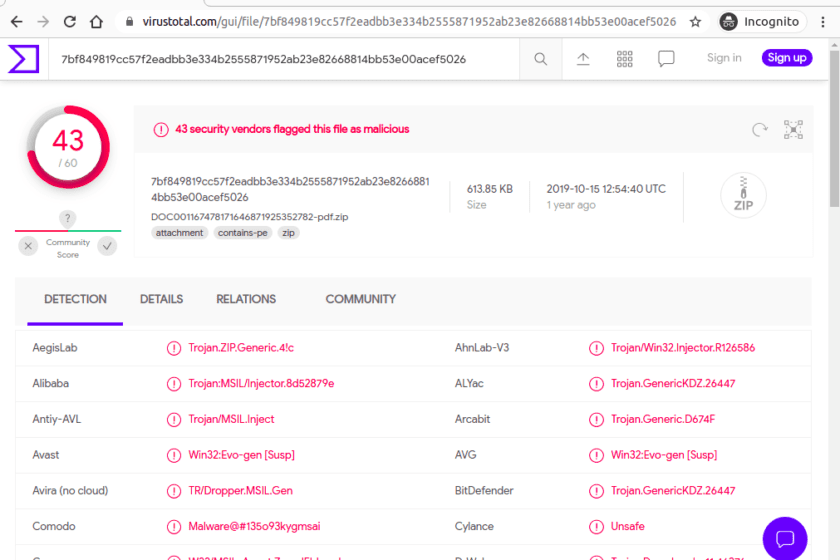

VirusTotal.com to nieodzowne narzędzie w ocenie zagrożeń w postaci podejrzanych załączników lub linków docierających do naszych skrzynek mailowych z Internetu. Używają go zarówno osoby prywatne, jak i profesjonaliści walczący ze złośliwym oprogramowaniem. Idea działania jest bardzo prosta – wskazujemy podejrzany plik lub wklejamy link do strony i otrzymujemy informacje zwracane na jego temat przez około 70 różnych silników antywirusowych.

Wyniki skanowania okazują się bardzo przydatne, gdyż w przeciwieństwie do pojedynczego antywirusa, w który zazwyczaj uzbrojone są nasze komputery, VirusTotal „pyta” o opinię praktycznie każdego ze znanych producentów oprogramowania AV. A dodać do tego należy, że niektóre z silników nie dokonują jedynie prostej analizy na bazie sygnatur, ale w ocenę zaprzęgają infrastrukturę chmurową i zaawansowane algorytmy antymalware’owe.

Prawdopodobieństwo, że jakiś złośliwy kod nie zostanie wykryty przez VirusTotal jest więc dużo mniejsze niż w przypadku nawet najbardziej zaawansowanego, ale pojedynczego antywirusa. Przy czym pamiętać należy, że mimo wszystko zawsze takie ryzyko występuje.

Gdzie w takim razie zagrożenie?

Otóż VirusTotal jest jednocześnie serwisem świadczącym usługi polegające na możliwości odpłatnego dostępu do zasobów wrzucanych i skanowanych przez jego użytkowników. Klienci premium mają więc możliwość pobierania i analizowania wszystkiego, co inni użytkownicy serwisu wrzucą na serwery.

Funkcjonalność ta ma w zamyśle pomóc twórcom systemów bezpieczeństwa w analizie nowych, nieznanych jeszcze zagrożeń. Jeśli ktoś wrzuci na serwery próbkę złośliwego oprogramowania, która nie zostanie wykryta, to jest szansa, że developerzy systemów antywirusowych namierzą ją i odpowiednio zaktualizują swoje silniki.

Główne zagrożenie, z którym należy się zatem liczyć polega na tym, że ktoś z użytkowników może wrzucić do przeskanowania pliki zawierające poufną zawartość (np. bazę danych osobowych), a w efekcie dane trafią w niepowołane ręce. A można sobie wyobrazić, że w niektórych organizacjach przetwarza się dużo bardziej krytyczne informacje niż tylko wspomniane dane osobowe.

Kto ma dostęp do danych na VirusTotal?

Niestety tego nie wiemy. Funkcja pobierania plików jest dostępna w prywatnym API, które według informacji zawartych w formularzu rejestracyjnym dostępne jest tylko dla firm oraz organizacji z sektora publicznego, nie zaś dla klientów indywidualnych. Na stronie brak oficjalnego cennika, ale ilość pytań w formularzu rejestracyjnym wskazuje na to, że ceny są prawdopodobnie ustalane na bazie potrzeb i możliwości konkretnego klienta.

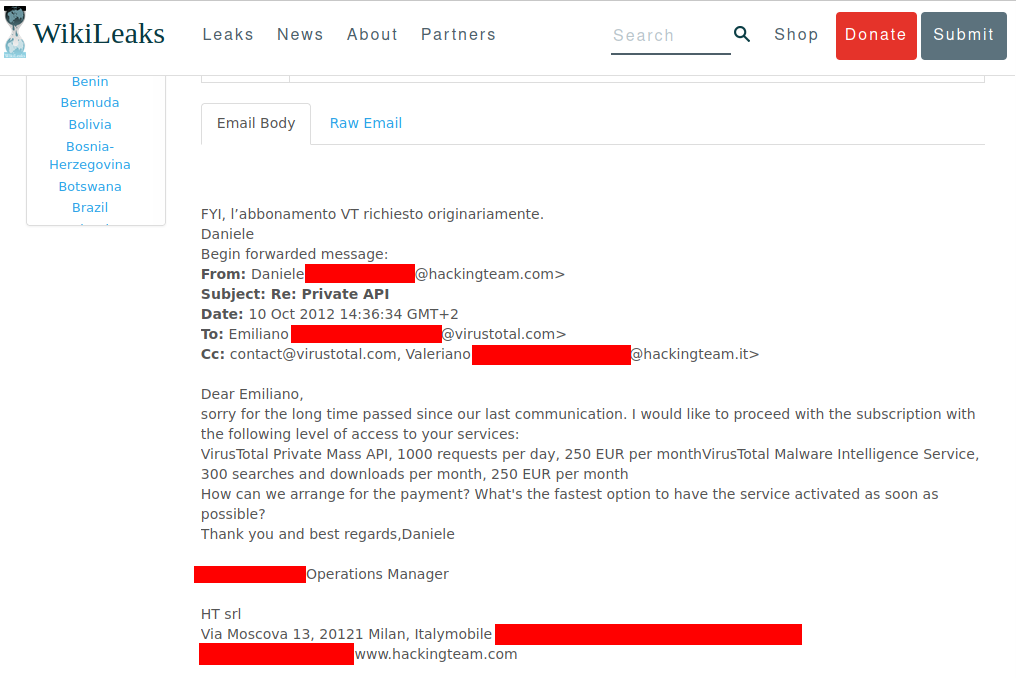

W internecie znaleźć można informacje, iż dostęp taki może kosztować na poziomie 10 tys. USD rocznie, ale udało mi się też trafić na znacznie ciekawsze i bardziej niepokojące dane. Znajdują się one w opublikowanym przez WikiLeaks wycieku ponad miliona maili pochodzących z głośnego włamania do firmy HackingTeam (krytykowanego m.in. za współpracę z rządami łamiącymi prawa człowieka dostawcy złośliwego oprogramowania szpiegującego).

W jednym z opublikowanych maili znaleźć można historię korespondencji pracownika HackingTeam z supportem VirusTotal, z której wynika, iż HackingTeam zainteresowany jest dostępem do prywatnego API. VirusTotal oferuje taką możliwość za kwotę 250 euro miesięcznie (przy limicie 1000 zapytań dziennie).

Jak zatem widać zasobami serwisu VirusTotal interesują się nie tylko zaufani producenci systemów bezpieczeństwa, ale i Ci mniej lubiani, stojący po drugiej stronie boiska. Co gorsza mogą go otrzymać w całkiem przystępnej cenie. Na pocieszenie dodać można, iż mniej więcej w tym samym czasie, z którego pochodzi powyższa korespondencja, właścicielem VirusTotal stało się Google. Być może miało to wpływ na politykę przyznawania dostępu do zasobów serwisu.

Czy w takim razie powinienem unikać korzystania z VirusTotal?

Niekoniecznie, ale warto zapoznać się z regulaminem i polityką serwisu, z których jasno wynika, że pliki wgrywane na serwery będą udostępniane dalej. Co więcej, wymagane jest, aby osoba udostępniająca pliki do skanowania posiadała do nich, jak i do ich zawartości pełne prawa. Nie powinniśmy zatem wrzucać do serwisu innych danych niż własne, co w sumie jest wbrew logice bo właśnie do weryfikacji obcych, podejrzanych plików używa się VirusTotala.

Pozostaje nam więc jedynie zdrowy rozsądek. W pierwszej kolejności powinniśmy unikać wrzucania do serwisu plików pochodzących ze służbowych skrzynek. W przypadku wątpliwości co do ich bezpieczeństwa lub wiarygodności maila bezpieczniej będzie poprosić o wsparcie kolegów (lub koleżanki) z działu IT.

Jeżeli natomiast załącznik pochodzi z poczty prywatnej, decyzja należy do nas. Uważałbym raczej ze skanowaniem w VirusTotal plików, których nazwy lub kontekst ich otrzymania wskazują na to, iż mogą zawierać poufne dane. VirusTotal doskonale nadaje się za to do skanowania aplikacji. Jeśli chcemy zainstalować lub uruchomić na swoim komputerze jakiekolwiek oprogramowanie pobrane z Internetu, to przeskanowanie go w serwisie jest dobrą praktyką.

Skanowanie bez udostępniania

VirusTotal posiada jeszcze jedną ciekawą funkcję, na którą nie każdy zwraca uwagę, chociaż wielu bezwiednie z niej korzysta. Istnieje możliwość zbadania pliku bez wgrywania go na serwer. Korzystając z ikony z odciskiem palca na stronie głównej lub przycisku „choose file” w naszej przeglądarce wyliczamy skrót wskazanego pliku (t.zw. hash) i tylko on wysyłany jest na serwer. Jeśli w historii skanowania znajdują się wyniki dla pliku o takim samym skrócie, są nam one prezentowane (patrz zdjęcie tytułowe). Dzięki temu możemy się dowiedzieć o tym czy posiadany przez nas plik jest bezpieczny bez wysyłania go.

Co więcej, otrzymanie wyników skanowania na podstawie samego hasha daje nam jeszcze jedną cenną informację – ktoś poza nami posiadał ten sam plik i postanowił go sprawdzić. Jeśli więc otrzymaliśmy go w mailu sugerującym, że jest to jakaś indywidualna, kierowana tylko do nas korespondencja (np. faktura) z całą pewnością możemy uznać, iż jest to oszustwo.

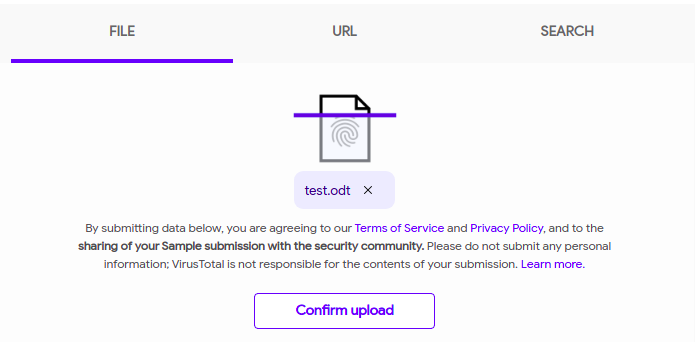

A co jeśli hash wskazanego pliku nie zostanie znaleziony? Wówczas wyniki skanowania nie pojawią się, a w zamian zostaniemy poproszeni o potwierdzenie chęci wysłania pliku:

Jeśli nie chcemy tego robić, po prostu odrzucamy propozycję przez kliknięcie symbolu „X” przy nazwie pliku.

Na co jeszcze warto zwrócić uwagę?

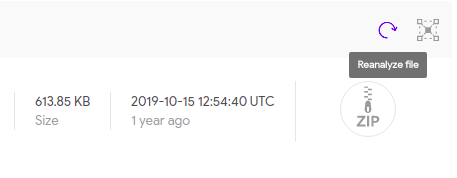

Jeśli wszystkie silniki skanujące opisują nasz plik jako „undetected”, czyli nie zawierający zagrożeń, warto zerknąć w prawy górny róg strony. Znajduje się tam informacja o tym, czy prezentowane nam wyniki są aktualne – tak będzie w przypadku gdy wgraliśmy nowy plik, czy historyczne – w przypadku gdy ktoś już ten sam plik skanował wcześniej:

Powyżej widzimy informację, iż wyniki skanowania pochodzą sprzed roku. W przypadku plików uznawanych za bezpieczne warto w takiej sytuacji zawsze ponowić skanowanie (strzałka w prawym górnym rogu „reanalyze file”), nawet gdyby wyniki były sprzed 1 godziny. Pamiętajmy, iż antywirusy często się aktualizują i plik uznawany przy jednym skanowaniu za bezpieczny, przy ponownym może już zostać rozpoznany jako zagrożenie.

Coś dla zaawansowanych użytkowników

VirusTotal poza płatnym, prywatnym API udostępnia też API publiczne, dzięki czemu możliwe jest korzystanie z wybranych jego funkcji z użyciem skryptów. Tak np. będzie wyglądało odpytanie serwisu o wyniki skanowania pliku na podstawie jego hasha:

curl --request GET --url 'https://www.virustotal.com/vtapi/v2/file/report?apikey=xxxx&resource=6687ac31ec9b0aa399acb72d32f1b077b582b77f45fb4d46d7f8ea651ce27308'

Jako hasha (zmienna resource w powyższym zapytaniu) użyć możemy funkcji skrótu MD5, SHA-1 lub SHA-256, natomiast apikey otrzymamy rejestrując się w serwisie jako członek społeczności VirusTotal.

Mam nadzieję, że artykułem przybliżyłem Wam trochę ten popularny serwis u uczuliłem na możliwe ryzyko wynikające z nieświadomego udostępnienia poufnych danych.

Zostaw e-mail aby otrzymać powiadomienia o nowych wpisach oraz dostęp do materiałów przygotowanych wyłącznie dla subskrybentów.