Jakiś czas temu w artykule o łamaniu haseł w chmurze AWS opisywałem wydajność maszyn Amazona wyposażonych w układy obliczeniowe Nvidii Tesla V100. Sprawdzaliśmy wówczas wydajność dwóch maszyn – p3.2xlarge oraz p3.8xlarge wyposażonych odpowiednio w 1 i 4 takie karty.

Nie udało mi się wówczas uruchomić maszyny p3.16xlarge wyposażonej w 8 układów Tesla V100. Uznałem, iż maszyny takiej nie da się wykreować na żądanie i konieczne jest zamówienie jej w trybie subskrypcji na dłuższy czas. Jakiś czas później odezwał się jednak do mnie pracownik AWS (Tomek, pozdrawiam) i poinformował mnie, iż tę maszynę również można uruchomić na żądanie, a mój problem wynikał prawdopodobnie z tzw. soft limitu, który jest zabezpieczeniem przed tym by nie uruchomić nieświadomie zbyt kosztownego środowiska. Tomek zachęcił mnie do powtórzenia testów i przekazał na ten cel kod doładowujący konto. Z dodatkowymi 100$ na koncie maszynę dało się już uruchomić bez problemu i wykonać na niej testy wydajnościowe. Poniżej zamieszczam ich wyniki.

Benchmark dla MD5, SHA1 i SHA2

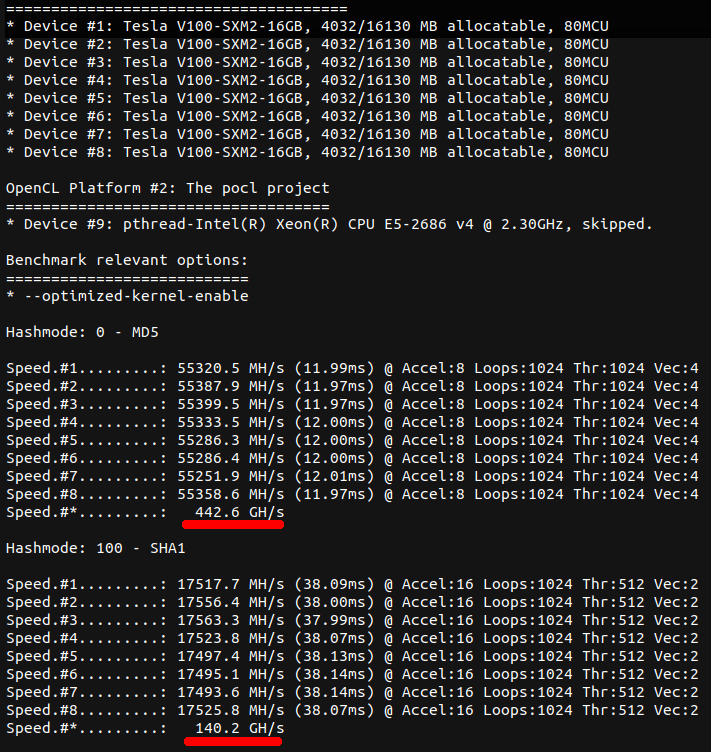

Poprzednim razem na maszynie p3.8xlarge z 4 układami Tesla V100 udało mi się osiągnąć wydajność ok. 222 GH/s dla funkcji skrótu MD5 oraz 70 GH/s dla SHA1 i 30 GH/s dla SHA2-256. Zobaczmy zatem jak to wygląda w przypadku maszyny p3.16xlarge wyposażonej w aż osiem Tesli V100:

Jak się można było spodziewać wynik jest dokładnie o 100% lepszy. Dla MD5 jest to aż 442,6 GH/s!

Łamanie hasła WPA2

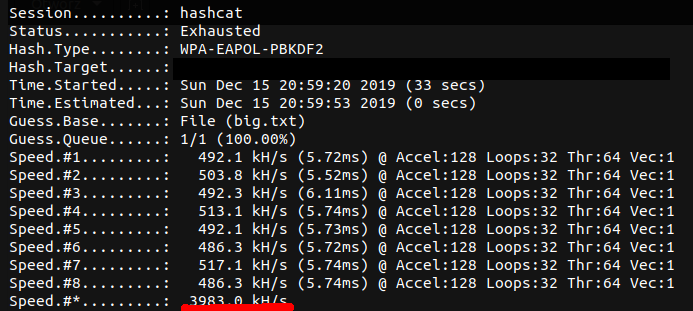

Drugi test z poprzedniego artykułu polegał na poszukiwaniu hasła do przechwyconego handshake-a WPA2 przy użyciu słownika zawierającego ok 120 milionów haseł. Przeszukiwanie słownika odbywało się wówczas z prędkością 2231,7 KH/s. Zobaczmy jak to wygląda na 2 x wydajniejszej maszynie p3.16xlarge:

Wzrost nie jest już dokładnie 100%, ale nadal blisko tej wartości. Muszę tutaj jednak zaznaczyć, że w tym teście użyłem innego handshake-a niż poprzednio więc różnica może wynikać z tego właśnie faktu.

Wnioski

Za około 100zł na godzinę możemy, a co gorsza mogą również potencjalni intruzi, łamać hasła zabezpieczone funkcją skrótu MD5 z prędkością prawie pół TeraHasha na sekundę (czyli prawie pół biliona porównań na sekundę) oraz klucze WPA2 z prędkością około 4 MH/s (czyli około 4 milionów porównań na sekundę). Czy ktoś jeszcze uważa hasła 8 znakowe za wystarczające? Oczywiście w przypadku np. algorytmów SHA2 wartości nie są aż tak porażające, ale nadal robią wrażenie. Pamiętajcie, że na rynku są już też wydajniejsze układy niż Tesla V100.

Kalkulator siły i czasu łamania haseł

Jeśli chcecie wiedzieć jakich haseł należy używać aby uodpornić się na ich złamanie przy użyciu opisywanych powyżej narzędzi, koniecznie zobaczcie lekcję wideo oraz kalkulator siły i czasu łamania haseł w artykule pt. Jakie hasło jest bezpieczne?

Zostaw e-mail aby otrzymać powiadomienia o nowościach oraz dostęp do wszystkich bonusowych materiałów przygotowanych wyłącznie dla subskrybentów.

ile kosztuje taka godzina na AWS ? lub ile zostało z tych 100$

🙂

Godzina to plus minus 25$. Trochę się to waha w zależności od regionu w którym uruchamiamy maszynę. Są też opcje na obniżenie kosztów jeśli nie zależy nam na konkretnym czasie (czyli możemy poczekać na dzień lub godzinę, w których jest mniejszy popyt).

Albo można na vast.ai coś tańszego wynająć, od zwykłych ludzi / adminów którzy dorabiają sobie na służbowym sprzęcie po godzinach.