Cyberustawa, czyli Ustawa o Krajowym Systemie Cyberbezpieczeństwa

Ustawa o Krajowym Systemie Cyberbezpieczeństwa?

Czytaj dalej

Ustawa o Krajowym Systemie Cyberbezpieczeństwa?

Czytaj dalej

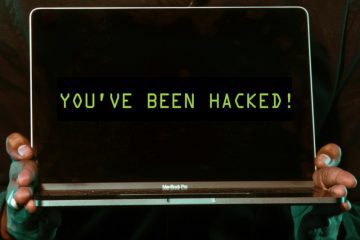

W artykule „Jak nie reagować na atak hackerski” opisałem 10 często popełnianych błędów w reakcji na

Czytaj dalej

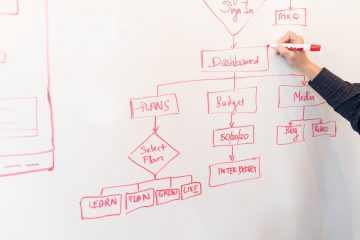

W pierwszej części artykułu zapoznaliśmy się z ogólnymi zasadami dotyczącymi tworzenia polityki bezpieczeństwa.

Czytaj dalej

Po co nam polityka bezpieczeństwa? Polityka bezpieczeństwa informacji spełnia 3 podstawowe funkcje:

Czytaj dalej

Złośliwe oprogramowanie, atak hackerski, przejęcie systemu. Jak najczęściej informatycy reagują na tego typu zdarzenia?

Czytaj dalej

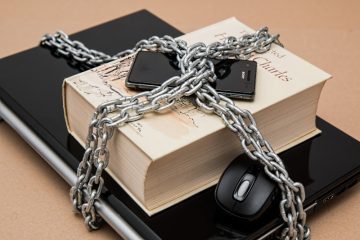

Kultura bezpieczeństwa Wydawać by się mogło, że w czasach, w których nasze dane i prywatność stają się przedmiotem

Czytaj dalej

Zarządzanie bezpieczeństwem danych a RODO Jedną

Czytaj dalej

Ankieta audytowa Od około roku na blogu OpenSecurity.pl dostępny jest audyt online w formie ankiety. Ma on na celu

Czytaj dalej

Nowi pracownicy a szkolenie RODO Wprowadzenie pracowników firmy w temat ochrony danych osobowych jest jednym z zadań, które realizują Inspektorzy Ochrony Danych.

Czytaj dalej

Zapowiedź zagłady RODO Nadejście armagedonu w postaci RODO zwiastowały od dłuższego czasu nasze skrzynki mailowe. Działy marketingu firm zajmujących się konsultacjami prawnymi i sprzedażą rozwiązań z branży bezpieczeństwa

Czytaj dalej