W pierwszej części artykułu zapoznaliśmy się z ogólnymi zasadami dotyczącymi tworzenia polityki bezpieczeństwa. Pora zatem przystąpić do prac związanych z jej budową. Prace te nie będą jednak polegały na tworzeniu procedur. W pierwszej kolejności musimy bardzo dobrze zapoznać się z organizacją, którą chcemy chronić. Konieczna zatem będzie rzetelna inwentaryzacja procesów biznesowych i przetwarzanych w ich ramach danych oraz klasyfikacja informacji. Wynikiem tych prac powinien być zbiór procedur realizowanych w poszczególnych komórkach organizacyjnych wraz z informacją o wykorzystywanych przez nie zasobach.

Inwentaryzacja procesów

Jak się do tego zabrać? Sprawa nie jest niestety łatwa. Najlepsze efekty osiągniemy spotykając się z przedstawicielami wszystkich działów w strukturze organizacyjnej i prosząc ich o opisanie, a najlepiej pokazanie w jaki sposób realizują swoje zadania. Takie podejście będzie nas kosztowało wiele czasu i wysiłku, ale dzięki temu już na etapie zbierania danych rozpoznamy wszelkie zagrożenia, które mogą mieć wpływ na bezpieczeństwo i ciągłość biznesową. Opiszę to na przykładzie firmy motoryzacyjnej, w której dwa główne działy to serwis oraz sprzedaż. Spotykając się z przedstawicielem działu serwisu poprosimy go, aby pokazał nam jak przebiega proces obsługi klienta od momentu pierwszego kontaktu do zakończenia naprawy i wystawienia faktury. Pracownik serwisu wymienia poszczególne kroki procedury obsługi klienta:

- Podjęcie rozmowy z klientem (telefonicznie lub na miejscu w serwisie)

- Ustalenie daty naprawy i wpisanie danych pojazdu oraz danych kontaktowych klienta w grafik

- Wizyta klienta w ustalonym terminie

- Otwarcie zlecenia naprawy w systemie serwisowym

- Wydruk zlecenia naprawy

- W przypadku przeglądu okresowego wydruk planu przeglądu z systemu serwisowego producenta

- Przekazanie zlecenia mechanikowi

- Wykonanie diagnostyki i wydruki jej wyników

- Wpisanie na zlecenie dokonanych napraw i pobranych części

- Przekazanie zlecenia do serwisu

- Rozliczenie zlecenia w systemie serwisowym

- Wystawienie faktury w systemie serwisowym

- Ewentualna Wysyłka faktury elektronicznie lub pocztą

Przy każdym z powyższych kroków pracownik pokazuje w jaki sposób realizowane jest dane zadanie. My natomiast powinniśmy zadawać pytania dotyczące szczegółów mających w pływ na bezpieczeństwo i ciągłość działania, przykładowo:

- A co w sytuacji gdy dany system nie działa?

- A co w sytuacji gdy drukarka nie działa?

- A co w sytuacji gdy Internet nie działa?

- Gdzie jest zapisywany ten dokument?

- Kto jeszcze ma do niego dostęp?

- Co by się stało gdyby dany plik zginął?

- Co by się stało gdyby dany plik został ujawniony?

- Kto nadaje uprawnienia do danego systemu?

- Co gdy dany pracownik jest niedostępny?

Odpowiedzi na te pytania pozwalają nam już na tym etapie zidentyfikować poważne problemy. Przykładowo plik, od którego zależy praca całego działu (w tym wypadku mógłby to być np. arkusz kalkulacyjny z grafikiem zaplanowanych napraw) trzymany jest na komputerze lokalnym, którego dysk nie jest objęty procesem backupu.

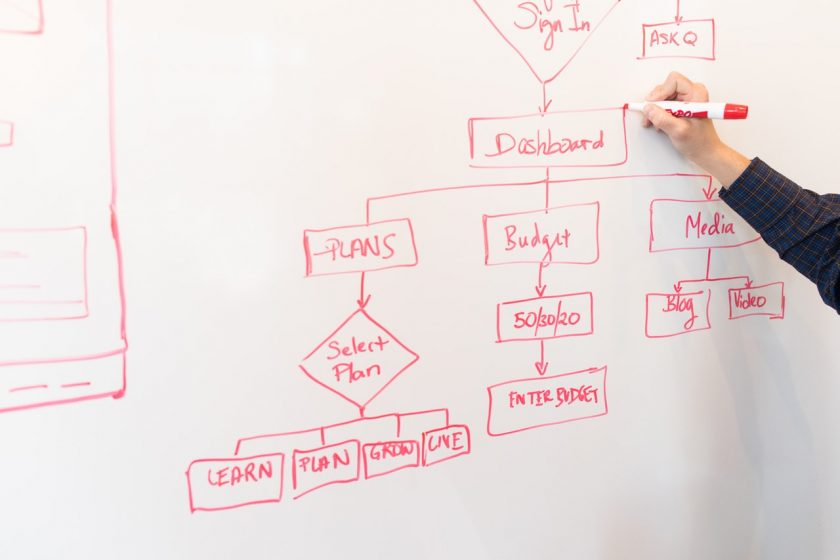

Procesy realizowane w poszczególnych działach firmy mogą też wymagać odpowiednich danych wejściowych dostarczanych przez inne działy. Wszystkie te zależności powinniśmy dobrze poznać. Czasem bowiem drobna awaria w jednym miejscu może spowodować poważne komplikacje w innym procesie. Idealnym byłby przypadek gdyby firma posiadała już udokumentowane np. w formie schematów blokowych mapy procesów. Z doświadczenia jednak wiem, że jest to rzadkość, a dokumenty takie o ile nawet powstają często są zaniedbywane i nieaktualizowane.

Priorytetyzacja aktywów

Na podstawie zinwentaryzowanych procesów i zasobów potrzebnych do ich realizacji tworzy nam się lista aktywów (urządzeń, systemów, oprogramowania, łączy, danych, dokumentów, osób itd.), których niedostępność będzie oznaczała mniejsze lub większe problemy dla firmy. Warto zatem przy okazji inwentaryzacji zadać też pytanie jak długo dany dział jest w stanie poradzić sobie bez określonego zasobu. Czy np. utrata łączności z Internetem staje się problemem od razu, po godzinie, a może po kilku godzinach? Na tej podstawie będziemy w stanie przypisać aktywom określone priorytety.

Pamiętajmy jednak, że dostępność to nie jedyny aspekt bezpieczeństwa. Jest nim też m.in. poufność. Podczas inwentaryzacji procesów w dziale handlowym (trzymajmy się dalej naszego przykładu firmy motoryzacyjnej) warto byłoby zadać pytania:

- Gdzie zapisywane są kalkulacje ofertowe sporządzane dla klientów?

- Kto może mieć do nich dostęp?

- Kto jest odpowiedzialny za nadawanie tego dostępu?

- W jaki sposób przekazywana jest informacja o konieczności odebrania uprawnień gdy pracownik odchodzi z firmy?

- Co by się stało gdyby dany dokument został ujawniony?

- Co by się stało gdyby został przypadkowo wysłany do innego klienta?

- Co by się stało gdyby dostał się w ręce konkurencji?

Tutaj znowu jesteśmy w stanie wyłapać szereg problemów. Przykładowo kalkulacje ofertowe zapisywane przez handlowców na laptopach, na których brak jest szyfrowania. Co gdy taki laptop zostanie skradziony? Znam przypadki firm, które przegrywały milionowe przetargi o kwotę kilku tysięcy złotych ponieważ nie zadbały odpowiednio o poufność swojej oferty.

Klasyfikacja aktywów

Wynikiem opisanych wyżej działań powinna być lista aktywów wykorzystywanych w organizacji z przypisanymi im priorytetami uwzględniającymi wpływ ich niedostępności na procesy. Informacje te będziemy mogli wykorzystać w późniejszym procesie analizy ryzyka oraz przy projektowaniu odpowiednich procedur bezpieczeństwa. Poniżej zamieściłem przykład takiej klasyfikacji w pewnym uogólnieniu. W dużych środowiskach dokonalibyśmy oczywiście bardziej szczegółowego podziału z uwzględnieniem konkretnych systemów informatycznych lub nawet ich poszczególnych komponentów.

Jako aktywa krytyczne, bez których niemożliwe jest funkcjonowanie firmy, lub których utrata grozi poważnymi konsekwencjami klasyfikujemy:

- Urządzenia serwerowe (serwery, systemy pamięci masowych)

- Systemy i oprogramowanie serwerowe służące do pełnienia obowiązków służbowych we wszystkich działach

- Systemy baz danych

- Zbiory danych osobowych

- Urządzenia i systemy wykorzystywane w procesie obsługi klientów

Jako aktywa ważne, których zadania mogą być wykonane innymi środkami ale przy dodatkowym nakładzie sił i kosztów, lub których krótkotrwała niedostępność nie powoduje poważnych konsekwencji klasyfikujemy:

- Urządzenia sieciowe i telekomunikacyjne

- Urządzenia i systemy do backupu i archiwizacji

- Urządzenia wspomagające prace serwerowni (klimatyzatory, UPS-y, systemy monitoringu środowiskowego)

- Systemy alarmowe

- Systemy kontroli dostępu

Jako aktywa zasadnicze, których zadania przy małym nakładzie dodatkowych sił i środków mogą być wykonywane np. ręcznie, lub przy użyciu innych narzędzi klasyfikujemy:

- Urządzenia komputerowe i telefoniczne wykorzystywane przez pracowników do pełnienia swoich obowiązków służbowych

Oczywiście to do jakiej kategorii zaliczymy dane zasoby jest sprawą bardzo indywidualną i musi wynikać z naszej wcześniejszej inwentaryzacji.

Klasyfikacja informacji

W podobny sposób i również w oparciu o przeprowadzone prace inwentaryzacyjne powinniśmy sklasyfikować same informacje, ale tym razem pod kątem ich poufności. I tutaj znowu zaprezentuję przykładowy podział:

Jako informacje publiczne (przeznaczone dla wszystkich) klasyfikujemy:

- Informacje udostępniane na stronach internetowych

- Informacje opracowywane na potrzeby folderów i materiałów reklamowych

Jako informacje wewnętrzne (przeznaczone wyłącznie dla pracowników) klasyfikujemy:

- Zasoby zgromadzone na dyskach sieciowych poszczególnych jednostek organizacyjnych

- Zawartość korespondencji mailowej zgromadzonej w skrzynkach pocztowych

- Wszelką dokumentację papierową zgromadzoną w pomieszczeniach firmy

- Dane zawarte w systemach informatycznych, m.in.: Office 365, System CRM, Intranet

Jako informacje poufne (przeznaczone wyłącznie dla wybranego grona osób) klasyfikujemy:

- Kalkulacje ofertowe sporządzane na potrzeby klienta

- Wszelkie faktury wystawiane klientom

- Wszelkie faktury zakupowe

- Wszystkie dane przetwarzane w dziale księgowości

- Wszystkie dane przetwarzane w dziale kadr

- Wszystkie dane związane z utrzymaniem systemów teleinformatycznych

- Wszystkie dane osobowe

I tutaj również wszystko zależy od naszej konkretnej sytuacji. W firmie produkcyjnej krytyczne mogą być dane dotyczące stosowanych receptur lub technologii, a w firmie handlowej dane dotyczące dostawców lub cen. Z kolei w urzędzie będziemy musieli wziąć pod uwagę prawo dotyczące dostępu do informacji publicznej i liczyć się z koniecznością udostępniania wielu danych osobom z zewnątrz organizacji. Jeszcze raz więc potwierdza się konieczność budowania polityki bezpieczeństwa szytej na miarę danej organizacji.

W kolejnym artykule omówię kwestie związane z analizą ryzyka. Jeśli chcesz być poinformowany o jego opublikowaniu, zapisz się do newslettera poniżej. I tradycyjnie proszę o udostępnienie tego tekstu znajomym, jeśli dał Ci on jakąś wartość.

Zostaw e-mail aby otrzymać powiadomienia o nowych wpisach oraz dostęp do materiałów przygotowanych wyłącznie dla subskrybentów.