Zakładam, że wiecie czym jest uwierzytelnianie dwuskładnikowe (2FA). Jeśli nie, to zerknijcie najpierw na to krótkie wyjaśnienie: 2FA, MFA – uwierzytelnianie dwuskładnikowe.

Teraz, odpowiadając na pytanie z tytułu: nie, 2FA nie chroni w 100% ani przed phishingiem, ani przed wyczyszczeniem konta bankowego przez złodziei. I nie chodzi o znane już od lat i opisywane wielokrotnie ataki typu sim swap. Świadomość użytkowników o zagrożeniu sim swapem powoli rośnie (pierwszy raz pisałem o tym już 5 lat temu w artykule „brak zasięgu w telefonie może oznaczać próbę włamania na konto bankowe„).

Właśnie obawa przed atakami sim swap spowodowała, że banki i ich klienci coraz częściej stosują uwierzytelnianie dwuskładnikowe w postaci powiadomień push z aplikacji mobilnej. Czy to dobrze? Niby tak, ale pamiętajmy, że przestępcy też się uczą. Gdy jedne działania przestają im przynosić zyski kombinują jak by tu nas podejść z innej strony.

Oszustwa na portalach ogłoszeniowych

Od wielu już miesięcy opisywane są oszustwa na portalach ogłoszeniowych (głównie OLX), w których cyberprzestępcy działają według poniższego scenariusza:

- Odzywają się do wystawcy ogłoszenia z informacją, że są zainteresowani zakupem

- Dopytują o szczegóły wystawionego przedmiotu aby przekonać o rzeczywistym zainteresowaniu

- W pewnym momencie informują, iż dokonali zakupu wpłacając pieniądze bezpiecznym kanałem, z którego sprzedający ma je odebrać poprzez link

- Wysyłają link do fałszywej strony phishingowej podszywającej się pod dany portal

- Na stronie ofiara informowana jest, iż musi podać dane karty kredytowej w celu odebrania zapłaty

- Po podaniu danych karty, środki z niej znikają zamiast się pojawić

W minionym tygodniu miałem jednak okazję spotkać się z innym oszustwem, które jest być może początkiem nowego trendu.

Vinted – otrzymałeś nową wiadomość

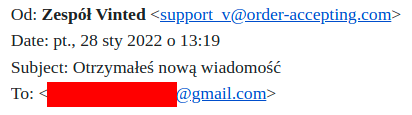

Akcja skierowana jest w użytkowników portalu Vinted. Jego zarejestrowani użytkownicy, którzy wystawiają na sprzedaż odzież otrzymują następującą wiadomość:

Już na pierwszy rzut oka widać, że coś tutaj jest nie tak. Domena „order-accepting.com” raczej nie ma nic wspólnego z portalem Vinted.pl. Ale czy ktoś to zauważy? Niestety większość programów pocztowych wyświetli jedynie nazwę nadawcy: „Zespół Vinted”. Aby poznać adres e-mail kryjący się pod tą nazwą konieczne będzie kliknięcie w nią lub rozwinięcie szczegółów.

Poza tym do masowej wysyłki poczty portale korzystają często z usług mailingowych zewnętrznych dostawców i niezgodność domeny ktoś mógłby sobie wytłumaczyć właśnie tym faktem.

Niestety w tym wypadku jest to klasyczny spoofing, czyli podszycie się pod nadawcę wiadomości.

Phishing na sterydach

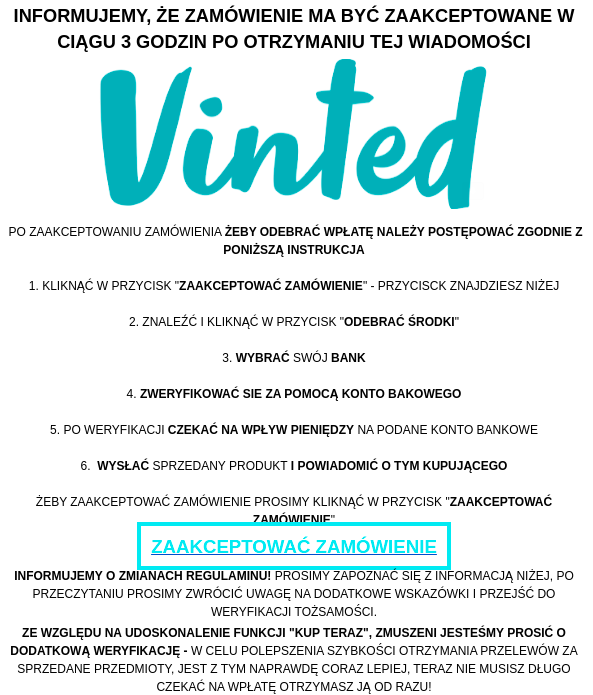

Co znajduje się w fałszywym mailu? Wiadomość o poniższej treści:

Czyli scenariusz podobny do tego opisywanego wcześniej na OLX, jednak tutaj phishing ma na celu przejęcie nie danych karty kredytowej, a danych dostępowych do banku. Co więcej, zgodnie z informacją w ostatnim akapicie, ofiara proszona jest o „dodatkową weryfikację” w celu szybszego otrzymania przelewu.

Elementem „dodatkowej weryfikacji” są natomiast szczegółowe pytania używane w banku do weryfikacji klienta (np. nazwisko panieńskie matki). Ofiara jest dodatkowo informowana, że nad bezpieczeństwem całego procesu czuwa technologia 3D Secure oraz firmy Visa i Mastercard:

Jak dochodzi do wyczyszczenia konta?

Mając komplet danych – login, hasło oraz odpowiedzi na pytania weryfikujące przestępcy pobierają i instalują na swoim urządzeniu aplikację mobilną banku. Od tego momentu są w stanie zlecać przelewy i jednocześnie potwierdzać je poprzez powiadomienia push w telefonie. Nie potrzebują więc numeru telefonu ani duplikatu karty SIM.

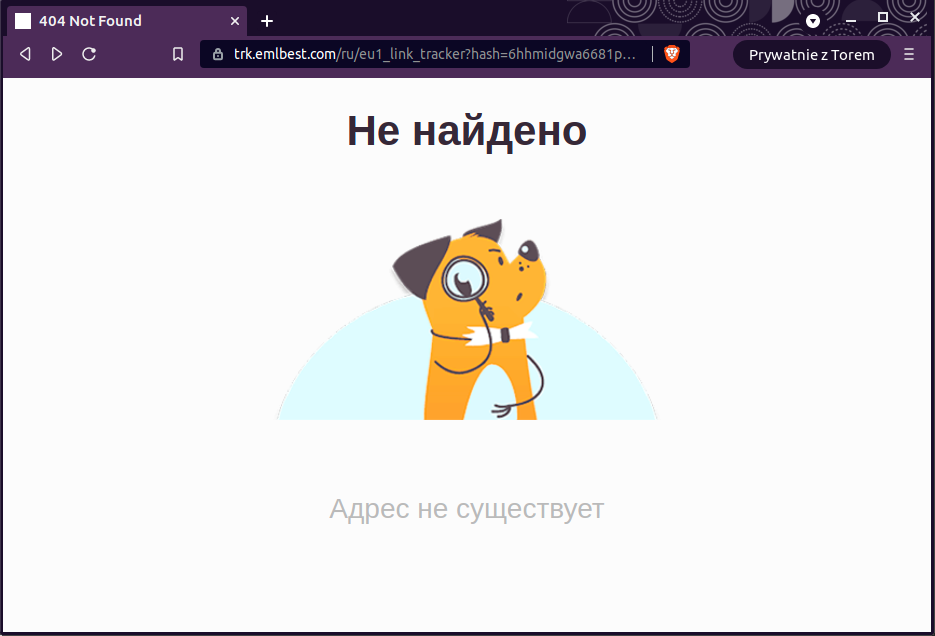

Cała akcja odbywa się dość sprawnie, a po udanej kradzieży przestaje funkcjonować link, który przesłany był w wiadomości phishingowej. Zamiast dostępnej wcześniej fałszywej strony znajdziemy pod nim jedynie poniższą informację:

Jak uniknąć tego typu incydentów?

W powyższym scenariuszu powinniśmy zwrócić uwagę na kilka faktów:

- Adres e-mail nadawcy niezgodny z domeną danego usługodawcy

- Błędy w treści maila – było ich stosunkowo dużo, od interpunkcji, poprzez stylistykę bo brakujące znaki diakrytyczne. Tego typu błędy każdy może popełniać, ale jednak duże marki dbające o swój wizerunek nie pozwoliłyby na takie ich nagromadzenie w jednym mailu. Już sama bezokolicznikowa forma przycisku „zaakceptować zamówienie” mogła się wydać podejrzana. Z drugiej jednak strony jesteśmy niestety przyzwyczajeni do tego, że wielu zagranicznych usługodawców dokonuje dość nieudolnych tłumaczeń treści kierowanych do obcokrajowców.

- Domena, z której następowało logowanie do banku nie miała nic wspólnego ani z bankiem, ani z żadnym znanym operatorem płatności (PayU, Tpay, Przelewy24).

Wyrobienie sobie nawyku zwracania uwagi na takie szczegóły nie jest niestety łatwe. Pomóc w tym mogą szkolenia typu security awareness, które coraz częściej goszczą w firmach, również w formie kursów online. Ich uzupełnieniem mogą być natomiast testy socjotechniczne i phishingowe weryfikujące poziom podatności pracowników na tego typu ataki.

***

Jeśli chcecie być informowani o podobnych zagrożeniach mailowo, pozostawcie poniżej swój adres. Wysyłamy na niego raz w miesiącu nasz Biuletyn Harakiri będący przeglądem nowych zagrożeń.

Gdy czyta się o takich atakach, widzi analizę błędów, miejsca gdzie było widać czerwone lampki ostrzegawcze to wydaje się że nie ma szans się na takie coś złapać. A jednak to nie prawda i każdy, nawet specjalista it może mieć gorszy dzień. Ataków jest tak dużo i często że każdego można zaskoczyć.