W ostatnim czasie pojawiło się sporo doniesień informujących o tym, że Rzecznik Finansowy ostrzega przed oszustwami związanymi z podmianą karty SIM (tzw. SIM swap). Na czym one polegają? Jak się przed nimi bronić?

SIM swap – zagrożenie znane od lat

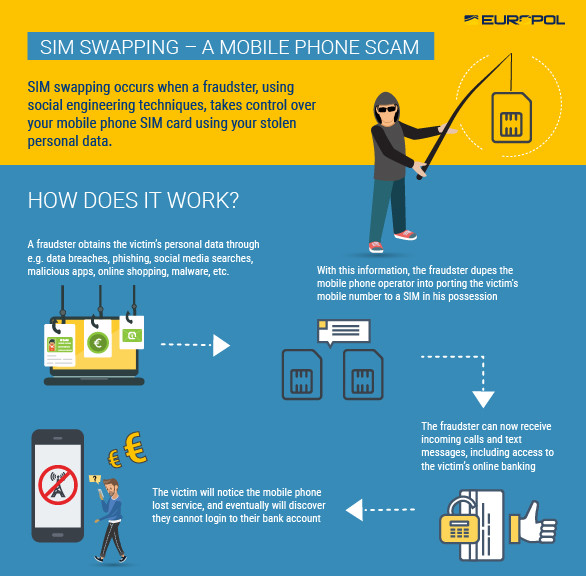

SIM swap, albo inaczej SIM fraud nie jest zagrożeniem nowym. Tak naprawdę znane jest od wielu lat i w dalszym ciągu jest niezwykle skuteczne. Nie dalej niż w marcu Europol pochwalił się rozbiciem międzynarodowej szajki, która w trakcie stu ataków kradła od 6 tysięcy do 137 tysięcy Euro z kont bankowych, właśnie za pomocą SIM swap. Liczby robią wrażenie.

Jak jednak wykonać taki atak? Przede wszystkim należy pozyskać dane osobowe ofiary. Można tego dokonać przeglądając Internetu lub stosując techniki OSINT-u. W sieci można znaleźć numery telefonów, adresy czy nawet numery PESEL ofiar – jeśli te są powiązane z odpowiednimi spółkami zarejestrowanymi między innymi w KRS. Numer PESEL można pozyskać też z ksiąg wieczystych. O ile wgląd w taką księgę jest darmowy, o tyle trzeba znać jej numer. Tego można jednak dowiedzieć się z różnych portali już za kilka złotych.

Wyłudzenie danych

Innym sposobem jest otrzymanie takich danych bezpośrednio od ofiary. Można je uzyskać za pomocą vishingu (voice phishing) czyli telefonicznie – podszywając się na przykład pod pracownika działu obsługi klienta. Innymi sposobami jest zainstalowanie malware’u na telefonie czy komputerze ofiary, który to malware będzie eksfiltrował istotne dane.

Następnie wyposażeni w taką wiedzę napastnicy próbują wyłudzić od operatora wymianę karty SIM na nową. O ile polityki bezpieczeństwa tych przedsiębiorstw są bardzo restrykcyjne, o tyle ich wykorzystanie zależy już od konkretnego pracownika. Portal Niebezpiecznik opisywał sytuacje, w których atakujący przedstawiał fałszywy dowód osobisty czy akt notarialny. Czasami do weryfikacji są potrzebne dane z pytań pomocniczych. Wszyscy wiemy jak one brzmią – panieńskie nazwisko matki, czy imię zwierzaka. Tego typu informacje również nietrudno znaleźć w internecie.

Autoryzacja w banku

Po dokonaniu takiej podmianki, oryginalna karta SIM przestaje działać. Jest to dla nas istotna lampka ostrzegawcza. Co może teraz zrobić atakujący? Przede wszystkim może wykorzystywać kody autoryzacyjne przychodzące SMS-em aby wykonywać przelewy. Co jednak ważniejsze skompromitowana jest połowa naszego uwierzytelniania dwuskładnikowego. To w połączeniu z szerokimi wyciekami danych logowania może pozwolić atakującym na całkowite przejęcie naszych kont nie tylko w bankach, ale i serwisach internetowych. Przy okazji sprawdźcie czy wasze hasło gdzieś nie wyciekło. Może warto je już zmienić?

Jak się bronić przed atakami SIM swap?

Przede wszystkim wzbraniajmy się przed otwieraniem podejrzanych stron – mogą one zawierać zarówno linki phishingowe (które mają na celu wyciągnięcie od nas danych), jak i malware, który sam te informacje z naszego komputera czy telefonu pobierze. Nie udzielajmy też poufnych informacji przez telefon, jeśli nie mamy pewności z kim rozmawiamy.

Uważajmy też na to, co publikujemy w sieci. Czasem z pozoru niewinne informacje umieszczone na portalach społecznościowych (jesteście pewni, że wasze posty na Facebooku nie są publiczne?) mogą być wykorzystane w niecnych celach. Należą do nich na przykład imiona i liczba członków rodziny, czy posiadane zwierzęta, bądź lista ulubionych filmów.

Upewnijmy się, że nie współdzielimy numeru telefonu z podejrzanymi aplikacjami i serwisami, zmieńmy autoryzację przelewów z SMS-owej na 2FA związane z konkretną bankową aplikacją.

O tym, że problem nie jest nowy może świadczyć fakt, że opis incydentu tego typu pojawił się na blogu OpenSecurity już blisko 4 lata temu: Brak zasięgu w telefonie może oznaczać próbę włamania na konto bankowe.

Zostaw e-mail aby otrzymać powiadomienia o nowych wpisach oraz dostęp do materiałów przygotowanych wyłącznie dla subskrybentów.

Czy korzystanie z karty prepaid od zagranicznego operatora, np T-Mobile z Czech może pomóc w utrudnieniu aktorowi z Polski na atak na nasze konto bankowe?

Z drugiej strony, czy korzystanie z numeru VoIP również może podnieść nasze bezpieczeństwo?

I tak i nie. Z jednej strony rzeczywiście trudniej powinno być polskiemu oszustowi wyłudzić duplikat SIM od zagranicznego operatora, z drugiej zaś w materiałach Europolu, o których wspomnieliśmy w artykule jest informacja, że zajmowała się tym międzynarodowa szajka. W każdym przypadku całe bezpieczeństwo opiera się w zasadzie na procedurach, które operator GSM stosuje do weryfikacji swoich abonentów wnioskujących o duplikat karty. Może z tym być różnie, stąd też zalecenie aby w miarę możliwości odchodzić od 2FA z wykorzystaniem SMS-ów na rzecz np. żądań push z aplikacji bankowej.

W przypadku numerów VOIP należy sobie zadać pytanie co oszust musiałby zrobić aby przejąć nasz numer. Niekiedy wystarczy mu login i hasło do aplikacji, czyli znowu niewiele.