Analiza incydentu bezpieczeństwa to kontynuacja cyklu poświęconego obsłudze incydentów, w ramach którego ukazały się już poniższe teksty:

- Jak nie reagować na atak hackerski – 10 częstych błędów

- Incydent bezpieczeństwa – wprowadzenie do obsługi

- Obsługa incydentu bezpieczeństwa – śledztwo oraz IOC

W tym wpisie zajmiemy się natomiast zbieraniem dowodów i ich analizą oraz podejmowaniem czynności naprawczych i raportowaniem.

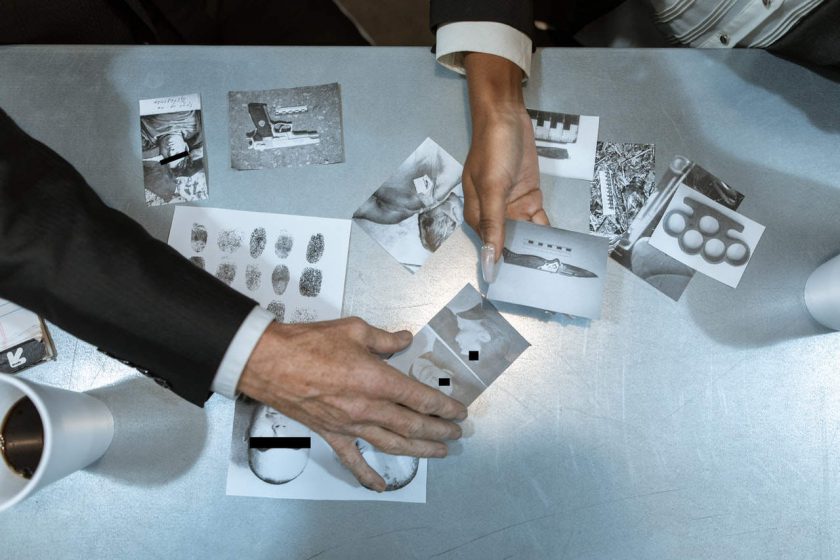

Zbieranie dowodów

Po zidentyfikowaniu systemów i wykryciu aktywnych wskaźników zagrożenia (IOC) kolejnym krokiem jest zbieranie dodatkowych danych do analizy przy jednoczesnym zminimalizowaniu prawdopodobieństwa zmian w systemie i czasu interakcji z systemem . Dla każdego nowego systemu, który zostanie zidentyfikowany, należy podjąć decyzję, czy wyróżnia się on czymś od pozostałych lub czy przegląd danych z tego systemu przyczyni się do nowych odkryć. Do typowych materiałów, które należy zachować na potrzeby dowodowe oraz dalszej analizy zalicza się dane z analizy na żywo działającego systemu oraz zrzuty zawartości pamięci i dysków, a także przechwycony ruch sieciowy.

- Analiza incydentu bezpieczeństwa na żywo — polega na zgromadzeniu standardowego zestawu danych o działającym systemie: listy procesów, aktywne połączenia sieciowe, dzienniki zdarzeń, listy obiektów w systemie plików oraz zawartość rejestru.

- Pobieranie zawartości pamięci — technika przydatna w przypadkach, gdy istnieje podejrzenie, że intruz wykorzystuje jakiś mechanizm do ukrywania swojej działalności (np. rootkit) albo szkodliwa działalność ogranicza się wyłącznie do pamięci i obraz dysku będzie zawierał zbyt mało śladów.

- Wykonanie obrazu dysku — obrazy dysków są przydatne w sytuacjach, gdy intruz aktywnie działał w systemie przez długi czas lub zacierał ślady swojego działania oraz gdy liczymy na znalezienie dodatkowych informacji, które naszym zdaniem mogą znajdować się tylko na dysku.

- Przechwytywanie ruchu sieciowego – analiza ruchu sieciowego może pomóc w ustaleniu charakteru incydentu. Na podstawie trwających połączeń w badanym systemie będziemy w stanie stwierdzić czy intruz ma do niego zdalny dostęp, czy wysyłał lub pobierał jakieś dane oraz z jakimi hostami zewnętrznymi możemy powiązać zagrożenie.

Analiza incydentu

Analiza incydentu bezpieczeństwa to głównie analiza danych. Jest to kolejny z etapów procesu reakcji na incydent, zajmujący z reguły najwięcej czasu. Ze względu na wysokie koszty utrzymania specjalistów posiadających wymagane doświadczenie ten etap śledztwa jest często zlecany na zewnątrz. W przypadku wystąpienia incydentu należy zatem podjąć decyzję, które obszary analizy można przeprowadzić we własnym zakresie, a które powinny być zlecone na zewnątrz i czy w ogóle zachodzi taka potrzeba. Trzy podstawowe obszary analizy, które można wyróżnić to:

- Analiza szkodliwego oprogramowania — jej celem jest sporządzenie raportu zawierającego wskaźniki zagrożenia (IOC) i szczegółowy opis funkcjonalności.

- Analiza danych zebranych na żywo — badanie ma na celu znalezienie kolejnych tropów i wyjaśnienie, co tak naprawdę się stało.

- Analiza śledcza — to analiza materiałów, np. obrazów dysków zrobionych podczas reakcji na incydent. Jest zadaniem wymagającym szybkiego wykonania, co jednak często jest niemożliwe w chwili wystąpienia incydentu o krytycznym charakterze. Dobrze sprawdza się jeśli incydent ma bardziej tradycyjny charakter, np. jest nim wewnętrzne dochodzenie niezwiązane z włamaniem.

Czynności naprawcze

Plany naprawcze powinny obejmować nie tylko kwestie techniczne, ale również prawne i biznesowe. Likwidacja skutków niektórych incydentów wymaga znacznie więcej wysiłku niż samo dochodzenie. Przeprowadzenie skoordynowanej akcji usuwania zagrożenia nie jest zadaniem łatwym i polega na zdefiniowaniu odpowiednich działań w następujących etapach:

- Zajęcie pozycji – podjęcie kroków mających zapewnić powodzenie akcji naprawczej – do procesu tego zalicza się m.in. określenie zakresu obowiązków, zaplanowanie wykorzystania zasobów oraz koordynację czasową.

- Taktyka krótkoterminowa – podjęcie działań, które są konieczne w celu rozwiązania bieżącego problemu. Do działań tych mogą zaliczać się: odbudowa zagrożonych systemów, zmiana haseł, blokowanie adresów IP, poinformowanie klientów o zaistniałej sytuacji, rozprowadzenie wewnętrznych lub publicznych ogłoszeń oraz modyfikacja procesu biznesowego.

- Strategia długoterminowa – wprowadzanie długofalowych udoskonaleń, które mogą wymagać poważnych zmian w organizacji polegających np. na zmianie procesów biznesowych lub wdrożeniu nowych systemów bądź zabezpieczeń.

Rejestrowanie istotnych informacji śledczych

Zespół odpowiedzialny za analizę incydentu bezpieczeństwa powinien rejestrować krytyczne informacje i mieć możliwość udostępniania ich zespołom pomocniczym oraz kadrze kierowniczej. Najlepiej jest rejestrować je na bieżąco gdyż służą one do opisywania stanu śledztwa. Zaliczają się do nich:

- Lista zgromadzonych dowodów — lista ta powinna zawierać datę i godzinę oraz źródło odkrycia — (np. osobę lub serwer). Powinna gromadzić skrupulatne zapisy dotyczące każdego dowodu aby uniknąć przeoczenia któregoś z istotnych tropów.

- Lista dotkniętych systemów — powinna zawierać informację na temat tego jak i kiedy dany system został zidentyfikowany jako dotknięty incydentem.

- Lista interesujących plików — na liście tej zazwyczaj figurują szkodliwe programy, ale mogą znaleźć się też pliki z danymi, logami lub przechwycone wyniki poleceń. Powinna zawierać informacje o systemie, z którego pochodzi dany plik.

- Lista użytych plików i skradzionych danych — powinna ona zawierać nazwy plików, ich zawartość oraz datę ujawnienia.

- Lista istotnych działań intruza — podczas analizy systemu na żywo lub analizy danych śledczych stopniowo odkrywane zostają ślady istotnych działań, np. logowania lub uruchomienia szkodliwych programów. Lista ta powinna zawierać informacje o tym, w którym systemie to miało miejsce oraz datę i godzinę danego zdarzenia.

- Lista sieciowych wskaźników zagrożenia — m.in. rejestr adresów IP i nazw domen.

- Lista hostowych wskaźników zagrożenia — np. nazwy plików, sumy kontrolne, wielkości plików, daty powstania plików

- Lista kont, na których doszło do włamania — powinna zawierać informacje o zakresie penetracji, czyli brać pod uwagę fakt czy konto było kontem lokalnym czy domenowym, a jeżeli domenowym to do jakich jeszcze zasobów mogło ono dać dostęp intruzowi.

- Lista aktualnie wykonywanych i zaplanowanych działań — pozwala uporządkować prowadzone prace i zapobiega przeoczeniu istotnych działań.

Raportowanie

Raporty są podstawowym produktem powstającym w toku działań zespołu IR. Tworzenie raportu zmusza do zwolnienia pracy, opisania odkryć w standardowym formacie, zweryfikowania materiału dowodowego oraz przemyślenia i uporządkowania tego, co się wydarzyło. Tworzenie nawet nieformalnych zapisków wspomaga zapamiętywanie, co z kolei sprawia, że nie przeoczymy istotnych wniosków i koniecznych do podjęcia działań.

Zostaw e-mail aby otrzymać powiadomienia o nowych wpisach oraz dostęp do materiałów przygotowanych wyłącznie dla subskrybentów.