Uwaga!

Aktualne informacje o zagrożeniach i oszustwach znajdziesz na naszym poniższym profilu na FB. Jest to profil prowadzony w ramach Szkoły Sztuk Walki z Cyberprzestępcami. Kliknij poniższy baner, polub i obserwuj, aby otrzymywać ostrzeżenia o nowych zagrożeniach.

Zachęcamy też do zapisania się na dedykowaną listę mailową, na którą raz w miesiącu przesyłamy biuletyn z przeglądem zagrożeń:

Poniżej historyczne ostrzeżenia z lat 2017-2019

***

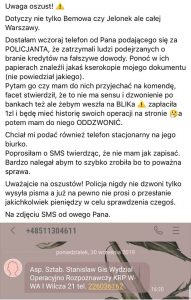

02.10.2019 Fałszywy policjant prosi o płatność blikiem

Wyłudzanie kodów blika przez przejęte na Facebooku konta znajomych to popularna od jakiegoś czasu praktyka internetowych złodziei. Poniżej przykład jeszcze innej metody – na policjanta:

***

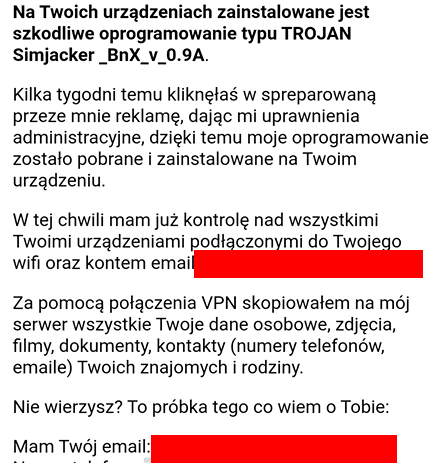

27.09.2019 Nowa odsłona znanego mailowego szantażu

Już prawie rok temu opisywaliśmy pierwszą falę maili z szantażem na nagranie z kamerki komputerowej. Pojawiła się właśnie nowa odsłona tej samej kampanii. Podobnie jak dotychczas przestępcy blefują, iż włamali się na nasz komputer i posiadają pikantne nagranie z naszej kamery. Grożą ich upublicznieniem jeśli nie wpłacimy okupu w wysokości tysiąca zł. Tym razem jednak aby uwiarygodnić przekaz publikują dane na nasz temat, w których posiadanie weszli. Należą do nich m.in. adres e-mail, numer PESEL, numer telefonu, miejsce pobytu. Dane te pochodzą tak naprawdę z wycieków danych z dużych serwisów internetowych (takich jak np. Morele.net). Mail, którego śmiało można zignorować wygląda jak na poniższym obrazku:

***

11.09.2019 Fałszywe maile od ZUS-u ze złośliwym załącznikiem

Trwa właśnie kampania dystrybucji złośliwego oprogramowania. Przestępcy w mailach podszywają się pod Zakład Ubezpieczeń Społecznych i zachęcają do aktywacji złośliwego załacznika wiadomością o następującej treści:

Szanowne Panstwo

Prosimy o wypewnienie wniosku skladek zdrowotnych do rozliczenia za okres 07-09/2019 wypewniony wniosek prosimy odeslac na email [email protected] lub zaniesc osobiscie do pok. 219

Zaklad Ubezpieczen Spolecznych

***

02.09.2019 Fałszywe informacje o porwaniu dziewczynki

Warszawska policja ostrzega przed taką informacją:

Porwanie w centrum handlowym „Złote Tarasy”. Policja publikuje wideo z porwania i prosi o pomoc. Kryminalni prowadzą dochodzenie w sprawie uprowadzenia ośmioletniej dziewczynki w Warszawie. Opublikowali portret pamięciowy podejrzewanego mężczyzny i monitoring zajścia. Porusza się on ciemnym marki Seat Leon. Jeżeli ktoś go rozpozna z nagrania prosimy o kontakt z najbliższym komisariatem.

Do wiadomości dołączony jest link mający po jego kliknięciu kierować na stronę internetową policji. Tymczasem użytkownik przenoszony jest na niebezpieczną stronę mogącą zawirusować jego komputer lub telefon.

***

10.07.2019 Wyłudzenie „na amerykańskiego żołnierza lub biznesmena”

Chorzowscy policjanci ostrzegają przed oszustami działającymi za pośrednictwem komunikatorów internetowych lub portali społecznościowych. Sprawcy często podają się za amerykańskich żołnierzy lub biznesmenów. Korespondują i zaprzyjaźniają się z kobietami po to, by wyłudzić od nich wysokie sumy pieniędzy. Mieszkanka Chorzowa uwierzyła w historię opowiedzianą przez „kanadyjskiego biznesmena” i w ten sposób straciła kilkadziesiąt tysięcy złotych.

***

01.06.2019 Emotet – groźny wirus bankowy

Trwa kampania mailowa nakłaniająca ofiary do otwarcia załącznika, czego efektem jest aktywacja złośliwego oprogramowania w postaci wirusa bankowego o nazwie Emotet. Maile mogą zawierać jedną z cytowanych poniżej treści:

Przesyłam do Panów brakujące wnioski urlopowe pracowników, którzy są jeszcze na kontraktach, jakby Panowie mogli uzupełnić te wnioski do końca (podpisy)

Pozdrawiam, Pozdrawiam

lub:

W załączonym opracowaniu znajdziecie opis jak wydrukować listę oraz przypomnienie zasad gromadzenia dokumentacji. W przypadku pytań proszę o kontakt.

pozdrawiam

***

25.05.2019 Fałszywe maile z Krajowej Administracji Skarbowej

Maile o poniższej lub zbliżonej treści wysyłają przestępcy podszywający się pod pracowników Krajowej Administracji Skarbowej:

„W zwiazku z przeprowadzeniem Krajowej Kontroli Skarbowej dnia. 17.05.2019r, oraz braku mozliwosci kontaktu telefonicznego, w zalaczniku przesylamy formularz UAC 73, ktory nalezy wypelnic i przeslac do wlasciwego dla Panstwa firmy Urzedu Skarbowego, lub przeslac w odpowiedzi na tego mailla.

Prosimy o odeslanie poprawnie wypelnionego formularza w terminie 7 dni od otrzymania tego mailla. Formularz do pobrania w zalaczniku.

Z powazaniem

Inspektor ds. Poboru Podatkow

Tomasz Mazur

Krajowa Administracja Skarbowa”

***

25.05.2019 Fałszywe powiadomienia o blokadzie konta w Banku Pekao

Wiadomości e-mail podszywające się pod bank nakłaniają do kliknięcia w link i zalogowania się na fałszywej stronie banku.

Celem ataku jest przechwycenie przez przestępców danych wymaganych do logowania oraz nakłonienie do zainstalowania złośliwego oprogramowania na telefonie komórkowym. Złośliwe oprogramowanie może pozwolić cyberprzestępcom na uzyskanie pełnej kontroli nad urządzeniem, w tym np. przekierowanie rozmów, bądź wiadomości SMS.

***

15.05.2019 Poważna luka w aplikacji WhatsApp

W popularnej aplikacji WhatsApp znaleziono poważną lukę umożliwiającą zdalne przejęcie kontroli nad telefonem. Dotyczy ona zarówno urządzeń pracujących pod kontrolą Androida, jak i iOS. Zaleca się jak najszybszą aktualizację aplikacji.

***

30.04.2019 Fałszywe powiadomienie o subskrypcji i wyłudzenie przelewu

Na numery tel. Polaków zaczęły właśnie trafiać SMS-y informujące o uruchomieniu płatnej subskrypcji SMS Premium:

Potwierdzamy uruchomienie usługi SMS Premium Daily Jokes. Koszt 30,75zl dziennie. Rezygnacja na stronie https ://daily-jokes.net.

Na powyższej stronie natomiast znajduje się informacja, iż rezygnacja z subskrypcji wymaga wpłaty w wysokości 1zł w celu potwierdzenia tożsamości. Link do płatności jest w rzeczywistości linkiem do fałszywej bramki, w której wyłudzane są dane logowania do banku, a następnie czyszczone konto.

***

30.03.2019 Oferta pracy jako „tester płatności”

Podszywając się pod firmę DotPay.pl przestępcy poszukują osób do pracy w charakterze „testera płatności”. Praca ma polegać na realizowaniu przelewów przychodzących i wychodzących za pośrednictwem własnego konta bankowego. W rzeczywistości osoba wykonująca przelewy bierze udział w procesach wyłudzania i prania brudnych pieniędzy.

***

10.03.2019 Fake newsy, fałszywe profile i wykorzystanie wizerunku

W ostatnim czasie rośnie liczba fałszywych profili znanych marek i osób na Facebooku. Są one wykorzystywane do dystrybuowania fałszywych newsów i konkursów. Przekierowują często ruch do fałszywych portali informacyjnych, gdzie sensacyjne treści mają nas zachęcić albo do wyłudzenia danych logowania albo do wzięcia udziału w bardzo opłacalnej inwestycji będącej w rzeczywistości piramidą finansową. Poniżej przykład 2 w 1 – fałszywy profil firmy Agata Meble posługujący się wizerunkiem Kuby Wojewódzkiego:

***

28.02.2019 Rekrutacje „mułów” i pranie brudnych pieniędzy

„Muł” to slangu przestępców osoba nieświadomie wykorzystywana w procederze prania brudnych pieniędzy. W ostatnim czasie w serwisach ogłoszeniowych pojawia się wiele ofert pracy dorywczej (po 2-3 godziny dziennie) dającej możliwość zarobku do 1500zł tygodniowo. Praca oferowana m.in. przez firmę BitBay ma polegać na pośredniczeniu w zakupie kryptowalut. Rekrutowani pracownicy (ofiary) otrzymują przelewy będące w rzeczywistości płatnościami pochodzącymi z wyłudzeń lub kradzieży i mają za nie kupować i przekazywać pracodawcy kody Blik służące do wypłaty gotówki z bankomatu lub dokonywać zakupu kryptowalut. Od wykonywanych transakcji przysługuje im prowizja, która stanowi ich wynagrodzenie. W rzeczywistości biorą oni udział w procederze prania brudnych pieniędzy pochodzących z przestępstw. Warto pamiętać, że wykonując tego typu działania łatwo stać się podejrzanym i narazić na nieprzyjemności ze strony organów ścigania, a nawet na blokadę konta bankowego i wszystkich zgromadzonych na nim środków.

***

22.02.2019 Fałszywa strona z grą Apex Legends

Pod adresem http://solucjegier.pl oszuści przygotowali fałszywą stronę, z której rzekomo pobrać można popularną w ostatnim czasie grę Apex Legends. W rzeczywistości strona służy wyłudzaniu płatności SMS Premium.

***

18.02.2019 Trojan w aplikacji Word Translator z oficjalnego sklepu Play

W oficjalnym sklepie Google Play pojawił się trojan, który udając program do tłumaczeń wykradał dane logowania z aplikacji bankowych oraz kody sms potwierdzające transakcje. Program zanim został zidentyfikowany jako trojan pobrało ponad 10 tys. użytkowników głównie z regionu Polski i Czech.

Dokładnie w taki sam sposób działał wykryty pod koniec ubiegłego roku trojan umieszczony w aplikacji do nagrywania dźwięku – QRecorder. Warto pamiętać, że pobieranie aplikacji z oficjalnego źródła nie jest niestety gwarancją jej 100% bezpieczeństwa. Podejrzane powinno nam się zawsze wydawać żądanie uprawnień do czytania SMS-ów przez aplikację, która służyć ma do zupełnie innych zastosowań.

***

10.02.2019 Phishingowe płatności od kupujących w portalach ogłoszeniowych

Santander ostrzega swoich klientów przed nowym sprytnym oszustwem mającym na celu wyłudzenie danych logowania do banku oraz zatwierdzenie fałszywej płatności. Poniżej scenariusz oszustwa opisany przez bank Santander. Należy się spodziewać, że tego samego typu działania mogą być skierowane do klientów innych banków:

- Ofiara przestępstwa sprzedaje produkt w serwisie ogłoszeniowym.

- Kupujący (przestępca) kontaktuje się ze sprzedawcą i proponuje, że zapłaci za zamówienie od razu na wskazane konto.

- Przestępca otrzymuje numer rachunku ofiary, dowiaduje się w jakim banku ma konto i wie, że ofiara czeka na przelew.

- Przestępca wysyła wiadomość (w serwisie lub na adres e-mail, jeśli został podany) o treści:

Witam, zleciłem czek w Santander (fałszywy link)

Proszę się zalogować danymi ze swojego systemu bankowości, przyjdzie pani sms na telefon, trzeba wpisać kod i pieniądze będą natychmiastowo na koncie. Poniżej moje dane do wysyłki

Imię Nazwisko

Ulica XX, Miasto

XX-420

W efekcie ofiara skuszona natychmiastową wpłatą klika we wskazany link i zostaje przekierowana na fałszywą stronę wyglądającą jak na poniższym obrazku:

Ofiara na stronie proszona jest o podanie NIKu oraz hasła do bankowości elektronicznej. Po wpisaniu danych oraz kliknięciu Zaloguj zostanie wyświetlony komunikat z informacją o przesłanym kodzie SMS, który należy wprowadzić w formularzu. Przestępcy w opisany powyżej sposób uzyskują dane ofiary niezbędne do logowania do bankowości elektronicznej i wykonywania dalszych dyspozycji.

***

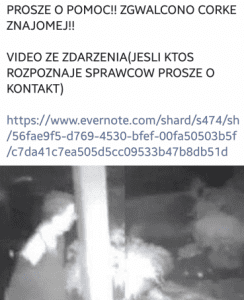

05.02.2019 Phishing facebookowy przez dramatyczny apel o pomoc

Na profilach wielu użytkowników Facebooka pojawiają się w ostatnim czasie dramatyczne apele o pomoc. Przykład jednego z nich na obrazku poniżej. Kliknięcie na link prowadzi do strony internetowej zawierającej rzekomo nagranie, ale próba jego odtworzenia przekierowuje ofiarę do fałszywego formularza logowania do Facebooka.

Zdobyte w powyższy sposób dane logowania do Facebooka wykorzystywane są do przejęcia konta ofiary i udostępniania „apelu o pomoc” dalszym kręgom znajomych. W ten sposób przestępcy pozyskują kolejne profile, które mogą później wykorzystywać do dalszych oszustw.

***

05.02.2019 Kolejne kampanie z fałszywymi bramkami płatności i dopłatami

Opisywane 25 listopada kampanie polegające na przekierowywaniu ofiar do fałszywych bramek płatności pod pretekstem dokonania drobnej dopłaty doczekały się kontynuacji. W kolejnych odsłonach atakowani są klienci Otomoto, którzy wystawili w tym serwisie ogłoszenie. Otrzymują oni SMS z informacją o zablokowaniu ogłoszenia i konieczności dopłaty 0,76zł. Podobnie ma się sprawa z dopłatami do przesyłek realizowanych za pośrednictwem DHL – tutaj również przesyłany jest SMS z żądaniem dopłaty na kwotę 0,76 zł.

***

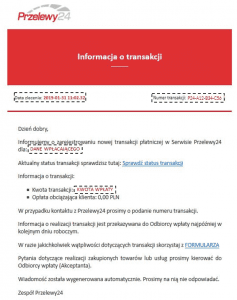

03.02.2019 Phishing z potwierdzeniem transakcji od Przelewy24

Firma PayPro S.A. – właściciel serwisu przelewy24.pl ostrzega przed kampanią, w której oszuści podszywają się pod nią wysyłając maile z rzekomym potwierdzeniem transakcji. Zawarte w mailu linki (zrzut ekranu poniżej) kierują na obce strony w celu wyłudzenia danych logowania.

***

19.01.2019 Fałszywe sklepy (sportef.pl i odlotoowy.pl) w reklamach od O2 i Interia

Do właścicieli darmowych kont pocztowych w serwisach O2 oraz Interia trafiła w listopadzie reklama sklepu sportef.pl oferującego markową odzież po bardzo atrakcyjnych cenach. Sklep po złożeniu zamówień przez około 900 poszkodowanych osób zniknął nie realizując dostaw.

Aktualizacja: dokładnie w ten sam sposób 24 stycznia serwis O2 rozesłał reklamę kolejnego sklepu: Odlootowy.pl, który również założony został przez oszustów.

Warto pamiętać, iż portale zarabiające na reklamach (zarówno tych wyświetlanych, jak i dostarczanych w mailingu) nie mają w zwyczaju weryfikować swoich zleceniodawców, którzy wykupują u nich kampanie reklamowe. Nie można więc zakładać, że reklama pochodząca od dużego i poważnego serwisu internetowego nie została wykupiona przez przestępców i nie będzie nas kierowała na stronę założoną w celu oszustwa.

Dobrym nawykiem jest też traktowanie wszelkich wyjątkowych okazji i przecen jako podejrzanych. Promocja na markowe produkty na poziomie 50-90% to często tylko zasłona dymna mająca na celu uśpienie naszej czujności.

***

9.01.2019 Wyłudzenia płatności Blikiem na grupach FB i portalach ogłoszeniowych

W ostatnim czasie rośnie ilość oszustw prowadzonych za pośrednictwem ogłoszeń w portalach typu OLX lub na grupach facebookowych. Portal Niebezpiecznik.pl opisał wczoraj scenariusz, w którym osoba poszkodowana chcąc zakupić vouchery wakacyjne z grupy na facebooku została namówiona do przesłania kilku kodów Blik w celu uiszczenia opłaty. Oszust uwiarygodnił się wcześniej przesyłając skan dowodu (rzekomo własnego), co więcej korzystał z nie swojego profilu, do którego dostęp uzyskał włamując się na konto pocztowe.

Warto pamiętać, że transakcje realizowane z osobami prywatnymi, których tożsamości nie jesteśmy w stanie potwierdzić i z pominięciem oficjalnych sklepów internetowych wiążą się z ryzykiem utraty środków i brakiem możliwości ich odzyskania. Płatności Blikiem są niczym innym, jak natychmiastowym zleceniem przelewu na konto (w tym przypadku oszusta), którego bank nie ma możliwości anulować po fakcie.

***

20.12.2018 Fala maili z szantażem (okup za nieujawnienie nagrania)

Na skrzynki Polaków trafia w ostatnich dniach duża ilość wiadomości, w których przestępcy działając według jednego z poniższych scenariuszy próbują wymusić okup:

- Ofiara otrzymuje maila wyglądającego na wysłany z własnego adresu, w którym oszuści informują, iż włamali się na komputer ofiary i zainstalowali na nim oprogramowanie, które przechwyciło obraz z kamery w czasie gdy właściciel masturbował się przeglądając strony pornograficzne. Następnie żądają okupu i grożą, iż w przypadku odmowy roześlą film do wszystkich znajomych.

- W drugim ze scenariuszy w celu uwiarygodnienia włamania w mailu zawarte jest hasło ofiary pochodzące z ogólnodostępnych wycieków.

Wiele osób traktuje te maile jako wiarygodne ze względu na adres nadawcy lub zawarte w treści hasło. Na szczęście male nie są wysyłane ze skrzynek ofiar (tylko tak wyglądają), a hasła nie pochodzą z włamania na komputer, a z ogólnodostępnych baz zawierających dane z wycieków będących efektem ataków na różne serwisy internetowe. Na niekorzyść działa tutaj fakt, iż wiele osób używa tych samych haseł do różnych systemów, dzięki czemu łatwo uwierzyć, iż przestępcy rzeczywiście uzyskali dostęp do komputera.

***

20.12.2018 Fałszywe potwierdzenie przelewu na odbiorcę od mBank

W wiadomości podszywającej się pod mBank przestępcy zachęcają do otwarcia załącznika będącego „certyfikowanym potwierdzeniem przelewu na odbiorcę”. Załącznik będący plikiem PDF zawiera treść informującą, iż dokument nie może być otwarty ze względu na nieaktualną wersję Adobe Acrobat Reader. W dalszej części dokumentu zawarty jest link do pliku AdobeUpdater.exe, który ma być rzekomo aktualizacją do nowszej wersji programu. W rzeczywistości kieruje on na stronę, która w chwili obecnej nie działa, ale można spodziewać się kolejnych prób ze strony autorów tego ataku.

***

01.12.2018 Phishing na „zablokowane konto” skierowany w klientów ING

Na skrzynki Polaków trafiają wiadomości informujące o rzekomym zablokowaniu konta w banku ING ze względu na włamanie. W wiadomości (treść poniżej) zawarty jest link do strony, na której użytkownik powinien się zalogować w celu weryfikacji.

Blokada konta ING Bank Śląski

W trosce o bezpieczeństwo naszych klientów zablokowaliśmy konto w ING Bank Śląski, powodem jest włamanie do konta. W celu przywrócenia dostępu prosimy o weryfikację właściciela konta, logując się na:

>>Weryfikacja ING<<

Zespół ING BANK ŚLĄSKI

Zawarty w mailu link kieruje na stronę: hxxps://ingbank.pl.bezpieczne.logowanie.ssl.ngbezpieczna.pw/ing/ na której znajduje się kopia lustrzana strony logowania ING. Tam wyłudzany jest od użytkownika login i hasło, a w kolejnym kroku SMS potwierdzający realizowaną przez przestępców online operację na prawdziwym koncie klienta. Podejrzenie powinien wzbudzić przede wszystkim adres strony nie mający nic wspólnego z domeną banku.

***

29.11.2018 Kolejne SMS-y udające Inpost

Podobnie, jak pod koniec października pojawiła się nowa kampania SMS-ów podszywających się pod Inpost i zachęcających do pobrania aplikacji mobilnej, która w rzeczywistości stanowi złośliwe oprogramowanie.

Witaj paczka czeka na odbior sprawdz jej status na naszej stronie hxxp://paczkomat.biz.pl/inpost

***

25.11.2018 Plaga fałszywych stron pośredników płatności

W ostatnich dniach odnotowuje się całą plagę oszustw polegających na wyłudzaniu danych logowania do banków za pośrednictwem stron podszywających się pod serwisy pośredniczące w płatnościach (m.in. Dotpay i Przelewy24). Phishing odbywa się pod pretekstem konieczności dokonania drobnej opłaty (1zł) i może odbywać się np. wg poniższych scenariuszy:

- Ofiara otrzymuje SMS z serwisu Morele.net lub Yourkaya.com z informacją, iż w związku ze złożonym zamówieniem konieczna jest dopłata w kwocie 1 zł. SMS-y trafiają wyłącznie do osób, które rzeczywiście dokonywały w ostatnich dniach zakupów w powyższych serwisach (dane pochodzą z wycieku). Wiadomość zawiera link do fałszywej bramki płatności: hxxps://platnosc24.com lub hxxps://dhl24.org

- Ofiara otrzymuje informację od serwisu Otomoto, iż konieczna jest weryfikacja konta za pomocą przelewu na kwotę 1 zł i podobnie jak wyżej link do fałszywej bramki płatności: hxxp://otomoto.site/weryfikacja

- Ofiara otrzymuje SMS od Inpostu (nazwa nadawcy sfałszowana) z informującą, iż przesyłka pod wskazany adres jest droższa i należy dopłacić 1 lub 2 zł. W SMS-ie zawarty jest link do fałszywej bramki płatności: hxxps://inpost24.ml

We wszystkich trzech przypadkach (a można się spodziewać, iż pojawią się kolejne scenariusze) ofiara trafia na stronę serwisu udającego bramkę płatności. Strona jest dosyć charakterystyczna, gdyż część form płatności jest na niej nieaktywna. Ofiara ma możliwość wyboru płatności za pośrednictwem jedynie niektórych banków. W efekcie trafia na stronę udającą formularz logowania do banku, w którym przestępcy przechwytują dane logowania oraz kod z SMS-a potwierdzający transakcję. W tym samym czasie na prawdziwym koncie ofiary dokonują transferu wszystkich środków.

Zarówno fałszywe bramki Dotpay i Przelewy24, jak i fałszywe strony logowania do banków można rozpoznać po adresach URL. Warto przypomnieć, że prawdziwe adresy operatorów płatności to:

| Bramka płatności | Nazwa firmy na certyfikacie | Domena w URL |

|---|---|---|

| Dotpay | Dotpay S.A. [PL] | ssl.dotpay.pl |

| PayU | MIH PAYU B.V. [NL] | secure.payu.com |

| Przelewy24 | PayPro S.A. [PL] | secure.przelewy24.pl |

| tpay | Krajowy Integrator Płatności S.A. [PL] | secure.tpay.com |

***

11.11.2018 Fałszywa karta podarunkowa na 1000zł od Allegro

Wiadomości pochodzące rzekomo od Grupy Allegro zachęcają odbiorców do odbioru vouchera na kwotę 1000 zł w nagrodę za rejestrację konta w serwisie. Treść wiadomości (poniżej) zachęca do otwarcia załącznika zawierającego złośliwe oprogramowanie w postaci trojana.

Witaj XXXX,

Zgodnie z naszymi procedurami przyznalismy Tobie w ramach zwrotu, voucher na kwote 1.000zl do wydania w serwisie allegro.

twój kupon znajduje sie w zalaczniku!

Czekamy na Ciebie!

***

20.10.2018 Fałszywa faktura i pseudo Acrobat Reader

Wiadomość o poniższej treści:

Witam,

przesyłam faktura VAT nr. 32/2018. Ze względu na przepisy RODO fakturę przesyłam w linku.

hxxp://multico.5v.pl/faktury/f-ra_32-2018.pdf

—

Z poważaniem / Regards

Marta Wesołowska

Multicco Sp. z o.o. Sp. K.

Słoneczna 23

02-653 Warszawa

tel.: 795-795-140

przekierowuje nas na stronę, która do złudzenia przypomina okno Acrobat Readera. W oknie tym wyświetla się komunikat o konieczności pobrania wtyczki Adobe, która w rzeczywistości powoduje zainstalowanie trojana.

***

18.10.2018 Fałszywe SMS-y od Inpostu z trojanem bankowym

Przestępcy podszywający się pod Inpost rozsyłają SMS-y o poniższej treści:

Twoja paczka juz czeka na odebranie, pobierz aplikacje wygeneruj kod i wyjmij paczke. Link do aplikacji: hxxps://odbierzpaczke.com

Wykrycie jest o tyle trudne, iż jako nadawca SMS-a widnieje nazwa „Inpost”, w wyniku czego wiadomość wyświetla się w wątku z innymi SMS-ami od Inpostu. Warto pamiętać, iż nazwa nadawcy SMS może być sfałszowana, podobnie jak nazwa nadawcy maila. Podejrzane natomiast powinno się każdemu wydać, iż na stronach, na które kierują SMS-y (m.in. hxxp://odbierzpaczke.com) oszuści zachęcają do zmiany ustawień systemowych i pobrania aplikacji z nieoficjalnego źródła.

***

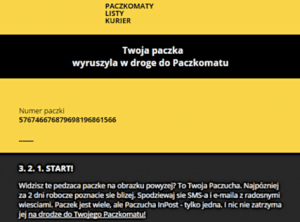

13.10.2018 Fałszywe powiadomienie z paczkomatu

Fałszywe powiadomienia o paczkach czekających na odbiór z paczkomatu przychodzą w formie wiadomości jak na poniższym obrazku. Kliknięcie przenosi na stronę hxxp://paczkomat24.info, skąd pobierany jest zainfekowany plik .exe.

***

13.10.2018 Nowe kampanie fałszywych maili

Serie fałszywych maili pochodzących m.in. od rzekomych nadawców: ZUS, Kruk, luxury.pl oraz ksiegowosc.pl zachęcają do otwierania złośliwych linków pod pretekstem przesłania: „zadłużenia na dzień 2018.10.10”, „potwierdzenia przelania środków”, „skanu faktury”, „składek na dzień 2018.10.10”. W każdym z przypadków linki prowadzą do plików o nazwach typu „składki na dzień 2018.10.10.doc” zawierających złośliwe oprogramowanie.

***

04.10.2018 Innowacyjny phishing na użytkowników platformy Steam

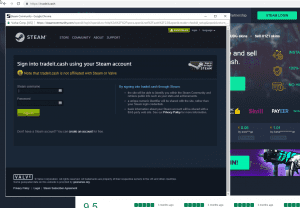

Oszuści kontaktują się z graczami korzystającymi z platformy Steam zachęcając ich do atrakcyjnej transakcji i podsyłając link do strony hxxp://tradeit.cash. Strona po otwarciu informuje o konieczności zalogowania się do Steama i wyświetla nowe okno przeglądarki z prawidłowym adresem, zieloną kłódką i zgodną nazwą certyfikatu, a w nim formularz logowania. Sztuczka polega na tym, iż wyświetlone okno nie jest nowym oknem przeglądarki, a jedynie wygenerowanym na stronie przy użyciu javascriptu obrazkiem, który w rzeczywistości jest elementem okna w tle. Poniżej zrzut ekranu:

***

27.09.2018 Fałszywe sklepy internetowe

W portalu aukcyjnym OLX pojawiły się atrakcyjne oferty sprzedaży m.in. telefonów komórkowych. Sprzedający z ogłoszenia odsyła zainteresowanych do zakupu ze specjalnym kodem rabatowym w sklepie lapkowo.pl. Sklep jako jedyną dostępną formę płatności oferuje przelew na dane odbiorcy niezgodne z danymi właściciela sklepu. Już sam ten fakt powinien wzbudzić Waszą ostrożność.

Aktualizacja: pojawiły się doniesienia, iż dokładnie w ten sam sposób dokonywane są oszustwa w kolejnych sklepach: aspio.pl, antontech.pl, electrocity24.pl oraz pinamo.pl

***

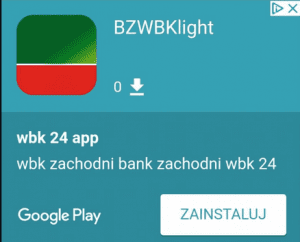

02.08.2018 Fałszywa aplikacja mobilna banku BZ WBK

Na portalach internetowych pojawiły się reklamy zachęcające do instalacji nowej aplikacji mobilnej banku BZ WBK. Reklamy kierują do oficjalnego sklepu Play dla androida, jednak aplikacja, której instalacja jest inicjowana podszywa się jedynie pod oficjalną aplikację banku. Poniżej przykład reklamy zachęcającej do instalacji:

***

26.07.2018 Nowe kampanie wyłudzające SMS-y premium

Dwie nowe kampanie oszustów wyłudzających płatności poprzez usługę SMS Premium. Pierwsza z nich polega na zamieszczeniu atrakcyjnego ogłoszenia o pracę – kierowca kat. B, wynagrodzenie 5000zł i kontakt w postaci adresu e-mail: wermroczek(at)gmail.com. Po wysłaniu cv na adres kontaktowy ofiara otrzymuje link do portalu, w którym może pobrać ankietę rekrutacyjną. Musi jednak za jej pobranie zapłacić SMS-em, który jak się później okazuje aktywuje płatną usługę premium.

Drugi wariant kampanii realizowanej przez tę samą grupę oszustów polega na wysłaniu wiadomości za pośrednictwem skradzionego konta FB do wszystkich znajomych ofiary. W wiadomości tej informują oni znajomych o tym, że znajdują się na zdjęciach, które można pobrać z Internetu pod wskazanym linkiem. Link podobnie jak w pierwszym wariancie prowadzi na stronę udającą serwis do pobierania plików, za który należy uiścić opłatę w postaci SMSa.

***

20.07.2018 Fałszywe prośby od operatora GSM o aktualizację

Od kilku dni rozsyłane są SMS-y, których autor podszywa się pod operatora GSM i zachęca ofiary do pobrania złośliwego oprogramowania pod pretekstem aktualizacji sterownika LTE. Poniżej przykład takiej wiadomości:

Prosimy o aktualizacje sterownika LTE.

Brak instalacji spowoduje problemy z zasiegiem.

Instrukcja pod adresem:

hxxp://aktualizacja-lte5.pl/

To jednak nie jedyna forma oszustwa. Zarejestrowano też przypadki połączeń telefonicznych, w których do tego samego działania zachęcała osoba dzwoniąca przedstawiając się jako pracownik sieci komórkowej.

***

12.06.2018 Złośliwy mail ze skrzynki agenta ERGO Hestia

W dniu wczorajszym do tysięcy odbiorców w Polsce trafił mail wysłany przy użyciu skrzynki pocztowej agenta ubezpieczeniowego współpracującego z ERGO Hestia. Oszuści przejęli konto pocztowe agenta i za jego pośrednictwem próbowali rozesłać zainfekowany załącznik. Został on jednak usunięty przez oprogramowanie antywirusowe skanujące pocztę wychodzącą z serwerów ERGO Hestia. Należy jednak zachować ostrożność na wypadek gdyby podobny atak został powtórzony z innej skrzynki. Przestępcy mogą tym razem zamiast złośliwego załącznika umieścić w mailu link do strony infekującej odbiorców. Poniżej treść maila zawierającego złośliwy załącznik:

Szanowny Kliencie,

w załączeniu przesyłamy korespondencję w sprawie przysługującego zwrotu nadwyżki.

W związku z tym zwracamy się z prośbą o złożenie dyspozycji określającej formę wypłaty umożliwiającej jej zwrot.

Najszybszą formą realizacji zwrotu jest przelew bankowy, więc zachęcamy do wskazania numeru rachunku bankowego, na który zostanie zrealizowany przelew.

Dyspozycję można złożyć drogą telefoniczną kontaktując się z Infolinią Ergo Hestia (dostępną całą dobę pod numerem telefonu 801 107 107).Z poważaniem

Paweł

STU Ergo Hestia S. A.

***

28.05.2018 Wirus bankowy BackSwap

Pracownicy polskiego oddziału firmy ESET wykryli nowy rodzaj wirusa bankowego skierowanego przeciwko klientom banków PKO BP, BZ WBK, mBank, ING i Pekao. Wirus rozsyłany jest w załączniku do wiadomości udającym fakturę vat, schemat nazwy: „FV_08274921635273.rar”. Poniżej przykładowa treść maila, którego otrzymują ofiary:

Witam,

Informujemy że TNT Express Worldwide (Poland) Sp.z o.o. wystawiło fakturę w formie elektronicznej zgodnie z otrzymaną od Państwa zgodą. Załączona poniżej faktura elektroniczna zastępuje fakturę papierową. W przypadku zmiany adres e-mail prosimy o niezwłoczną informację o nowym adresie e-mail.

W załączniku znajduje się faktura.Z poważaniem,

Michał Krupa

TNT Express Worldwide (Poland) Sp. z o.o.

***

25.04.2018 Bony od Biedronki i wyłudzenia danych logowania do banku

Opisywana kilka wiadomości niżej fałszywa bramka płatności tym razem w nowej postaci. Przekierowanie następuje ze strony hxxp://bony-biedronka.com udającej akcję promocyjną znanej sieci handlowej. Fałszywa bramka wyłudzająca dane dostępowe do banku tym razem w wersji udającej dodpay. Prawdopodobnie pojawią się kolejne próby, więc warto przy okazji przypomnieć prawdziwe adresy bramek obsługujących płatności. Jeżeli adres strony, na którą zostajemy przekierowani w celu dokonania zapłaty różni się od tych podanych poniżej należy zachować szczególną ostrożność. Warto też zwrócić uwagę na nazwę organizacji, na którą wystawiono certyfikat SSL:

| Bramka płatności | Nazwa firmy na certyfikacie | Domena w URL |

|---|---|---|

| Dotpay | Dotpay S.A. [PL] | ssl.dotpay.pl |

| PayU | MIH PAYU B.V. [NL] | secure.payu.com |

| Przelewy24 | PayPro S.A. [PL] | secure.przelewy24.pl |

| tpay | Krajowy Integrator Płatności S.A. [PL] | secure.tpay.com |

***

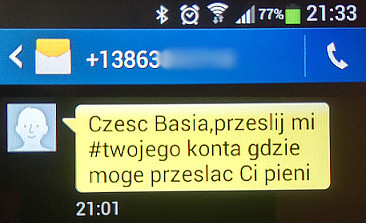

20.04.2018 Kosztowny SMS czy pomyłka?

Na tego typu wiadomości zawsze warto uważać. Może to być zwykła pomyłka, ale równie dobrze kolejna kampania, w której oszuści próbują nakłonić do wysłania wiadomości na zagraniczny numer. Podobne wiadomości wysyłane na numery w egzotycznych krajach potrafiły kosztować nawet kilkadziesiąt złotych. W tym wypadku numer należy do strefy numeracyjnej Florydy (USA).

***

18.04.2018 Fałszywa nagroda (iPhone) od Mediamarkt

SMS-y o treści, którą zaprezentowano poniżej trafiają w ostatnich dniach do tysięcy odbiorców. Pod pretekstem nagrody otrzymanej z okazji 25-lecia firmy Mediamarkt oszuści próbują wyłudzać dane karty kredytowej i płatności za przesyłkę:

Szanowny Kliencie!

Twoja paczka jest gotowa do odbioru!

Nr Ref.: UPS-89X7103W

Zobacz tutaj >> hxxps://goo[.]gl/9RZ4jA

***

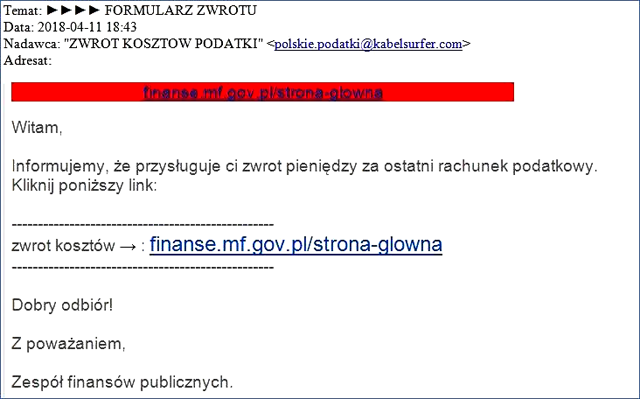

14.04.2018 Phishing na zwrot podatku

Na stronie Ministerstwa Finansów pojawiło się ostrzeżenie przed kampanią mailową, w której oszuści próbują wyłudzać dane osobowe oraz dane kart kredytowych. Poniżej wygląd maila, w którym pod pozorem zwrotu podatku próbuje się nakłonić adresata do odwiedzenia podejrzanej strony. Uwagę odbiorców powinno zwrócić przede wszystkim dziwne słownictwo wyglądające na automatyczne tłumaczenie oraz załącznik o podejrzanej nazwie: „dyrekcja generalna finansa publiczna.pdf”.

***

20.03.2018 Fałszywa bramka płatności – tym razem SMS

Scenariusz bardzo podobny jak opisany poniżej, jednak tym razem ofiara link do fałszywej bramki udającej dotpay otrzymuje w SMS-ie o następującej treści:

[Imię Nazwisko] zapłać zaległą niedopłatę za telefon w kwocie 6 PLN już dziś aby uniknąć blokady połączeń hxxps://pay726372.info/i/payment.php?p=xxxxx

Dalej, przy próbie wybrania dowolnego banku w bramce płatności wyświetlany jest komunikat informujący o awarii systemu i przekierowujący do formularza płatności kartą. Formularz, jak można się spodziewać służy do kradzieży danych karty kredytowej.

***

09.03.2018 Fałszywe bramki płatności na OLX

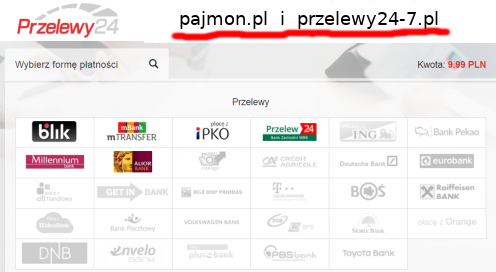

Na OLX, a być może również na innych portalach aukcyjnych pojawiają się czasem oferty sprzedaży atrakcyjnych produktów po zaniżonych cenach. Jak się można spodziewać, oferty takie cieszą się dużym zainteresowaniem kupujących, którzy mogąc zaoszczędzić 20-30% na zakupie nie zawsze zadają sobie pytanie z czego taka „okazja” wynika. W opisywanym przypadku chodzi o kradzież danych logowania do konta bankowego (klasyczny phishing). Ofiarom, które skorzystają z atrakcyjnej oferty wysyłany jest link do opłacenia przesyłki kurierskiej w kwocie 9,99 zł. Link ten prowadzi do fałszywej bramki płatności udającej popularne przelewy24. Strona wygląda jak poniżej, czyli jest lustrzaną kopią prawdziwego serwisu, jednakże otwierana jest z adresu pajmon.pl lub przelewy24-7.pl, który już z prawdziwą stroną nic wspólnego nie ma.

Jak widać powyżej w bramce aktywne są linki jedynie do kilku najpopularniejszych banków. Wejście na stronę któregoś z nich powoduje wyświetlenie panelu logowania ponownie otwieranego z domeny pajmon.pl lub przelewy24-7.pl. Po zalogowaniu na fałszywej stronie przestępcy przechwytują dane logowania i wykonują na prawdziwym koncie bankowym polecenie przelewu licząc na to, że ofiara potwierdzając go SMS-em nie zwróci uwagi na inną kwotę i docelowy numer rachunku. Atak trywialny ale przynosi najwidoczniej spodziewane efekty oszustom. Uchronić nas może prosta zasada – weryfikujemy zawsze adres strony w pasku adresowym przeglądarki – nie wystarczy, że jest on tylko podobny do prawdziwego. Co więcej przy tego typu oszustwach ofiarami padają często osoby, które widząc w przeglądarce tzw. „zieloną kłódeczkę” zakładają, że strona jest bezpieczna.

***

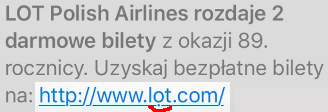

28.02.2018 Darmowe bilety lotnicze

Kampania bardzo podobna do „darmowych kuponów odzieżowych” opisanych w artykule „uważaj na oszustwa na Facebooku”. Tym jednak razem „promocja” dotyczy linii lotniczych (LOT, Lufthansa, KLM, AirFrance, Ryanair) a kanałem jej dystrybucji jest aplikacja WhatsApp. Strony wyłudzające dane wydają się być wiarygodne dla ofiar ponieważ występują pod nazwami do złudzenia przypominającymi domeny linii lotniczych. Przyjrzyjcie się dokładniej literze „o”:

***

25.02.2018 Wyłudzenia na znajomych z facebooka

W ostatnim czasie przestępcy coraz częściej sięgają po socjotechniki polegające na przejmowaniu kont facebookowych i wyłudzaniu za ich pomocą przelewów od znajomych ofiary włamania. Pojawiły się też nowe kampanie wiadomości wysyłanych za pomocą messengera i kierujących ofiary na strony phishingowe. Więcej informacji na ten temat znaleźć można w zaktualizowanym artykule „Uważaj na oszustwa na Facebooku”.

***

22.02.2018 Fałszywy kurier i to nie w mailu

Oszustwo tak proste, że aż genialne polega na znalezieniu ofiary, która za pośrednictwem Allegro lub OLX wystawia na sprzedaż drogi artykuł. Oszust kontaktuje się ze sprzedającym i oferuje zakup towaru za pobraniem, przy czym informuje, że sam opłaci i zamówi kuriera. Następnie w przebraniu kuriera zjawia się pod adresem ofiary pobierając od niej towar i zostawiając fałszywe pokwitowanie.

***

13.02.2018 „Negatyw” z Allegro

W nowej kampanii wiadomości podszywających się pod serwis Allegro przestępcy próbują zachęcić ofiary do odwiedzenia złośliwej strony poprzez komunikat informujący o otrzymaniu negatywnego komentarza do transakcji. Wiadomość zawiera link w postaci hxxp://bit.ly/2BSwY0D, który na szczęście już nie działa, ale mogą się wkrótce pojawić podobne wiadomości kierujące pod inne adresy. Należy zatem zachować ostrożność.

***

29.01.2018 Ataki phishingowe i wyłudzenia płatności od klientów home.pl

Do skrzynek klientów korzystających z usług hostingowych home.pl trafiają w ostatnich dniach maile z komunikatami informującymi o kończącej się ważności domeny, usługi hostingowej lub problemach z płatnością. W treści maila zawarty jest link do strony logowania będącej lustrzaną kopią serwisu home.pl. Po przejściu procesu logowania ofiara phishingu zostaje przekierowana na stronę płatności, na której zostają od niej wyłudzone dane karty kredytowej.

***

16.01.2018 Nieśmiertelny DHL

Chodzą pogłoski, że nikt już nie otwiera poczty od DHL-a, nawet tej prawdziwej 🙂 Wygląda jednak na to, że są to tylko pogłoski bo właśnie zauważono kolejną kampanię złośliwego oprogramowania rozsyłanego w imieniu DHL. Maile z załącznikiem infekującym ofiarę wyglądają jak poniżej:

Od: DHL Express (Poland) Sp. z.o.o. xxxxxxxxxx

Temat: Agencja Celna DHL – przesylka numer: xxxxxxxxxxSzanowni Panstwo,

Staralismy sie dostarczyc twoja przesylke 10-01-2018, 14:05:01.

Konto / Numer kwitu: xxxxxxxxxx

Prosimy o wplate: 822,66 PLN

Klasa: Terminowe uslugi dostawy

Usluga (F): potwierdzenie odbioru

Statusu: Zawiadomienie wyslane

Pobierz faktureZ pozdrowieniami,

DHL Express (Poland).

Zamieszczony w wiadomości link do faktury prowadzi do konta dropbox, na którym umieszczony został plik z rozszerzeniem .js.

***

14.01.2018 Kradzież z konta bankowego przez przekierowanie numeru telefonu

Ciekawy przypadek kradzieży opisany został przez portal Niebezpiecznik.pl. Okazuje się, że do kradzieży pieniędzy z konta nie zawsze potrzeba danych logowania ofiary. W niektórych przypadkach wystarczy znać jej PESEL oraz nazwisko panieńskie matki. Jak to możliwe? Powodem są aplikacje mobilne banków (np. mBank i Alior), których instalacja i aktywacja nie wymaga logowania przy pomocy identyfikatora i hasła. Banki aby ułatwić instalację wprowadzają prostsze mechanizmy uwierzytelniania (hasło maskowane czy długi identyfikator użytkownika wprowadzane z klawiatury ekranowej są zbyt uciążliwe) w postaci pytania o PESEL i nazwisko panieńskie matki. Na koniec aktywacji aplikacja wymaga dodatkowo odebrania SMS-a lub połączenia telefonicznego. Jak złodzieje obchodzą ten krok? Okazuje się, że część operatorów umożliwia przekierowanie numeru ofiary poprzez kontakt z infolinią. Aby autoryzować takie zlecenie wystarczy podać… numer PESEL.

Podsumowując, wystarczy nam numer PESEL ofiary oraz nazwisko panieńskie matki aby w prosty sposób wykraść komuś pieniądze z konta instalując i aktywując w jego imieniu aplikację mobilną. Numery PESEL występują często w ogólnodostępnych rejestrach. Np. przedsiębiorców pełniących funkcje prezesów lub członków zarządów znajdziemy w bazie KRS, a jako osoby lepiej zarabiające stanowią oni na pewno dobry cel dla złodziei. Co z nazwiskiem panieńskim matki? Tutaj wystarczy bliższa znajomość ofiary, obserwacja jej powiązań rodzinnych w portalach społecznościowych lub prosta socjotechnika:

Dzień dobry, jestem opiekunem pana konta bankowego, dzwonię z ważnym komunikatem dotyczącym bezpieczeństwa. Dla potwierdzenia tożsamości proszę o podanie nazwiska panieńskiego matki.

Innym możliwym sposobem na poznanie czyjegoś numeru PESEL i nazwiska panieńskiego matki jest dostęp do skrzynki pocztowej. W niej często znajdują się maile z dokumentami wysyłane do różnych instytucji. Jak taki dostęp uzyskać? Często wystarczy poszukać loginu ofiary w publikowanych w Internecie bazach wycieków.

***

13.12.2017 Znowu niebezpieczni „znajomi” z Facebooka

Nowa fala oszustw na Facebooku, w których naciągacze wykorzystują przejęte konta znajomych. Atak polega na prostej socjotechnice – ofiara otrzymuje od znajomego, którego konto zostało przejęte przez przestępców wiadomość zawierającą link o następującej treści (kilka przykładów, ale zapewne nie wszystkie):

czesc nie wiem czy wiesz o tej stronie http://xxxxxxxxx ale ktos tam wrzucil twoje przerobione zdjecia z FB 🙁 slaba akcja takze lepiej cos z tym zrob

sorki ze Ci przeszkadzam ale zobacz te strone: http://xxxxxxxxxx tutaj chyba ktos wrzucil twoje fotki i je przerobil chamsko podpisujac warto to komus zglosic :/

ejjj, musisz szybko to zobaczyć, jesteś tutaj na tych zdjęciach 🙁 – http://xxxxxxxxxx 🙁

ktoś wrzucił tu twoje zdjęcia 🙁 – http://xxxxxxxxxx :O lepiej to szybko sprawdź

:/ wybacz ze przeszkadzam, ale na tej stronie http://xxxxxxxxxx czy to przypadkiem ktos nie poprzerabial twoich fotek z facebooka? Czy to Ty je wrzucasz?

chyba już wiesz że jesteś na tej stronie? ktoś wrzucił tu twoje zdjęcia 🙁 http://xxxxxxxxxx :O

Po kliknięciu następuje przekierowanie na stronę udającą formularz logowania do Facebooka – klasyczny phishing, a następnie próba wyłudzenia płatności SMS-em za dostęp do serwisu ze zdjęciami. Zdobyte w ten sposób dane logowanie są następnie wykorzystywane do dalszego rozsyłania linków znajomym ofiary.

Inny bardzo podobny ale mający na celu przejęcie danych logowania do banku atak zaczyna się zapytaniem od znajomego:

Cześć 🙂 mam sprawę, masz może 1,99 zł na koncie? Potrzebuje opłacić konto skycash. dasz rade mi to zrobić? oddam jeszcze dziś z napiwkiem.

Następnie oszust przesyła link do fałszywego serwisu płatności online.

Warto pamiętać, że na Facebooku znajomy nie musi nim być, ktoś może korzystać z jego konta do uśpienia naszej czujności. Pisałem już o tym m.in. w tym artykule o oszustwach na Facebooku.

***

02.12.2017 Koparki krypto walut – nowy trend w przeglądarkach internetowych

Wraz ze wzrostem kursu Bitcoina rośnie w ostatnim czasie popularność krypto walut i liczba osób chcących je wydobywać. Ponieważ w przypadku krypto walut opłacalność całego przedsięwzięcia zależy głównie od kosztów energii elektrycznej, oszuści próbują poszukiwać sposobów na wykorzystanie mocy obliczeniowej nie swoich komputerów. W ostatnim czasie na wielu stronach internetowych pojawiają się złośliwe skrypty, które do wydobywania krypto walut wykorzystują moc komputerów odwiedzających stronę. Właściciele stron internetowych często nie mają o tym fakcie pojęcia ponieważ skrypty umieszczane są przez włamywaczy, którym udało się pokonać zabezpieczenia stron internetowych (często pracujących na starym, nieaktualizowanym silniku CMS). Jeżeli więc podczas odwiedzin jakieś strony zauważycie duże obciążenie waszego procesora, spróbujcie ustalić, czy nie ma ono związku z odwiedzaną witryną. Złośliwe skrypty mogą być uruchamiane w oddzielnych oknach przeglądarki ukrytych np. za paskiem systemu windows i dzięki temu niewidocznym, a działającym nawet po zamknięciu głównego okna przeglądarki. W takiej sytuacji sugeruje się sprawdzenie listy uruchomionych procesów.

***

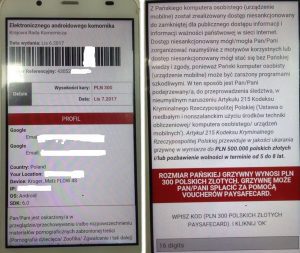

30.11.2017 Złośliwe oprogramowanie na smartfonie udające komornika

Ciekawy przypadek ransomeware’u wymuszającego okup od użytkowników smartfonów. Oprogramowanie udaje „elektronicznego androidowego komornika” i przedstawia się jako Krajowa Rada Komornicza. Pod pretekstem dostępu do zabronionych treści informuje o konieczności uiszczenia grzywny w wysokości 300 zł. Treść komunikatów, jak widać poniżej to dość nieudolne tłumaczenie.

***

23.11.2017 Groźna faktura z ZOZ ADAMED Sp. z o.o.

Kolejny, klasyczny już przykład faktury zawierającej złośliwe oprogramowanie. Wiadomość o należności na wysoką kwotę (ponad 9 tys. zł) ma zapewne przykuć uwagę odbiorcy i nakłonić do otwarcia załącznika. Pamiętajmy, że już sam fakt umieszczenia hasła do załącznika w treści maila powinien dyskwalifikować wiarygodność takiego komunikatu.

Szanowni Panstwo,

Dziękujemy za skorzystanie z usług ZOZ ADAMED Sp. z o.o. Jednocześnie informujemy, ze dnia 2017-11-20 został wystawiony dokument Faktura 4463 na kwotę 9536.18 zł, który przesyłamy w załączeniu.

Pobierz fakturę w pliku Faktura nr 4463/11/20.pdf

Hasło do otworzenia faktury brzmi: 29062016

Prosimy o uregulowanie należności zgodnie z terminem płatnosci, podanym na fakturze.

Z powazaniem,

Kowalska Roksana

Dyrektor generalnyZOZ ADAMED Sp. z o.o.

ul. Wagonowa 32 Bydgoszcz PL

NIP: PL4150356292

***

22.11.2017 Fałszywe potwierdzenie płatności z Dotpay

Mail ze złośliwym załącznikiem stanowiącym odmianę ransomeware’u. Otwarcie skutkuje zaszyfrowaniem danych na dysku i żądaniem okupu za ich przywrócenie. Treść wiadomości:

Drogi użytkowniku! (Adresatem tej wiadomości jest xxxxxxxxxxxxxxxxxx)

Odnotowaliśmy próbę płatności w kwocie: 62,37 PLN

Opis zamówienia: Data i czas:

Wpłata online 21 listopada 2017 23:42:59

***

22.11.2017 Wyłudzenia SMS-ów przez serwisy z oprogramowaniem

Korzystając z popularności nowej wersji przeglądarki Firefox (Quantum) serwisy podszywające się m.in. pod markę http://dobreprogramy.pl wymuszają na użytkownikach pobierających pliki instalacyjne opłaty premium SMS. Trafić na nie można wpisując w wyszukiwarce Google hasło „Firefox Quantum” ponieważ naciągacze m.in. ze stron dobreprogramy.pro (nie mylić z dobreprogramy.pl) oraz softmania.pl wykupują płatne reklamy aby pojawiać się na początku listy wyników.

***

04.11.2017 Fałszywy WhatsApp Messenger w sklepie Google

Osoby pobierające popularnego Messengera o nazwie WhatsApp ze sklepu Play Google’a mogły paść ofiarą oszustów. W sklepie przez jakiś czas znaleźć bowiem można było aplikację o nazwie „Update WhatsApp Messenger”, która podszywała się pod prawdziwego WhatsApp’a. Według szacunków fałszywą aplikację pobrało ponad milion użytkowników. Oszuści aby się uwiarygodnić wykorzystali prostą sztuczkę – jako nazwę autora aplikacji podali, tak jak w przypadku oryginalnego oprogramowania „WhatsApp Inc.”. Jak to możliwe? Otóż posłużyli się niewidoczną spacją na końcu nazwy, czego nikt z pobierających nie był w stanie zauważyć.

***

04.11.2017 SMS udający komunikat o nieodsłuchanej wiadomości

Na wysokie koszty połączeń telefonicznych mogą się narazić użytkownicy telefonów komórkowych, którzy po odebraniu takiej wiadomości SMS postanowią oddzwonić do jej nadawcy:

Już jestem! Numer podany jako nadawca SMSa skonczyl rozmawiac. Mozesz oddzwonic. Wiadomosc jest bezplatna, wyslana przez Operatora.

Nadawcą SMS-a nie jest operator, a numer rozpoczynający się od +53…, czyli telefon z kubańskiej strefy numeracyjnej. Próba oddzwonienia i połączenie się z tym numerem może nas kosztować nawet kilkanaście zł. za minutę.

***

28.10.2017 Fałszywy „konsultant” ING i wyłudzenie danych do konta bankowego

Vishing, czyli telefoniczna odmiana phishingu to oszustwo polegające na próbie wyłudzenia danych logowania od ofiary ataku socjotechnicznego. Niedawno bank ING odnotował próby podszywania się oszustów pod pracowników infolinii bankowej. Przestępcy dzwoniąc do ofiary podają się za pracowników banku i informują ją o konieczności zablokowania konta z powodu incydentu bezpieczeństwa mogącego skutkować utratą środków. Dzwoniący daje do wyboru dwie opcje – „blokada prokuratorska” konta na okres 30 dni lub blokada chwilowa na czas wyjaśnienie incydentu. W chwili gdy ofiara zdecyduje się na mniej uciążliwą opcję drugą proszona jest przez intruza o podanie loginu i hasła do swojego konta w celu przeprowadzenia blokady i „zabezpieczenia” środków.

Należy pamiętać, że podawanie komukolwiek i w jakiejkolwiek formie swojego loginu i hasła do dowolnego serwisu stanowi bezpośrednie zagrożenie dla bezpieczeństwa. Jeżeli ktoś nas o to prosi pod jakimkolwiek pretekstem należy taką sytuację uznać za bardzo podejrzaną i bezwzględnie odmówić podawania danych.

***

08.10.2017 Fałszywe linki do płatności od oszustów sprzedających na OLX

Nowa metoda na wyłudzanie danych dostępowych do konta bankowego. Oszuści wystawiają na OLX popularne przedmioty, takie jak np. gry na konsole. Po złożeniu zamówienia wysyłają kupującemu maila z informacją, że wygenerowali link do płatności za przesyłkę. Przykład takiej wiadomości poniżej:

Dane do płatności:

Proszę przejść pod wybrany link : https://dotpay.pl.sklep5781[.]in/index.php?transactionid=2147483652Jest to system ekspresowej płatności dzięki czemu Państwa przesyłka zostanie wysłana następnego dnia roboczego o godzinie 12.00

Link udaje tylko przekierowanie do popularnego pośrednika płatności Dotpay, w rzeczywistości przekierowuje na stronę przygotowaną przez oszustów, na której przechwytywane są dane logowania do konta bankowego.

***

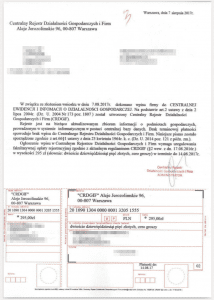

07.09.2017 CRDGiF Centralny Rejestr Działalności Gospodarczych i Firm – naciągacze

Wymieniony w tytule CRDGiF to sztuczny twór, który ma na celu udawanie oficjalnego CEIDG (Centralnej Ewidencji i Informacji o Działalności Gospodarczej). Osoby zgłaszające w CEIDG fakt założenia działalności gospodarczej otrzymują po około tygodniu pismo od CRDGiF informujące, iż konieczne jest wniesienie opłaty w celu utrzymania wpisu. Wpisy w CEIDG są bezpłatne. Oszustwo bazuje na niewiedzy osób zakładających firmy i próbie zmylenia ich przez podobną nazwę rejestru. Poniżej dla ostrzeżenia zamieszczamy skan pisma od oszustów skierowany do jednej ze świeżo otwartych firm.

***

30.08.2017 Nakładka na aplikację mobilną mbanku

Mbank ostrzega swoich klientów przed złośliwym oprogramowaniem, które po zainfekowaniu telefonu ofiary wyświetla poniższy komunikat podczas uruchamiania aplikacji mobilnej:

Po kliknięciu przycisku „kontynuuj” jesteśmy proszeni o podanie numeru tel. oraz weryfikującego kodu PIN i zalogowanie się do banku. Dane te są następnie wykorzystywane przez przestępców do wykonania przelewu.

***

21.08.2017 SMS-owi naciągacze z weon.pl straszą wygaśnięciem domeny

Firmy naciągające klientów na przedłużenie domeny, której tak na prawdę klient nigdy nie posiadał nie są nowością. Dotychczas ich oferta przychodziła najczęściej w formie tradycyjnego listu informującego o konieczności zapłaty faktury. Niedawno pojawiła się nowa, SMS-owa forma tego typu działalności. Klient posiadający domenę np. o nazwie opensecurity.pl dostaje SMS-a:

Trwa 7-dniowy okres wygasania rezerwacji adresu opensecurity.com.pl . W celu

rejestracji prosimy o pilny kontakt: 222706510, 576625000.Pozdrawiamy

WeOn.pl.

SMS przychodzi z numeru 507926657. Jak wynika z podpisu oraz numeru nadawcy autorem wiadomości jest firma zajmująca się tworzeniem stron www oraz rejestracją domen. Tego typu „marketing” nie świadczy raczej dobrze o usługodawcy.

***

20.08.2017 Maile z informacją o zablokowaniu skrzynki pocztowej

Próba oszustwa polegająca na fałszywym powiadomieniu o zablokowaniu naszej skrzynki pocztowej i konieczności podjęcia działań. Mail wygląda następująco (możliwe są też inne jego odmiany):

Twoje konto e-mail zostało zaplanowane na zawieszenie.

Co się stało?

* Z Twojej skrzynki pocztowej dostrzegamy pewne nieprawidłowości.

* Nieautoryzowany dostęp do Twojego adresu e-mail z adresu IP znajdującego się na czarnej liście.

* Na Twoim koncie brakuje niektórych informacji.

* Nielegalna próba użycia konta w innym miejscuMusisz się zgodzić z tym LINKem < KLIKNIJ TUTAJ

<hxxp://webmaster-security-help-desk.sitey.me/> > i wypełnić odpowiednie

informacje, a to nie spowoduje zawieszenia konta.Dziękuję za współpracę

ZESPOŁY BEZPIECZEŃSTWA WEB ADMIN

Już z samej stylistyki tekstu („zaplanowane na zawieszenie”, „musisz się zgodzić z tym linkiem”) nietrudno się zorientować, że działanie jest mocno podejrzane. Podany w mailu link po wklejeniu do portalu virustotal.com jest identyfikowany jako zagrożenie przez 10 systemów antywirusowych.

***

19.08.2017 Linki od znajomych z Facebooka wyłudzające płatności

O oszustwach na Facebooku pisałem już m.in. w tym artykule. Ostatnio pojawiają się jednak nowe metody na wyłudzanie płatności. Polegają one na podsyłaniu linków, w których ktoś pyta nas np. „czy to twoje zdjęcie?” albo wysyła sam link z uśmieszkiem albo informuje nas, że ktoś dla zabawy przerobił nasze zdjęcie. Pretekst zachęcający nas do kliknięcia może być różny. Możliwe efekty są natomiast dwa:

- W przypadku otwarcia linku na komputerze wyświetla nam się zdjęcie naszego znajomego z przyciskiem „play” sugerującym, że jest to film, który możemy otworzyć. Jego kliknięcie przenosi nas natomiast do strony, na której za pobranie pliku należy przesłać SMSa (z opisu wynika, że darmowego ale jak się później okazuje jest to płatny SMS Premium)

- W przypadku otwarcia linku na telefonie jest natomiast natychmiast pobierana opłata z wykorzystaniem mechanizmu WAP Billink / WAP Opt-in

Skutecznym i stałym mechanizmem obronnym przed tego typu oszustwami jest zablokowanie u swojego operatora GSM usług typu SMS Premium / WAP Premium, do czego gorąco zachęcam.

***

12.08.2017 Telefoniczne wyłudzenia kodów z terminali płatniczych

Niewinna z pozoru rozmowa telefoniczna może stanowić takie samo zagrożenie, jak otwarcie niebezpiecznego załącznika czy kliknięcie linku. Przekonali się o tym niedawno właściciele sklepów, do których telefonowano podszywając się pod pracownika technicznego firmy obsługującej terminale płatnicze. Dzwoniący informował przez telefon, że z powodu problemu z aktualizacją oprogramowania (ale pretekst może też być inny) konieczne jest ręczne wprowadzenie pewnych danych do terminala. Dyktował on pracownikowi sklepu sekwencje klawiszy, które należy wprowadzić, po czym prosił o przedyktowanie mu otrzymanego w ich wyniku kodu w celu potwierdzenia, że operacja się powiodła. Za pomocą tych kodów oszust mógł następnie realizować bezgotówkowe transakcje płatnicze (np. zakup doładowania do karty telefonicznej). Ofiarami tego typu działań padło już wielu sklepikarzy.

Narażeni na niebezpieczeństwo są jednak nie tylko sklepikarze posiadający terminale płatnicze. Pamiętajmy, że wykonywanie jakichkolwiek działań na czyjeś polecenie (klikanie linków, wprowadzanie komend na komputerze, uruchamianie aplikacji lub otwieranie stron internetowych) może się wiązać z poważnym zagrożeniem. Nie powinniśmy podejmować żadnych tego typu działań, jeżeli nie jesteśmy w stanie zweryfikować w 100% tożsamości osoby, która nas o nie prosi.

***

28.07.2017 Fałszywy panel logowania do mBanku

Osoby, które nie pamiętają adresów logowania do swojego konta bankowego i szukają ich przy pomocy wyszukiwarki mogą paść ofiarą ataku polegającego na wykupieniu przez przestępców reklamy zwracającej w wynikach wyszukiwania fałszywe strony logowania. Taka sytuacja miała ostatnio miejsce w przypadku mBanku. Wpisanie w wyszukiwarce Google hasła „logowanie mbank” zwracało na pierwszym miejscu reklamę kierującą do adresu „hxxp://logowanie-mbank.pl”. Strona ta, jak łatwo się domyśleć, nie miała nic wspólnego z prawdziwą stroną logowania do mBanku.

Warto pamiętać, że najbezpieczniejszą formą logowania się jest zawsze wchodzenie poprzez link z głównej strony banku, której adres uważnie wpisujemy sami.

***

14.07.2017 Nowy bankowy wirus / koń trojański

Ofiarami nowego typu złośliwego oprogramowania służącego do wyłudzania przelewów padli niedawno klienci jednego z banków. Działający na komputerze ofiary koń trojański charakteryzuje się tym, iż w momencie wykonywania przez klienta przelewu zdefiniowanego strona banku trzykrotnie prosi o przepisanie kodu SMS. Przelew zostaje wykonany prawidłowo już po pierwszy podaniu kodu. Kolejne dwa służą natomiast do zdefiniowania na koncie klienta nowego zaufanego odbiorcy przelewów (nie wymagającego potwierdzania kodem) oraz zwiększenia limitów kwotowych na wykonywane przelewy.

Wynikiem trzykrotnego przepisania kodu SMS przez ofiarę jest możliwość wykonania przelewu na dużą kwotę bez konieczności potwierdzania. W ten sposób przestępca może wykonać kolejne przelewy na zdefiniowane przez siebie wcześniej konto.

Nieznany jest sposób infekowania komputera złośliwym oprogramowaniem. Najprawdopodobniej do infekcji dochodzi w drodze otwarcia niebezpiecznego załącznika z poczty.

***

14.07.2017 Fałszywe faktury od PKO Leasing S.A.

Mało wyrafinowane ale najwyraźniej ciągle skuteczne załączniki z podwójnym rozszerzeniem .PDF.zip rozsyłane tym razem jako e-faktura od firmy PKO Leasing. Tradycją powoli staje się szyfrowanie skompresowanego pliku hasłem podanym w treści maila. Już chociażby ten fakt powinien uważnych odbiorców odwieść od próby otwierania niebezpiecznego załącznika.

***

11.07.2017 Faktury w Excellu jako „Rozliczenie xxxxx 2017”

Od kilku dni za pośrednictwem poczty elektronicznej rozsyłane są infekujące komputer załączniki o nazwach w formacie: FV_123-VAT.xls. Plik excella zawiera makra, które po aktywowaniu infekują komputer złośliwym oprogramowaniem.

Maile wysyłane są z wiarygodnie wyglądającymi adresami nadawców (m.in. firm i instytucji) i podpisywane losowymi nazwiskami oraz numerami telefonów. Efektem ubocznym tej kampanii może być też zatem podpisanie maila naszym nazwiskiem lub wstawienie do niego naszego numeru telefonu.

***

10.07.2017 Fałszywe kupony tym razem do Lidla

O fałszywych kuponach o wartości tysiąca i więcej złotych rozdawanych na Facebooku wszyscy czytelnicy powinni już wiedzieć. Nowością są natomiast równie fałszywe kupony o wartości 1000zł do Lidla. Schemat jest bardzo podobny ale tym razem platformą przez którą polecane są znajomym „promocyjne strony” jest popularny komunikator WhatsApp.

***

28.06.2017 Nowa fala ransomware’u

Od wczoraj na całym świecie notowana jest kolejna fala infekcji oprogramowaniem typu ransomware o nazwie Petya, żądającym okupu w zamian za odzyskanie zaszyfrowanych danych. Trwają jeszcze analizy dotyczące sposobu rozprzestrzeniania się złośliwego kodu. Na chwilę obecną kilka źródeł podało, iż dobrym zabezpieczeniem przed aktywowaniem się tej konkretnej wersji zagrożenia jest utworzenie pustego pliku o nazwie „perfc” (bez rozszerzenia) w katalogu systemowym c:\windows\ . Można to zrobić uruchamiając w menu start polecenie „cmd”, a następnie wpisując w oknie wiersza poleceń poniższą komendę:

echo > c:\windows\perfc

***

24.06.2017 Powiadomienia o kontroli GIODO w kancelariach adwokackich

Maile podszywające się pod biuro Generalnego Inspektora Ochrony Danych Osobowych ([email protected]) trafiają w ostatnich dniach do skrzynek pocztowych kancelarii adwokackich i notarialnych. Do wiadomości załączony jest plik o nazwie „Powiadomienie o planowanej kontroli GIODO.PDF.zip”, w którym zawarty został kolejny plik „Powiadomienie o kontroli GIODO.rar” oraz hasło do jego rozpakowania. Jeżeli zdarzy się komuś przeoczyć podwójne rozszerzenie „PDF.zip” to już sam fakt przesłania w jednej wiadomości zaszyfrowanego załącznika i hasła do niego powinien być dla wszystkich wystarczającym symptomem zagrożenia.

***

10.06.2017 Wyłudzenia danych i płatności przez SMS z „wynikami badań”

Nowy rodzaj zagrożenia, w którym oszuści podszywając się pod gabinety lekarskie lub przychodnie nakłaniają swoje ofiary do kontaktu w celu skonsultowania niepokojących wyników badań. Zagrożenie wiąże się z koniecznością podania danych osobowych oraz odpowiedzią na numer SMS Premium, którego koszt to kilkadziesiąt złotych.

***

04.06.2017 Fałszywa polisa od Nationale Nederlanden

Kolejny przypadek podszywania się pod znaną markę w celu dostarczenia zainfekowanego załącznika. Wiadomości kierowane są do konkretnych odbiorców, co może wpływać na ich postrzeganie jako bardziej wiarygodnych. Fragment wiadomości:

W załączeniu przesyłamy pismo wystawione dnia 02.06.2017 .

Przesłany załącznik jest w formacie zip. Należy zapisać go na pulpicie a następnie rozpakować.

Oto hasło potrzebne do wypakowania: CaiGA3@23lz

Pozdrawiamy,

Zespół Obsługi Klientów Korporacyjnych

Nationale-Nederlanden[…]

W dwukrotnie spakowanym załączniku znajduje się plik javascript o nazwie „Polisa XXXX PDF.js”. Przed dotarciem do niego powinna nas już jednak zabezpieczyć prosta zasada: „nie otwieramy plików zabezpieczonych hasłem, które dostaliśmy w tej samej wiadomości, co załącznik”.

***

15.05.2017 Fałszywe potwierdzenie wpłaty z PKO BP

Nowa kampania maili z zainfekowanym załącznikiem udającym PDF z potwierdzeniem wpłaty na konto. Otwarcie powoduje próbę pobrania na komputer ofiary złośliwego oprogramowania. Cechą charakterystyczną jest fakt, iż maile nie zawierają treści, a jedynie sam załącznik.

***

10.05.2017 Wyłudzenia od użytkowników Allegro

Od kilku tygodni użytkownicy wystawiający na allegro aukcje sprzedażowe stają się ofiarami prostego oszustwa. Ktoś kończy ich aukcje przez zakup towaru, podaje wszystkie dane związane z wysyłką i rozpoczyna transakcję zapłaty. Kupujący otrzymuje z allegro informację o zakończeniu sprzedaży, dane nabywcy i informacje o sposobie wysyłki. Nabywca nie kończy jednak procesu płatności. Zamiast tego wysyła do sprzedającego fałszywy e-mail w imieniu PayU z informacją, iż zapłata została dokonana. Mail jest bardzo wiarygodnie wyglądającą kopią powiadomień, które sprzedający na co dzień otrzymują od PayU w chwili gdy kupujący dokona zapłaty, łatwo więc o pomyłkę. Osobom handlującym na allegro zaleca się aby każdorazowo informację o otrzymanej płatności weryfikowały logując się na swoje konto i przeglądając historię wpłat.

***

06.05.2017 Sprytne ataki na konta Google

Przebieg ataku jest następujący:

- Dostajemy maila z informacją, że ktoś zaprosił nas do zapoznania się z udostępnionym nam dokumentem w serwisie Google Docs

- Po kliknięciu linku „Open in Docs” jesteśmy pytani czy zgadzamy się, by aplikacja „Google Docs” miała dostęp do naszych kontaktów i poczty.

- W pasku przeglądarki widnieje adres https://accounts.google.com więc wszystko wydaje się być w porządku

- Klikamy zgodę i…. dajemy stały dostęp do naszego konta przestępcom (nawet po zmianie hasła)

Co poszło nie tak? Otóż w chwili pytania o wyrażenie zgody na dostęp do naszego konta przez „Google Docs” tak na prawdę zgodziliśmy się na dostęp do niego nie przez serwis Google Docs, a przez aplikację o takiej samej nazwie napisaną przez sprytnego autora przedstawiającego się mailem Eugene Pupov.

Warto pamiętać, że wszelkie zgody na dostęp do naszych kont (Google, Facebook i inne) wyrażane nie tylko przez kliknięcie na stronie ale np. w chwili instalacji aplikacji na smartfonach obowiązują aż do odwołania. Nie wystarczy więc zmienić hasła do konta, aby aplikacja straciła do niego dostęp. Konieczne jest więc bardzo świadome odpowiadanie na pytania czy np. aplikacja typu „Darmowa latarka” powinna mieć dostęp do plików, kontaktów i historii twoich rozmów na telefonie.

Sugeruję przegląd ustawień swoich kont Google i Facebook pod kątem aplikacji, które mają do nich dostęp. Możecie być zaskoczeni ile się tego uzbierało.

***

05.05.2017 Ponownie Play, tym razem wezwanie zamiast faktury ale jest i nowa nauka

Kampania fałszywych maili, których autor podszywa się pod sieć Play i wzywa do uregulowania nieopłaconej należności:

Dzień dobry,

Informujemy, że na Twoim koncie widnieją nieuregulowane należności.

Wynikają one z następujących dokumentów:

Działanie jest warte uwagi z jednego względu – załącznikiem tym razem nie jest dokument zaszyfrowany, czy wykonywalny, ale „czysty” na pierwszy rzut oka plik PDF. Jego otwarcie powoduje natomiast załadowanie się w przeglądarce niebezpiecznej zawartości w formie pliku java script.

Nauka warta zapamiętania: nie istnieją bezpieczne formaty plików. Każda zawartość otwierana z nieznanego źródła może się okazać szkodliwa dla naszego bezpieczeństwa.

***

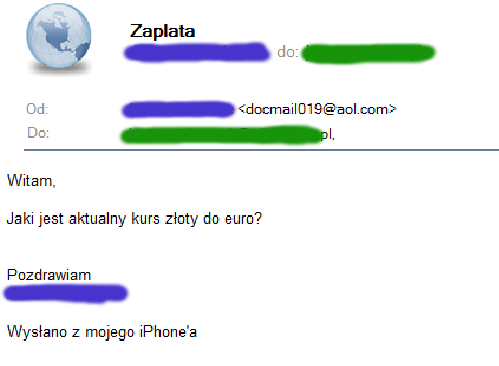

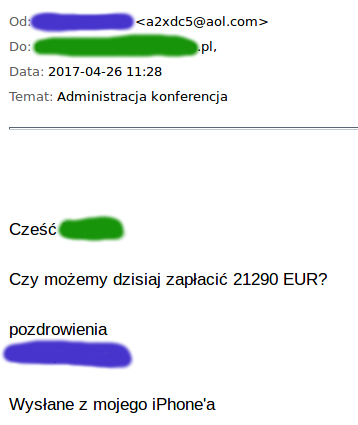

27.04.2017 Próby podszywania się pod przełożonego

W ostatnich dniach obserwujemy nasilające się próby wyłudzenia przelewów poprzez podszywanie się w mailach pod szefów, prezesów i właścicieli firm. Poniżej dwa odnotowane przykłady korespondencji tego typu:

W miejscach zakreślonych na niebiesko widniały nazwiska prezesów firm, w miejscach zakreślonych na zielono głównego księgowego oraz asystentki. W obu przypadkach mail nadawcy znajduje się w domenie aol.com. W przypadku wdania się odbiorcy maila w wymianę zdań z nadawcą podszywającym się pod szefa, po pewnym czasie przychodzi kolejna prośba o wykonanie przelewu na wspomnianą wcześniej kwotę (ok. 20 tys. EUR). Więcej informacji znajdziecie w artykule opisującym dokładnie przypadki wyłudzeń.

***

22.04.2017 Ostrzeżenie z Alior Banku

Poniżej przykład fałszywego maila, przed którym swoich klientów ostrzega Alior Bank. Aby uniknąć kłopotów wystarczy jednak pamiętać prostą zasadę: nigdy nie otwieramy załączników zabezpieczonych hasłem, które otrzymaliśmy w tym samym mailu:

***

21.04.2017 Kto Cię już nie lubi na Facebooku

Mało wyrafinowana, nowa forma scamu. Mail, w którym ktoś informuje nas o usłudze umożliwiającej sprawdzenie, kto z naszych znajomych na Facebooku cofnął nam potwierdzenie znajomości. Odnotowano kilka form takich wiadomości, poniżej przykładowa treść:

Każdemu z nas wydaje się, że jest lubiany

Realia bywają inne. Badania udowodniły, że 10% naszych znajomych ukrycie nas nie lubi.Od teraz możesz sprawdzić, kto wykluczył Cię z grona przyjaciół na portalu!

Ostatnie zdanie jest linkiem do strony, na którym za wspomnianą usługę żąda się zapłaty w formie SMSa. Ten z kolei w rzeczywistości zapisuje nas na płatną subskrypcję SMS premium.

***

11.04.2017 mBank – elektroniczne zestawienie operacji na karcie kredytowej

Mail, który do złudzenia przypomina rzeczywiste wyciągi wysyłane przez bank do klientów. W tym jednak wypadku zawiera on załącznik .zip, który po rozpakowaniu zawiera plik .rar zabezpieczony hasłem, które zapisane jest w innym pliku .txt. Treść maila wygląda następująco:

Witamy,

dziękujemy za korzystanie z usług mBanku. W załączniku przesyłamy wyciąg okresowy z rachunku karty kredytowej.Jeśli masz aktywną usługę wysyłki szyfrowanych wyciągów, w celu otwarcia załączonego dokumentu wpisz aktualne hasło do szyfrowania wyciągów, które ustaliłeś w serwisie transakcyjnym.

Więcej informacji na temat szyfrowania wyciągów znajdziesz na stronie mBanku.Pozdrawiamy,

Zespół mBanku

***

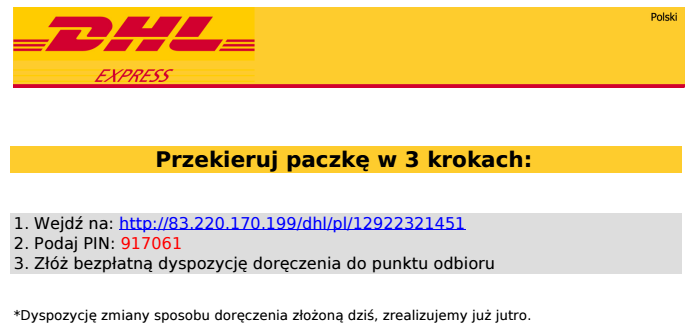

11.04.2017 I znowu ten DHL… tym razem Agencja Celna

Kolejna fala maili podszywających się pod DHL (a konkretnie pod Agencję Celną DHL). Załącznik PDF z linkiem do strony infekującej przez instalację „czcionek”. Treść jak poniżej:

W dniu dzisiejszym została nadana przesyłka numer 4289931515, której planowane przybycie nastąpi w najbliższych dniach.

Celem przygotowania i dokonania odprawy celnej, bazując na dokumentach, które dostarczył nadawca prosimy o:

1) Dokonanie tłumaczenia faktury.

Dodatkowo prosimy o:

A) Sprawdzenie, czy towarzyszące przesyłce faktury są prawidłowe ( załącznik )

W przypadku gdyby załączone faktury nie były prawidłowe proszę o pilne poinformowanie nas o tym fakcie i dostarczenie właściwych dokumentów.

*e-faktura jest w formacie PDF i mozna ja otworzyc za pomoca programu Adobe Acrobat Reader

B) Określenie rodzaju odprawy celnej (np. dopuszczenie do obrotu/ ostateczna, czasowa, tranzyt).

W przypadku braku takiej informacji przesyłka zostanie odprawiona w procedurze dopuszczenia do obrotu.

Co ciekawe załącznik nie zawiera faktury, co sugeruje treść maila, a instrukcję przekierowania paczki do miejsca docelowego:

***

05.04.2017 Socjotechnika z policjantem w tle

Sądecka policja opisała niedawno przypadek kobiety, od której oszust wyłudził ponad 130 tys. zł. Podając się za policjanta walczącego z przestępcami komputerowymi mężczyzna za pośrednictwem telefonu nakłonił ofiarę do założenia kilku kont bankowych i uruchomienia w nich linii kredytowych, po czym poprosił o przekazanie mu kodów dostępowych. Tłumaczył, że jest to akcja, w której policja w porozumieniu z bankami śledzi działania cyberprzestępców. Jak się okazało zaciągnięte kredyty były prawdziwe a policja ani banki o żadnej „zaplanowanej akcji” nic nie wiedziały.

***

04.04.2017 Nowa kampania wymuszeń okupu

Wymuszanie okupu nie zawsze odbywa się za pomocą ransomeware’u. CERT Polska opisał niedawno przypadki prób wymuszania okupu za pomocą maili o następującej treści:

Witaj XXXXXX, jesteś ofiarą Polish Stalking Group.

Przeczytaj tego maila do końca.

Stałeś się ofiarą naszej grupy, mamy Cię na oku.[email protected]

Imię i nazwisko: XXXXX XXXX

PESEL: XXXXXXXXXXXX

Adres: XXXXXXXXXXXXXXXXXXXX

Tel.: xxx xxx xxx xxx

Numery kont: XX XXXX XXXX XXXX XXXX XXXX XXXXPo upływie 24 godzin od wysłania do Ciebie tej wiadomości wyślemy do Ciebie 100 przesyłek kurierskich z losowych sklepów internetowych. Dla potwierdzenia naszych możliwości dostaniesz telefony w sprawach zamówień, które będziemy realizować na Twój adres. W niektórych paczkach będą narkotyki – będziemy wiedzieli, kiedy paczka trafi do Ciebie – policja zostanie powiadomiona o nielegalnych substancjach w Twoim posiadaniu i wkrótce zapuka do Twoich drzwi.

Jeśli chcesz temu zapobiec – prześlij nam 1000 zł. Aby to zrobić otwórz link – https://inpay[.]pl/buy/?email=xxxxx&address=XXXXXXXXXXXXXXXX&amount=1000

– następnie zaznacz \”Akceptuję regulamin\” i kliknij \”Otwórz zlecenie\”. Potem wykonaj przelew na dane, które zostaną Ci wyświetlone.Masz 24 godziny od momentu otrzymania tej wiadomości na dokonanie przelewu.

TWÓJ LOS JEST W TWOICH RĘKACH – WSPÓŁPRACUJ Z NAMI ALBO PRZEKONAJ SIĘ DO CZEGO JESTEŚMY ZDOLNI.

POLISH STALKING GROUP

W przypadku otrzymania podobnego maila jedynym zalecanym działaniem jest niezwłocznie zgłoszenie sprawy na policję.

***

03.04.2017 Powrót DHL-a w wielkim stylu

Fałszywe maile od DHL-a informujące o niedostarczonej przesyłce to pierwsza szeroko omawiana kampania socjotechniczna infekująca komputery za pomocą złośliwego załącznika. Właśnie pojawiła się w nowej odsłonie. Na miliony polskich skrzynek (i pewnie nie tylko) trafiają od niedawna wiadomości o podobnych do tej treści:

Informujemy, że w serwisie DHL24 zostało zarejestrowane zlecenie realizacji przesyłki, której jesteś odbiorcą.

Dane zlecenia:

– przesyłka numer: XXXXXXXXXX

[…]

Tym razem zamiast zainfekowanego załącznika w wiadomości znajdują się linki, które w nazwach zawierają domeny dhl.com, dhl24.com itp. jednak w rzeczywistości kierują do podejrzanych stron, z których ściągany jest plik o rozszerzeniu .js (javascript) pobierający następnie złośliwe oprogramowanie na komputer ofiary.

***

31.03.2017 Wyłudzenia płatnych SMS-ów

Tego typu działania prowadzone są już od dłuższego czasu. Ponieważ jeszcze o nich nie pisaliśmy, poniżej dwa przykłady (nowy i trochę starszy) SMS-ów, które pomysłowi oszuści rozsyłają swoim ofiarom licząc na ich naiwność. W obu przypadkach wysyłając SMSa narażamy się na koszty związane z włączeniem usługi SMS premium.

Dziękujemy za aktywację usługi MALUCH. Dziennie otrzymasz 3 wiadomości SMS z krótkimi opowiadaniami (koszt każdej 3,69zł). Aby zrezygnować z usługi i uniknąć opłat wyślij SIM.MALUCH na numer 92555

Dzień dobry. Moje dziecko zarejestrowało się właśnie w serwisie internetowym podając błędnie ten numer telefonu (nasz różni się jedną cyfrą). Czy mógłbym prosić o wysłanie kodu AKCEPTUJ na numer 92555 w celu potwierdzenia aktywacji konta? Zaraz po zalogowaniu zmienimy numer na prawidłowy. Z góry dziekuję.

***

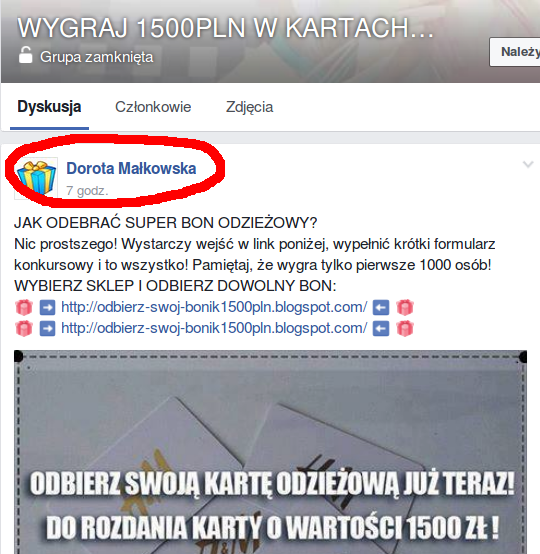

27.03.2017 Kupony odzieżowe na Facebooku

Polecane często przez znajomych (bez ich wiedzy) grupy i profile facebookowe zachęcające do odbioru darmowych kuponów odzieżowych – służą głównie wyłudzaniu danych osobowych oraz płatności SMS premium o wartości 30zł. Jak widać poniżej profil, założony zaledwie 7 godz. wcześniej, w tym konkretnym przypadku posiadał już grupę ponad tysiąca aktywnych członków.

Zagadnieniu temu poświęciliśmy obszerny artykuł, do którego lektury zachęcamy.

***

20.03.2017 Fałszywe faktury z Netii i Play

Nieustająca kampania fałszywych faktur. Tym razem intruzi podszywają się pod Netię i kolejny już raz pod Play. Co istotne, maile przychodzą często spersonalizowane (zawierają prawdziwe dane odbiorcy) a zawarte w ich treści linki prowadzą do prawdziwych stron firm, pod które się podszywają. Cechą wspólną w obu przypadkach są załączniki spakowane zipem lub rarem przy użyciu hasła przekazywanego w innym załączniku .txt.

***

18.03.2017 Uwaga na prośby od znajomych na Facebooku

Gdy znajomy za pomocą messengera, maila lub innego kanału internetowego poprosi was o przysługę polegającą na zakupie w jego imieniu np. karty podarunkowej na Allegro, zawsze skontaktujcie się z nim telefonicznie w celu potwierdzenia autentyczności tej prośby. Pojawiły się niedawno informacje o tym, iż osoby wykradające dane dostępowe do kont w mediach społecznościowych wysyłają do znajomych ofiary prośby o dokonanie w ich imieniu zakupu. Tłumaczą to brakiem konta w danym sklepie i obiecują natychmiast wykonać przelew ze zwrotem zapłaconej kwoty. Do zwrotu, jak się łatwo domyśleć, nigdy nie dochodzi.

***

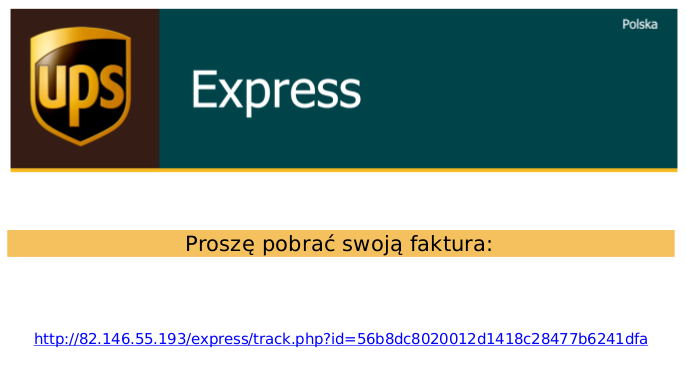

15.03.2017 Fałszywa faktura z UPS Express

Kolejna kampania fałszywych faktur. Tym razem mail zaczyna się treścią:

przesyłamy fakturę numer F/53847433/03/17 wystawioną 09.03.2017. Dokument znajduje się w załączniku, a poniżej prezentujemy jego podsumowanie. Numer przesyłki: EE294225653PL Prosimy o wpłatę: 689,57 zł

W załączniku znajduje się plik PDF, który sam w sobie jest bezpieczny, natomiast zawiera link do złośliwej zawartości:

***

***

11.03.2017 Fałszywe maile z potwierdzeniem płatności od PayU / Play / Zara

Nowa kampania maili z niebezpiecznym załącznikiem udaje potwierdzenie płatności od PayU. Treść maila zaczyna się następująco:

zarejestrowaliśmy zlecenie płatności dla CINEMA CITY POLAND – CC SPÓŁKA Z OGRANICZONA ODPOWIEDZIALNOSCIA SPÓŁKA JAWNA (https://www.cinema-city.pl). Możesz w dowolnym momencie sprawdzić status transakcji:

Do maila dołączony jest załącznik udający dokument PDF, który w rzeczywistości jest skryptem instalującym konia trojańskiego. Podobne maile pojawiały się wcześniej udając faktury od Play lub paragony elektroniczne ze sklepu Zara. Można się zatem spodziewać, że wkrótce podobne działania będą prowadzone również w odniesieniu do innych popularnych dostawców. Co istotne, we wszystkich przypadkach w mailach zawarte były linki kierujące do prawdziwych stron serwisów, pod które się podszywano. Mogło to mieć wpływ na traktowanie tych maili z większym zaufaniem. Zalecana jest szczególna ostrożność w każdym przypadku gdy otrzymujemy informację o transakcji lub zdarzeniu, którego sobie nie przypominamy.

***

07.03.2017 Fałszywe maile z dowodem zakupu

Od kilku dni rozsyłane są maile o temacie „Dowód zakupu do zamówienia nr….”. Treść maila zaczyna się następująco:

W załączniku przesyłamy fakturę/dowód zakupu za zakupiony towar Nazwa: Koszt transportu Ilość: 1 szt. Wartość: 40.00 zł.

Do maila dołączony jest dokument Word zawierając złośliwe makro instalujące konia trojańskiego.

***

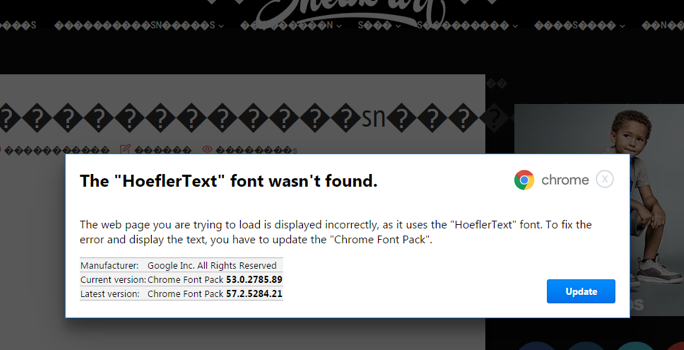

26.02.2017 Zainfekowane witryny sugerują instalację czcionek

W ostatnim czasie sporo witryn internetowych zostaje modyfikowanych przez intruzów w taki sposób, aby wyświetlane na nich teksty wyglądały na nieprawidłowo zakodowane (zdjęcie poniżej). Po wejściu na taką stronę wyświetlony zostaje komunikat informujący o braku odpowiedniej czcionki systemowej i konieczności jej doinstalowania. W przypadku zgody użytkownika na doinstalowanie brakującego komponentu na komputerze uruchamiany zostaje złośliwy kod szyfrujący dane i żądający okupu za ich odzyskanie (ransomeware). Po wejściu na taką stronę użytkownik powinien opuścić ją nie klikając na żadne okna komunikatów.

***

21.02.2017 Ryzyko infekcji dla odwiedzających stronę:

W dniu dzisiejszym odkryto włamanie na stronę Urzędu Rejestracji Produktów Leczniczych dostępną pod adresem www . urpl . gov . pl . Intruzi zmodyfikowali zawartość strony powodując infekowanie poprzez przeglądarkę komputerów osób odwiedzających powyższy adres. Do czasu wyjaśnienia sprawy należy unikać odwiedzania strony urzędu.