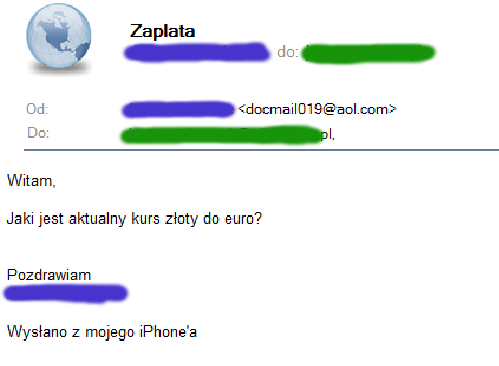

W ostatnich tygodniach nasiliły się bardzo próby wyłudzenia przelewów, które obserwowaliśmy już wcześniej, ale nigdy na taką skalę. Chodzi o otrzymywane mailowo od swojego przełożonego prośby o wykonanie przelewu. Jak się łatwo domyśleć, ale trudniej ustrzec, prośby pochodzą od przestępców podszywających się w mailu pod np. prezesa lub właściciela firmy. Technika bardzo prosta, rzec by można prymitywna okazuje się często skuteczna. Dlaczego? Otóż, jak w przypadku wielu innych socjotechnik przestępcy bazują na naszych przyzwyczajeniach, zaufaniu i relacjach panujących w firmie. Czy często zdarza nam się polemizować z poleceniami służbowymi otrzymywanymi od przełożonych, zwłaszcza tych najwyższych? Raczej nie. Do tego oszuści stosują dosyć popularną socjotechnikę polegającą na stopniowym budowaniu zaufania. Wysyłają np. maila z dosyć niewinnym pytaniem:

Oddalanie podejrzeń

Maile takie trafiają najczęściej do księgowych, głównych księgowych lub asystentek(-ów) zarządu. Osoby, które często porozumiewają się ze swoimi przełożonymi drogą mailową widząc w polu nadawcy znane imię i nazwisko raczej nie mają w zwyczaju weryfikować z jakiego dokładnie adresu e-mail przyszła wiadomość. Mało kto zatem zwróci uwagę na fakt, że szef pisze do niego np. z adresu [email protected]. Bardziej podejrzane może się wydać użycie nietypowego zwrotu (forma bezpośrednia zamiast grzecznościowej) lub brak firmowej stopki. Ale tutaj sprytni intruzi uznali, że wystarczającym wyjaśnieniem budzących podejrzenia okoliczności będzie prosty dopisek „wysłano z mojego iPhone’a”. Szef pewnie się spieszył pisząc z telefonu – pomyśli większość odbiorców.

Połknęliśmy haczyk

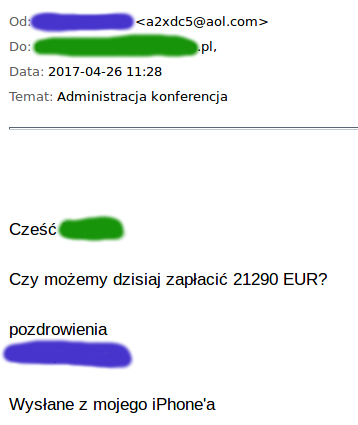

Jeżeli na niewinnego z pozoru maila odpowiemy bez większych podejrzeń, oszust wie już, że połknęliśmy haczyk. Wciąga nas więc w dalszą grę testując przy okazji nasze możliwości i uprawnienia w zakresie wykonywania przelewów firmowych:

Jeżeli na powyższe pytanie odpowiemy twierdząco to jesteśmy już o krok od poważnych problemów. Nawet jeżeli odpowiemy, że możliwa do zrealizowania wysokość przelewu to X, lub że przelew ten może zrealizować tylko osoba Y to przybliżamy oszustów do celu zmieniając tylko nieznacznie ścieżkę ataku. W końcu bowiem odpowiednia osoba otrzyma prośbę o zrealizowanie przelewu na odpowiednią kwotę. Może to wyglądać np. tak:

Ok. Wyślij euro express. to jest pilne. Wyślę w tym tygodniu dokumentację

Nazwa: Izabela Dominika Andrzejewska

Iban: GB61ABBY09012889089094

Bic: ABBYGB2LXXX

Adres banku: bridle road bootle Merseyside L30 4GB

Santander Bank

Kwota: 22.630 EUR

Odniesienie: IOND00 78-9876

Zwróćcie uwagę na budowaniu atmosfery powagi i napięcia poprzez podkreślenie, że „to jest pilne”. Jest to częsty zabieg socjotechniczny, który ma odwrócić uwagę od ewentualnych nieścisłości w przekazywanych danych.

Z szefem się nie dyskutuje

Jeżeli z jakiś względów zdarzy nam się jednak nie wykonać prośby informując „przełożonego” o trudnościach możemy się spotkać z inną znaną socjotechniką polegającą na wykorzystaniu statusu władzy. Fałszywy szef wie bowiem, że ma pozycję budzącą respekt i pracownicy nie powinni wdawać się w polemikę z jego decyzjami. Wówczas nasze zastrzeżenia zostają ucinane dosyć krótką odpowiedzią, np. taką:

Nieistotne. Zrób to najszybciej jak tylko możliwe.

Przyznacie, że mało kto po takiej odpowiedzi będzie się jeszcze starał dyskutować z własnym szefem. A w tym przypadku warto, bo można dzięki temu uniknąć sporych kłopotów.

Co na to policja?

Czy firmy, które padły ofiarą wyłudzenia przelewów mają jakieś szanse na odzyskanie straconych środków? Obserwując działania policji można stwierdzić, że szanse są niestety zerowe. W znanych mi przypadkach zgłoszonych na policję prowadzący sprawę prosił o przesłanie adresu IP komputera, z którego nadana została wiadomość. Jeżeli wiadomość przychodzi do nas z adresu w domenie aol.com to chyba każdy średnio rozgarnięty informatyk a pewnie i bardziej rozgarnięty użytkownik domyśli się, że adresem IP nadawcy będą adresy serwerów MX usługodawcy (AOL). Tak też było w opisywanych powyżej przypadkach. Logi serwerów pocztowych ofiar zawierały poniższe dane:

May 2 13:35:32 postfix/smtpd[2227]: connect from omr-m015e.mx.aol.com[204.29.186.15] May 5 10:05:41 postfix/smtpd[6143]: connect from oms-m003e.mx.aol.com[204.29.186.99] May 5 10:06:16 postfix/smtpd[6143]: connect from oms-m007e.mx.aol.com[204.29.186.102] May 5 11:15:56 postfix/smtpd[6285]: connect from omr-m010e.mx.aol.com[204.29.186.10]

Policja może się oczywiście zwrócić z prośbą do AOL o udostępnienie informacji o adresie IP klienta, który nadał fałszywe wiadomości. Nie należy się jednak spodziewać cudów. Gdyby dochodzenie było prowadzone w sposób rzetelny i świadomy pierwszym krokiem powinna być prośba o zabezpieczenie dowodów w postaci otrzymywanych od przestępcy wiadomości. Z nagłówków SMTP takiego maila można się bowiem dowiedzieć jaką drogę pokonał on przed trafieniem do skrzynki odbiorcy. I to tutaj świadomy dochodzeniowiec mógłby znaleźć dużo ciekawsze informacje analizując nagłówki „received”:

from omr-m007e.mx.aol.com (omr-m007e.mx.aol.com [204.29.186.9]) from core-ace06f.mail.aol.com (core-ace06.mail.aol.com [172.27.23.6]) by mtaomg-mca02.mx.aol.com (OMAG/Core Interface) from 108.61.52.108 by webprd-a65.mail.aol.com (10.72.57.75) with HTTP (WebMailUI)

Jak widać wiadomość została wysłana nie z klienta pocztowego, a z przeglądarki, poprzez zalogowanie się do interfejsu webowego poczty AOL (WebMailUI). Adres IP, z którego nawiązano to połączenie to 108.61.52.108 i to nim powinna się zainteresować policja, a nie adresami serwerów AOL.

Dalsze tropy

Z informacji zwracanych przez usługę whois wynika, że wspomniany powyżej adres należy do:

OrgName: Choopa, LLC OrgId: CHOOP-1 Address: 14 Cliffwood Ave Suite 300 City: Matawan StateProv: NJ PostalCode: 07747 Country: US RegDate: 2006-10-03 Updated: 2016-01-11 Comment: http://www.choopa.net/

czyli operatora Internetu zlokalizowanego na terenie stanu New Jersey w USA. Dalsze dochodzenie, o ile w ogóle do niego dochodzi doprowadza najczęściej w takich przypadkach do martwego punktu w postaci stwierdzenia, że końcowy adres IP jest serwerem typu open proxy, węzłem sieci Tor lub zainfekowanym komputerem będącym częścią botnetu.

Wnioski

Na skuteczność organów ścigania liczyć raczej nie powinniśmy. Niezależnie od ich kompetencji i chęci trafiamy bowiem w pewnym momencie na przeszkody, których przeskoczyć nie sposób (o ile oczywiście przestępca wiedział co robi i nie był amatorem).

Dużo lepiej jest zatem przeszkolić pracowników firmy z zagrożeń związanych z cyberprzestępczością i nauczyć ich ograniczonego zaufania w określonych sytuacjach. Wyłudzenia przelewów są jedną z prostszych do zastosowania form oszustwa. Można się zatem spodziewać, że ich popularność w świecie przestępczym będzie rosła.

Zostaw e-mail aby otrzymać powiadomienia o nowościach oraz dostęp do wszystkich bonusowych materiałów przygotowanych wyłącznie dla subskrybentów.