Audyt bezpieczeństwa informacji – poddaj próbie swoje zabezpieczenia

Audyt bezpieczeństwa informacji Czym jest audyt, w jakim celu się go przeprowadza i czy warto audytować swoją organizację – na te pytania

Czytaj dalej

Audyt bezpieczeństwa informacji Czym jest audyt, w jakim celu się go przeprowadza i czy warto audytować swoją organizację – na te pytania

Czytaj dalej

Czym jest audyt informatyczny? Audyt informatyczny możemy określić jako proces mający na celu ustalenie czy systemy informatyczne i

Czytaj dalej

Jak bezpiecznie usunąć dane? Tytułowe pytanie pojawia się najczęściej przy okazji sprzedaży laptopa lub telefonu, którego właściciel

Czytaj dalej

Stare wymogi dla systemów informatycznych Bardzo często pojawiającym się w kontekście RODO pytaniem są nowe wymogi dla systemów informatycznych zdefiniowane w rozporządzeniu.

Czytaj dalej

Procedury Disaster Recovery Od sprawnego przywrócenia środowiska IT i innych aktywów w przypadku zaistnienia poważnej awarii zależy bezpośrednio rozmiar strat,

Czytaj dalej

SZBI System Zarządzania Bezpieczeństwem Informacji wg ISO 27001 to najpopularniejszy i najczęściej chyba stosowany

Czytaj dalej

Analiza ryzyka Dla organizacji, które wdrożyły System Zarządzania Bezpieczeństwem Informacji wg ISO 27001 zetknięcie się z pojęciem „analiza ryzyka” nie jest

Czytaj dalej

Dlaczego powinieneś zabezpieczyć bloga? WordPress to jedna z popularniejszych platform do zarządzania treścią (CMS) nie tylko wśród blogerów,

Czytaj dalej

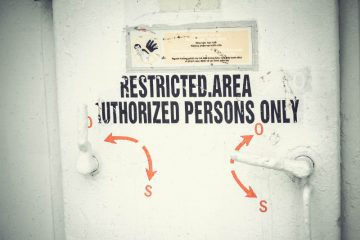

Technologia to nie wszystko Skąd się biorą socjotechniki? Mówiąc o bezpieczeństwie na myśl przychodzą nam w pierwszej kolejności

Czytaj dalej

Ewolucja zagrożeń Przez ostatnie kilkanaście lat dokonała się radykalna zmiana w dziedzinie zagrożeń związanych ze złośliwym oprogramowaniem. Wirusy, które pod koniec XX wieku miały formę psikusów wyświetlających

Czytaj dalej