Opis

Szkolenie, dzięki któremu każdy z podstawową wiedzą informatyczną, nawet bez doświadczenia w audytowaniu, będzie w stanie przeprowadzić samemu podstawowy audyt bezpieczeństwa infrastruktury. Audyt ten polega na skanowaniu podatności, które jest najszybszym i najefektywniejszym sposobem na znalezienie zagrożeń technicznych w postaci znanych luk.

Dzięki naszemu szkoleniu nawet organizacje nie dysponujące dużym budżetem będą w stanie wdrożyć procesy zarządzania podatnościami. W skład pakietu wchodzą:

- Szkolenie w formie webinaru, na którym omawiamy zasady przeprowadzania testów penetracyjnych, w tym m.in.:

- Zapoznanie z fachową terminologią

- Zapoznanie z przepisami prawa dotyczącymi testowania bezpieczeństwa

- Wyjaśnienie czym jest CVE

- Omówienie skali CVSS służącej do oceny zagrożeń

- Instalacja środowiska Kali Linux

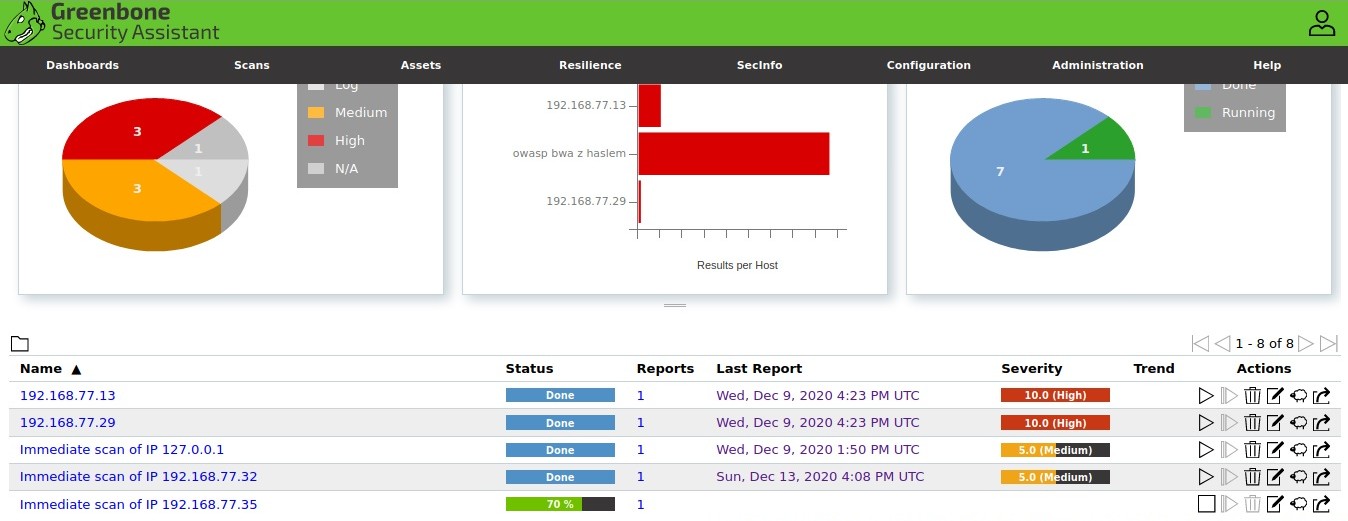

- Instalacja skanera podatności (OpenVAS/GVM)

- Rekonesans informacyjny – techniki zbierania danych o infrastrukturze

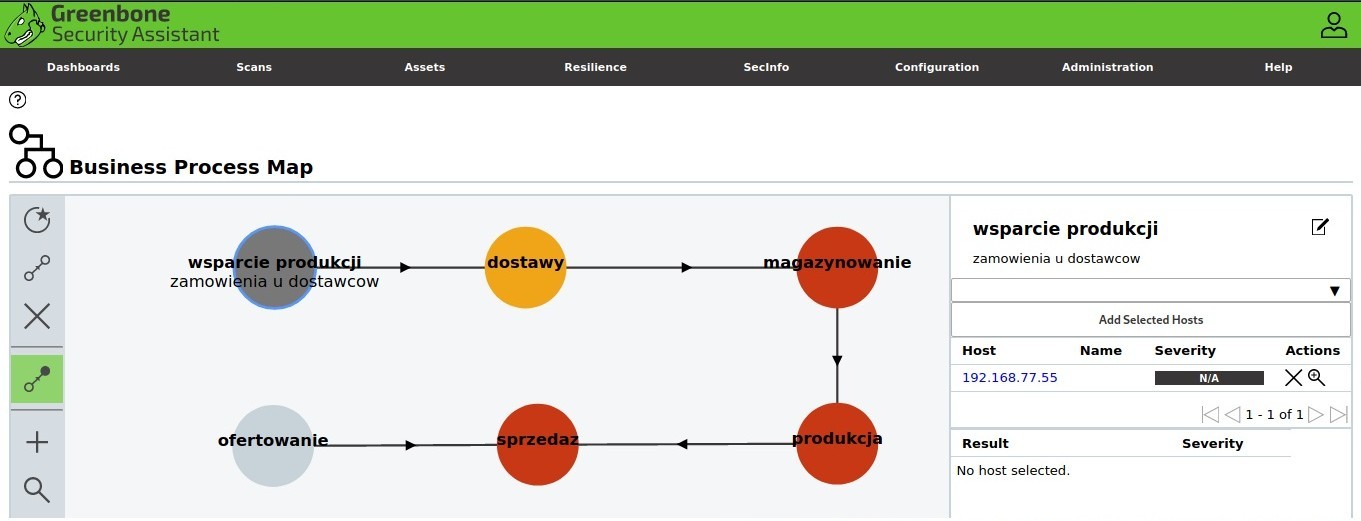

- Skanowanie podatności

- Ocena wyników i generowanie raportów technicznych

- Raport końcowy z audytu bezpieczeństwa

- Szablon raportu – gotowy dokument, którego uzupełnienie danymi ze skanera podatności pozwoli na stworzenie profesjonalnego raportu końcowego.

- Opis najczęściej znajdowanych podatności – lista najczęstszych podatności wraz z ich opisem, w którym omawiane są wynikające z podatności zagrożenia oraz zalecenia. Dzięki tej liście nie będziecie musieli szukać w materiałach zewnętrznych informacji o tym czym grozi dana podatność oraz jak ją wyeliminować.

- Dostęp do zamkniętej grupy – grupa dla uczestników szkoleń, na której będziecie mogli poprosić o pomoc i zapoznać się z dodatkowymi materiałami oraz aktualizacjami.

Korzystając z powyższego szkolenia będziecie w stanie nie tylko przeprowadzić audyt własnego środowiska, ale również świadczyć odpłatne usługi audytowe dla swoich klientów.

Szkolenie zalecane jest m.in. dla:

- Administratorów sieci

- Administratorów serwerów

- Administratorów usług internetowych

- Informatyków i pracowników service desków odpowiedzialnych za stacje robocze

- Osoby odpowiedzialne za bezpieczeństwo środowiska technicznego

UWAGA: Konsument kupujący treści cyfrowe, które nie są zapisane na nośniku materialnym wyraża zgodę na spełnienie świadczenia bezpośrednio po ich otrzymaniu, co równoznaczne jest z utratą możliwości odstąpienia od umowy zawartej na odległość.

Audyt bezpieczeństwa (zweryfikowany) –

Szkolenie przygotowane bardzo dobrze. Wszystko wytłumaczone w przystępny sposób i bardzo dokładnie (od narzędzi jakie potrzebujemy, przez proces instalacji oprogramowania po docelowe skanowanie sieci). Polecam wszystkim ten produkt.